0x00.绪论

“美亚杯”中国电子数据取证大赛是由中国刑事警察学院主办、厦门美亚柏科承办的中国电子数据取证大赛,也是国内较为有名的数据取证比赛

作为网安专业的小萌新去年对此毫不知情(知情了我可能也过不了资格赛),于是今年想要去玩玩(指划水),所以打算趁时间还够把过去的几次比赛的真题给刷一刷XD

注:题目版权属于美亚杯赛事组委会

注:本人感觉取证比赛就是熟练运用各种工具的比赛…(

取证软件公司的硬广

0x01.工具

硬件:

- Microsoft Surface Book 2

- Samsung 1T SSD

软件:

- 取证大师试用版

- AccessData FTK Imager

- VMWare Workstation Pro 16

- 火眼证据分析软件V4(付费授权)

- 火眼仿真取证软件(付费授权)

- volatility

- Dependency Worker

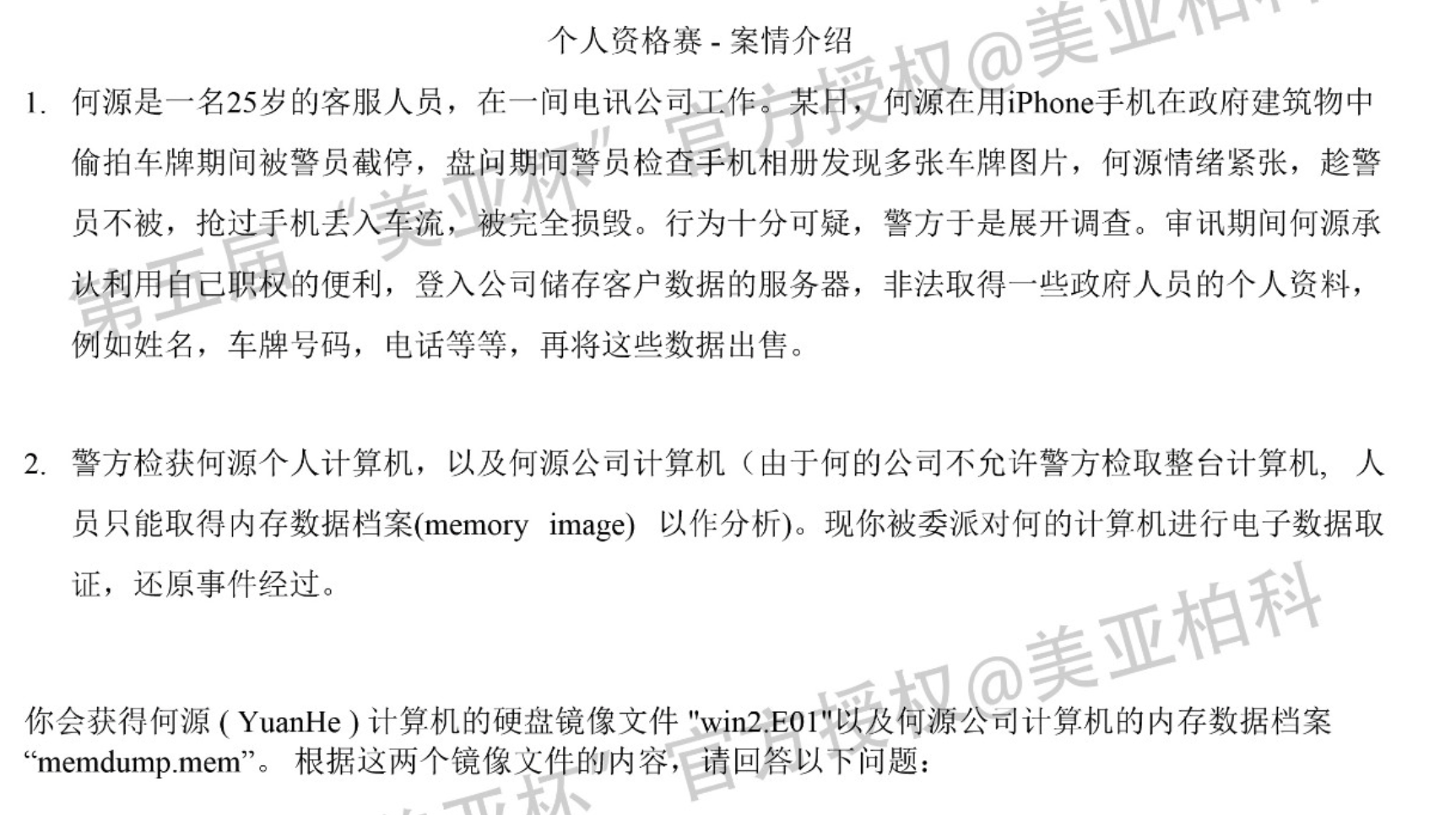

0x02.资格赛 - 案情介绍

0x03.资格赛 - 单项选择题

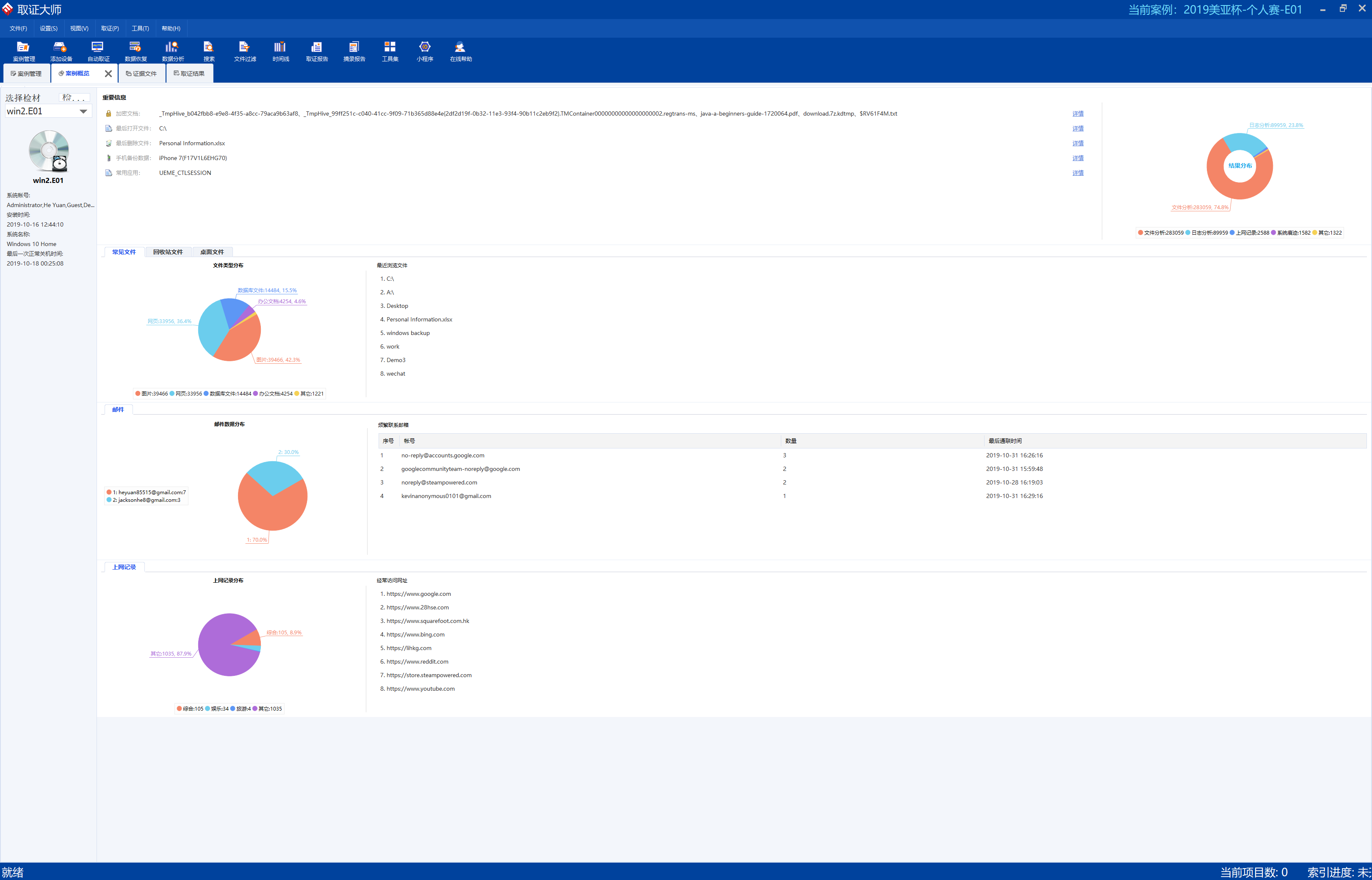

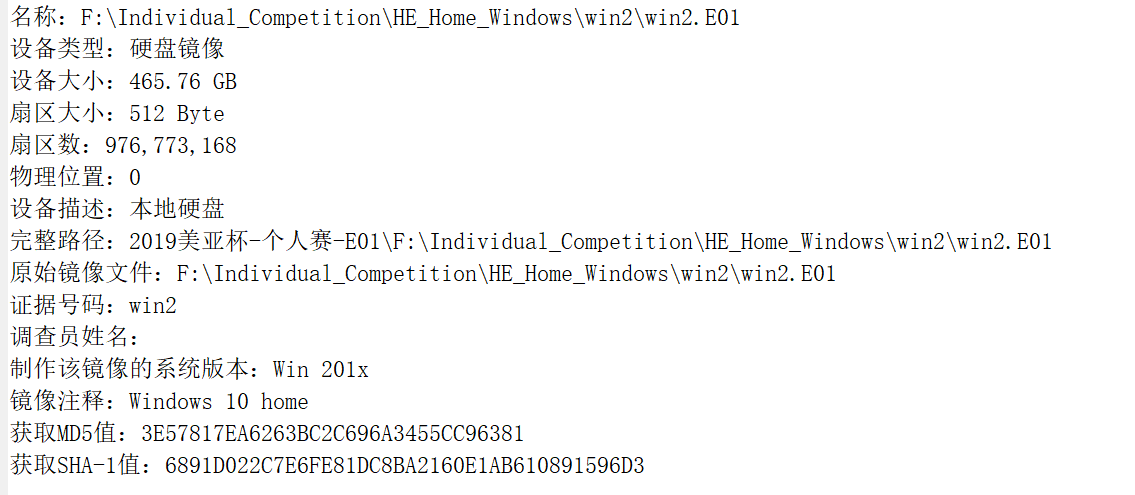

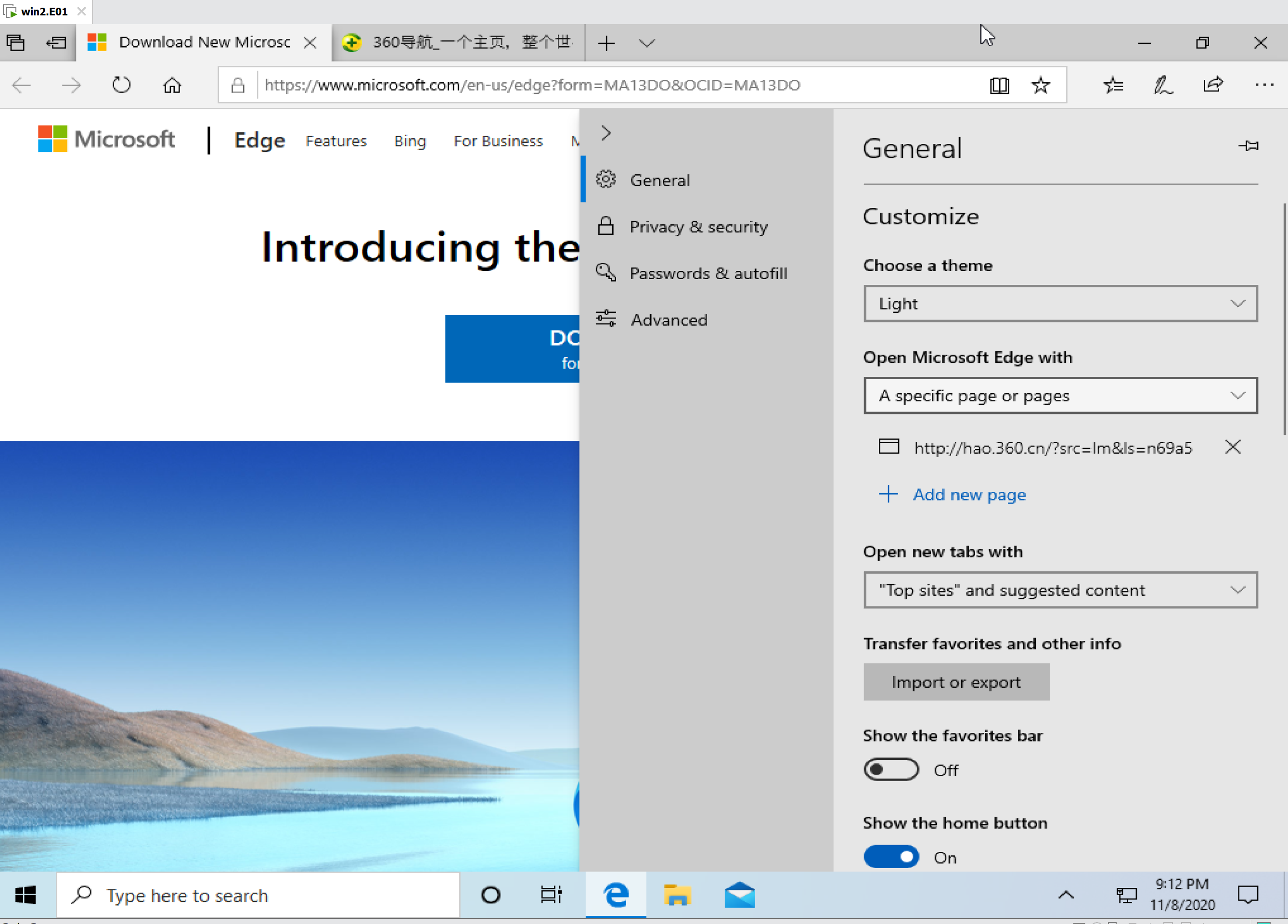

开局自然首先是把惯例的火眼+取证大师自动分析弄上

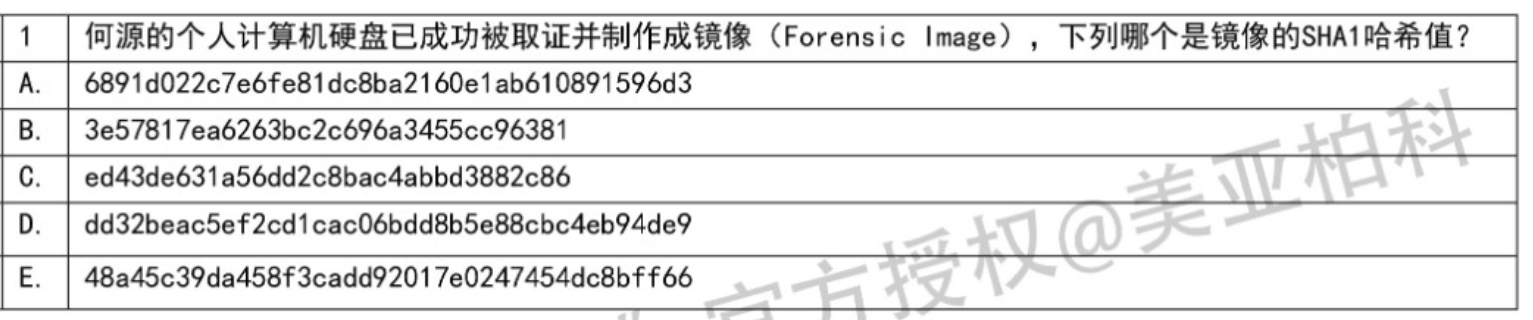

1.A

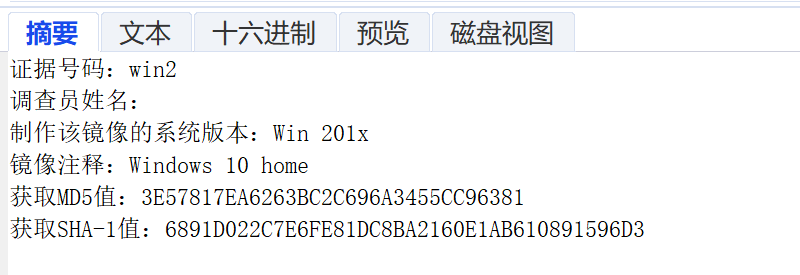

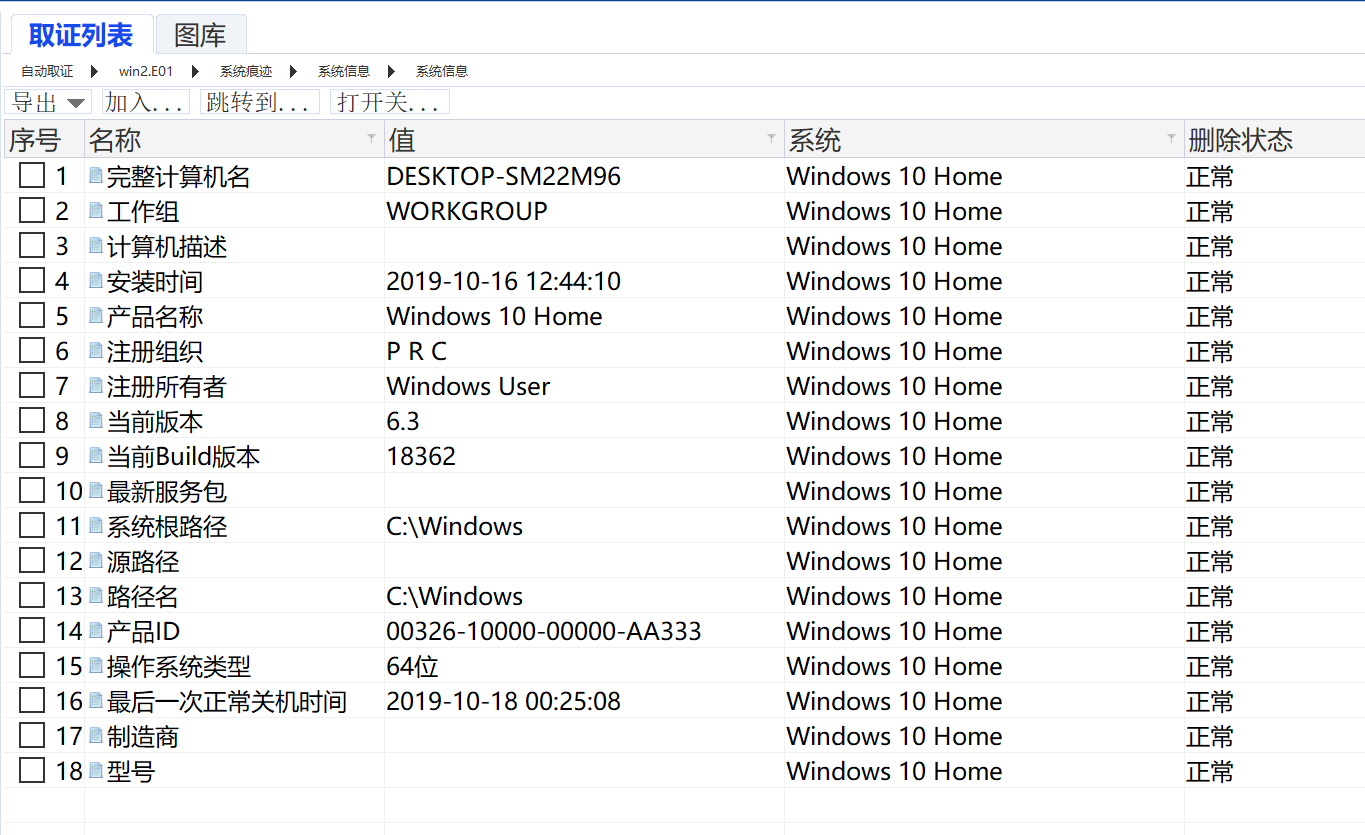

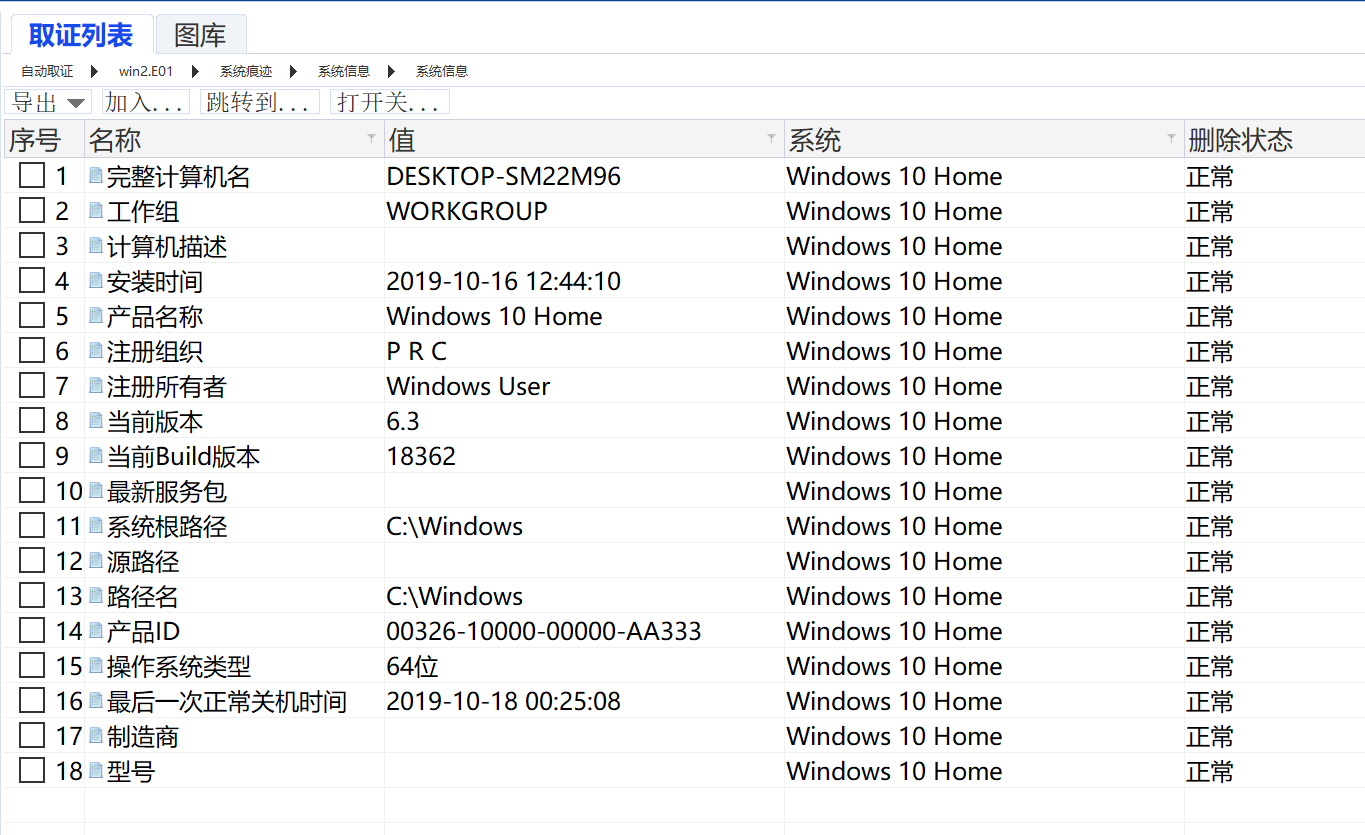

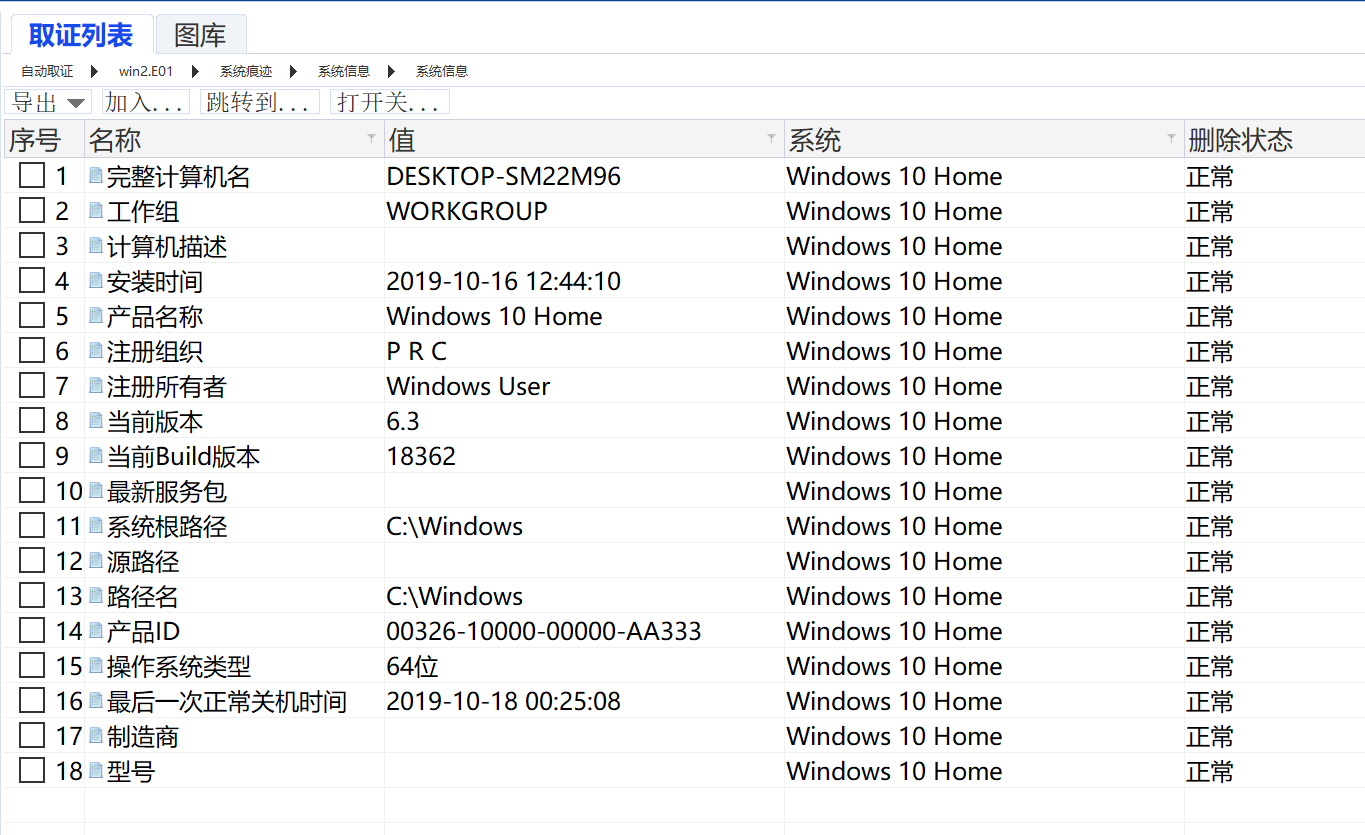

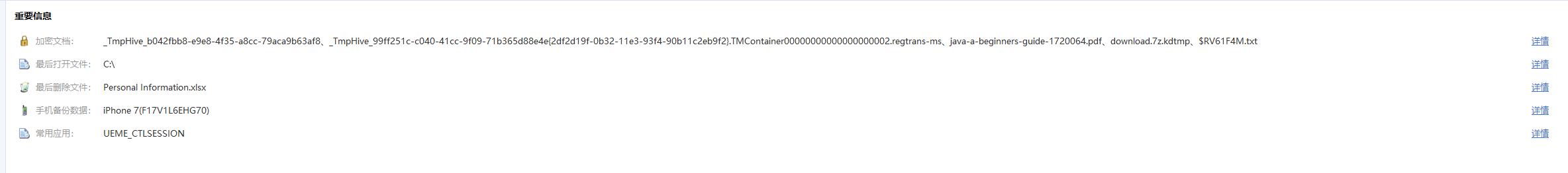

见取证大师【摘要】部分

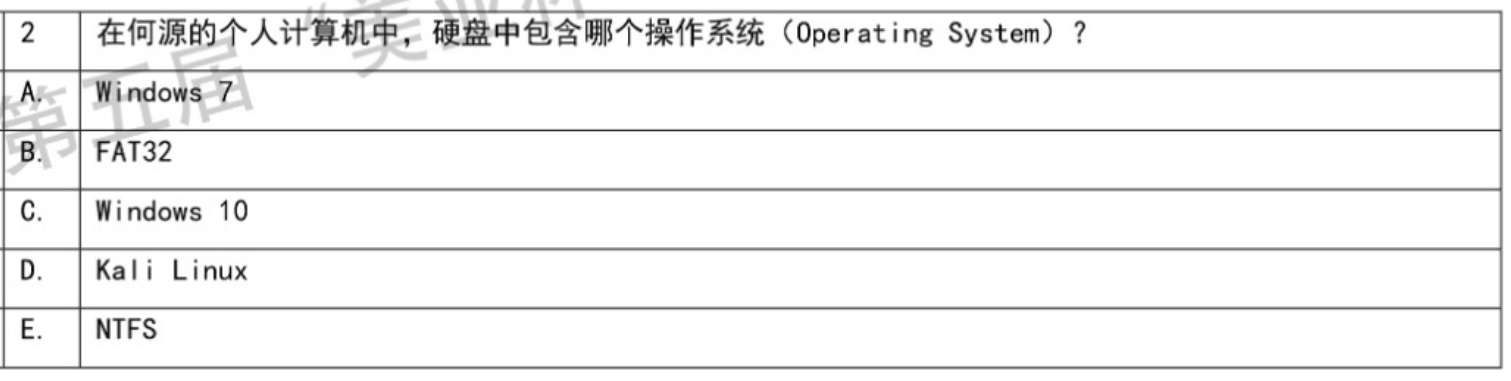

2.C

毫无疑问是win10家庭版

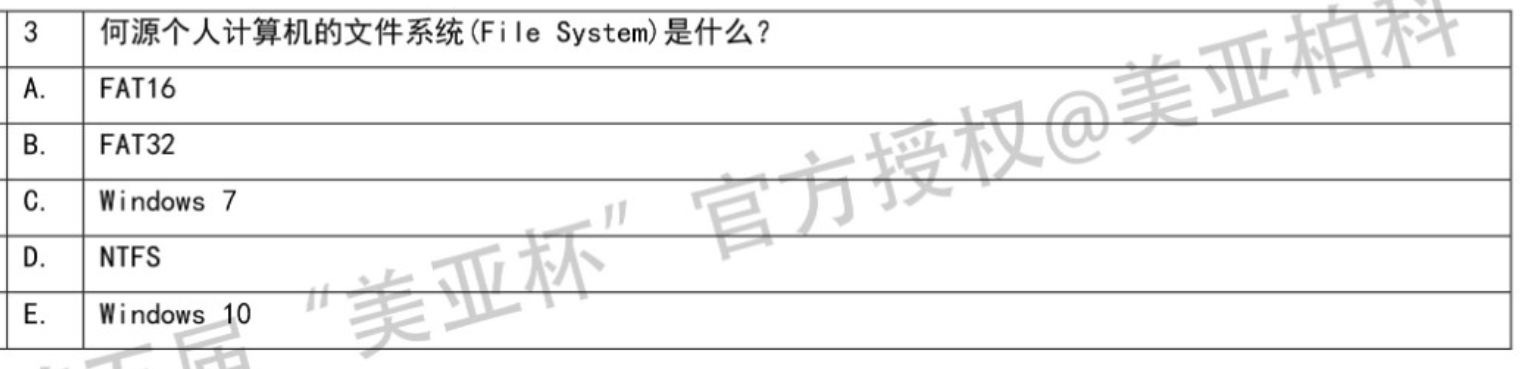

3.D

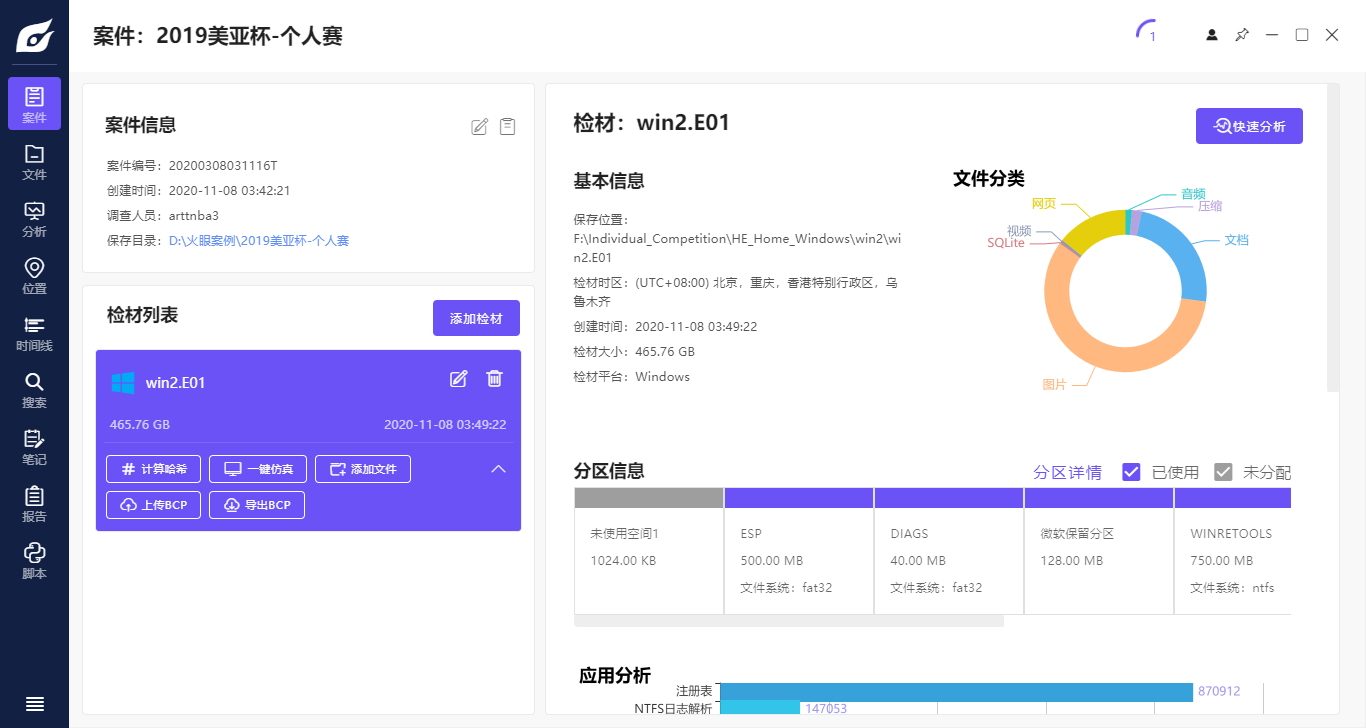

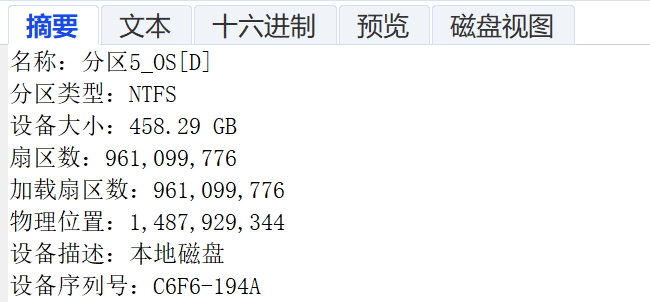

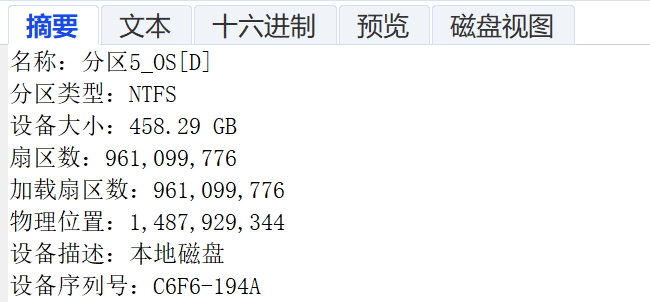

从摘要中可以看出犯罪嫌疑人的系统盘是NTFS,而他(表面上)只有一个磁盘分区,他在使用自己的计算机时的磁盘分区就应当是NTFS,需要注意的是不要被不可见的ESP寄存器分区给迷惑了

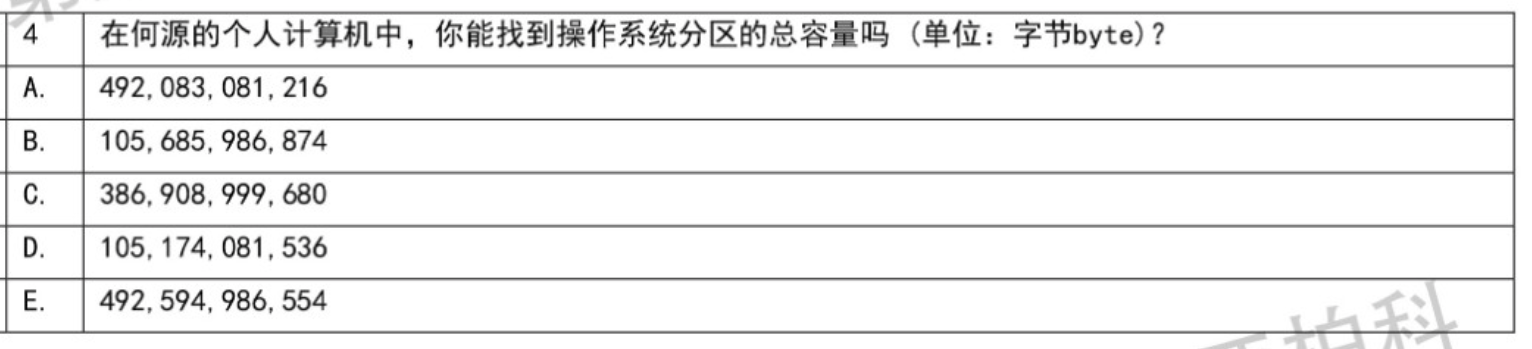

4.A

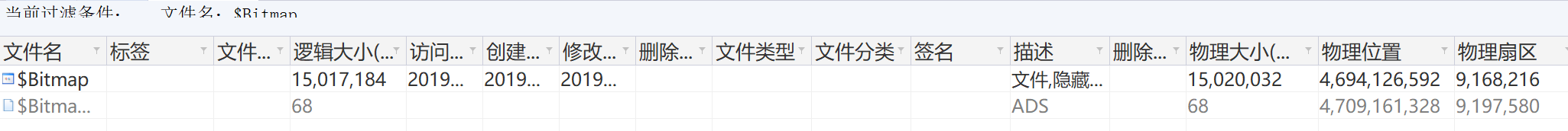

还是看摘要,但是这里我计算出来的大小比正确答案多12个扇区…希望后续能有大师傅答疑解惑

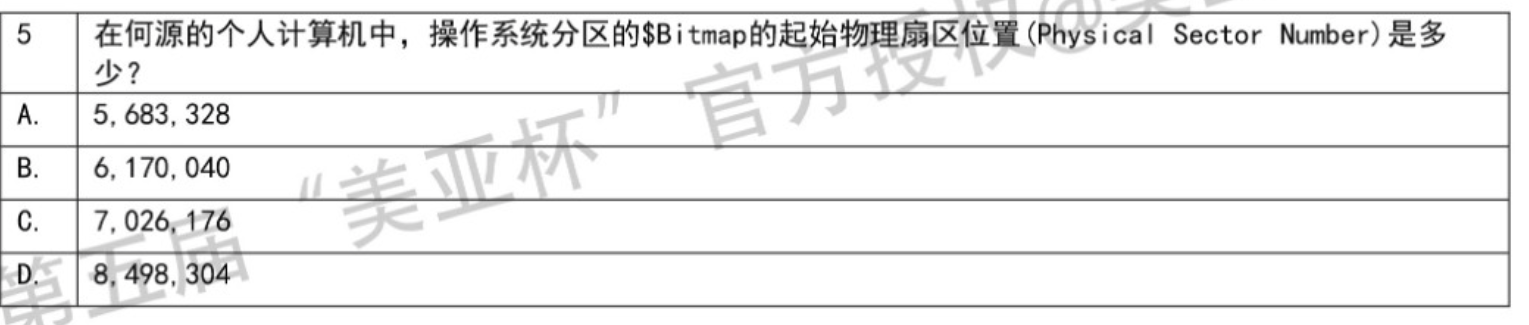

5.E

题目选项还是分页的,想起来高中被完形填空支配的恐惧

取证大师里一搜就有

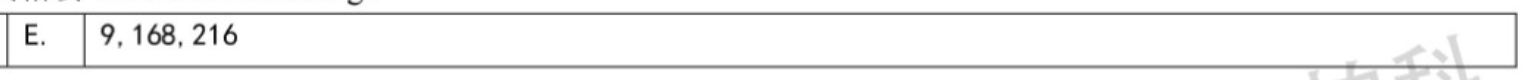

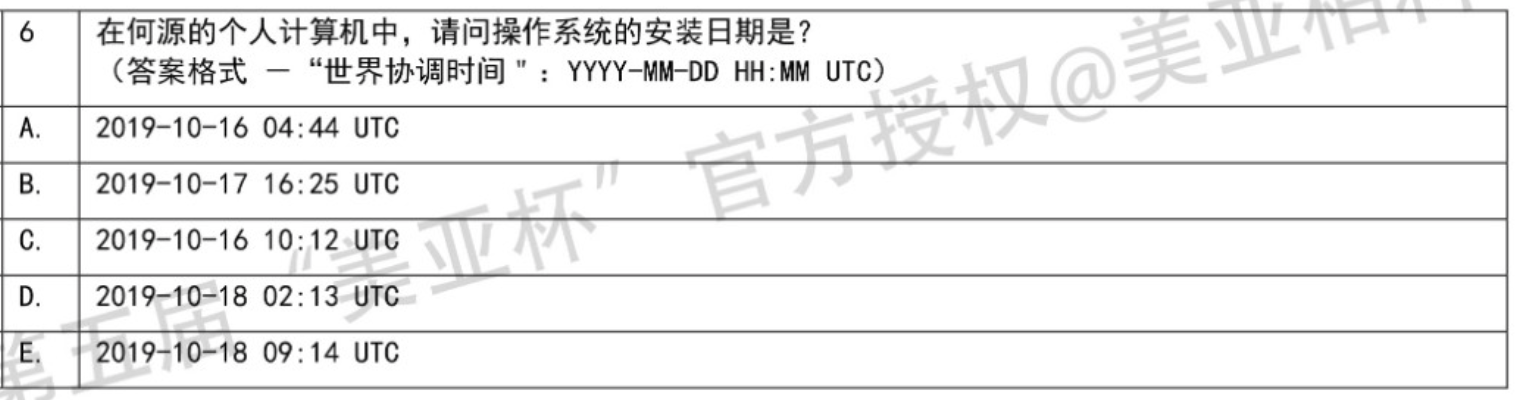

6.A

安装时间在取证大师里可以直接看到

需要注意的是题目问的时区是UTC,而犯罪嫌疑人的电脑时区是UTC+8(见第八题),故需要减8h

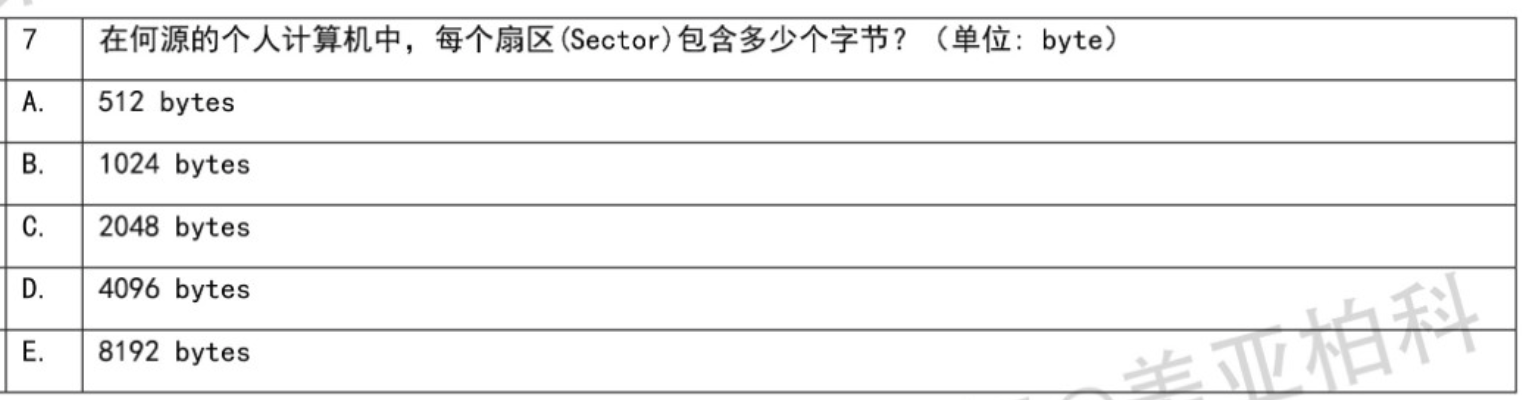

7.A

闭着眼睛你都应该知道应当是512B

在取证大师的【摘要】里可以看到是512B

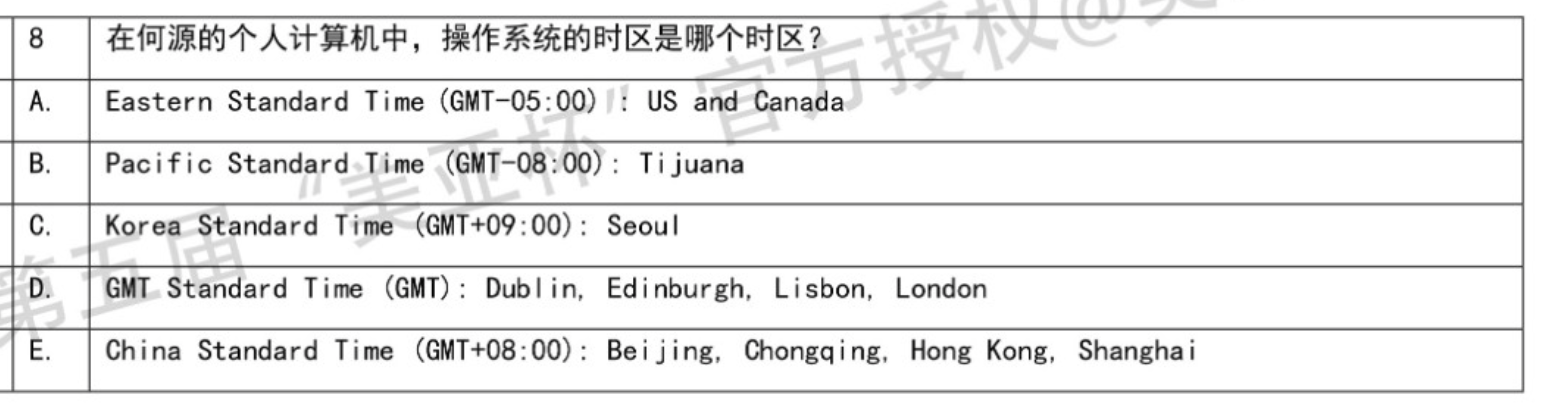

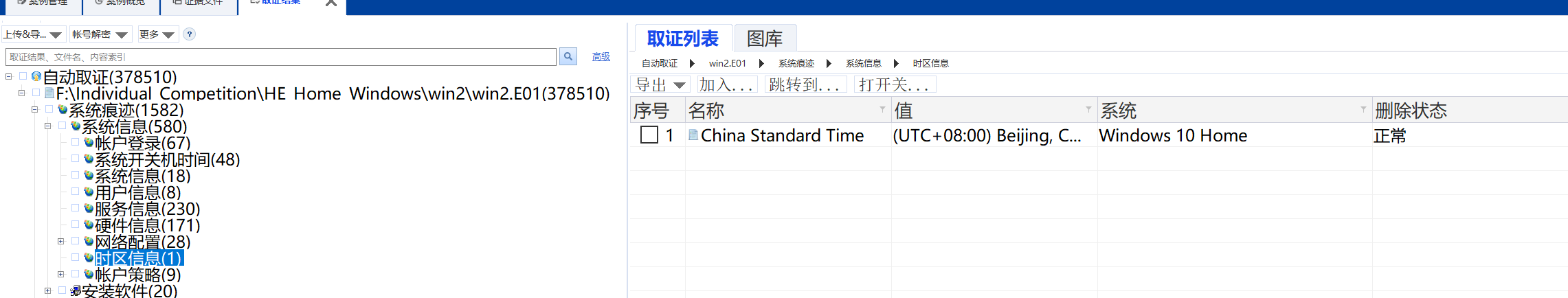

8.E

可以在取证大师里看到是utc+8

热知识:GMT = UTC + 0

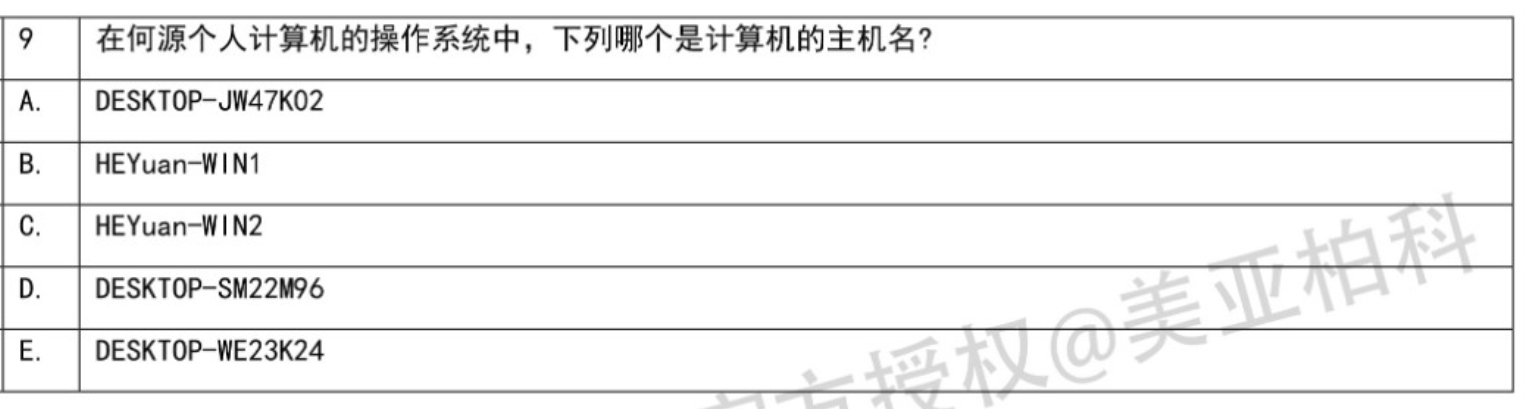

9.D

取证大师一梭子带走

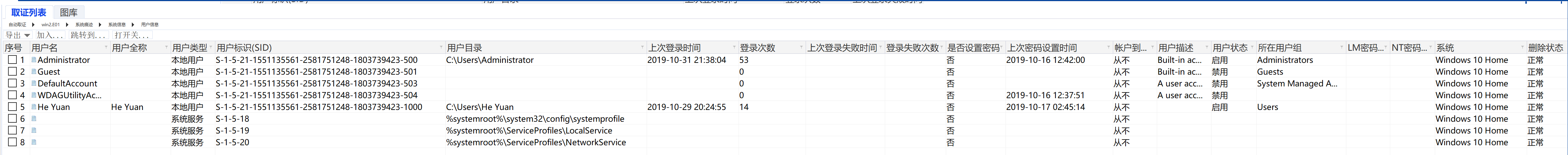

10.B

取证大师里可以很清晰地看到各个用户的信息

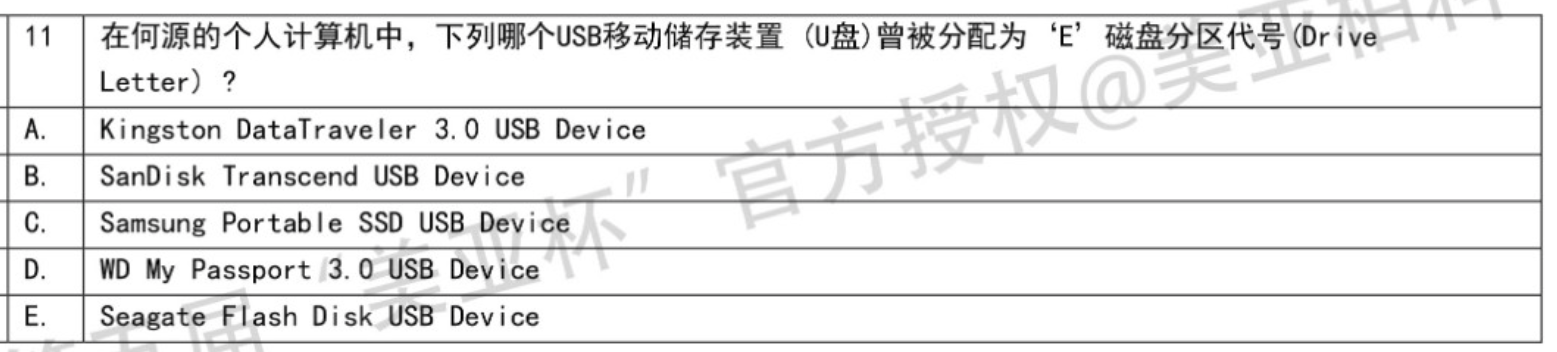

11.A

这道题稍微绕了一个弯

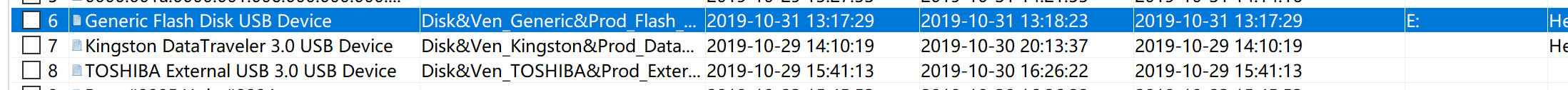

在取证大师中我们看到的唯一挂载了盘符E:的设备是Generic Flash Disk USB Device,在答案中并没有这个选项

众所周知Generic Flash Disk USB Device是通用闪存设备,也就是说犯罪嫌疑人插入过一个闪存设备,该设备被挂载到盘符E

从设备拔插时间线分析可知其他的存储设备插入时也会先从盘符E开始分配起,而五个选项中只有A设备出现在USB使用记录中(其实光凭这一点就能选出A了⑧

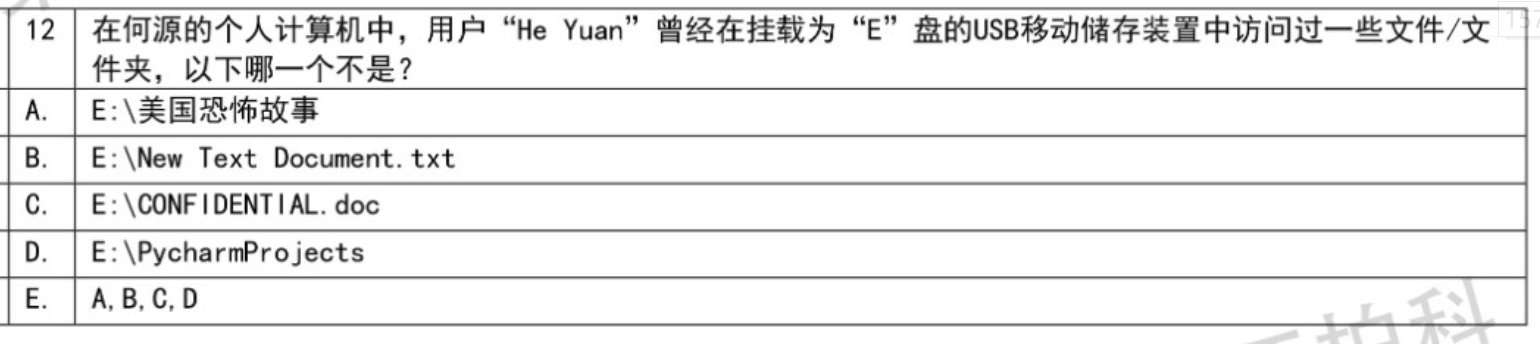

12.C

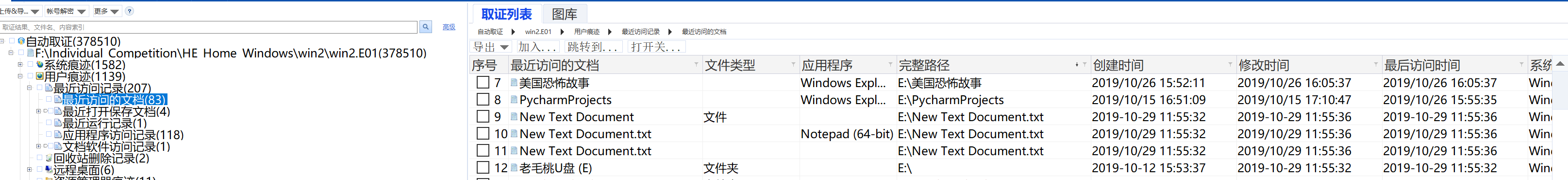

直接看用户痕迹中属于E:目录下的即可,需要注意的是题目问的是【不是】

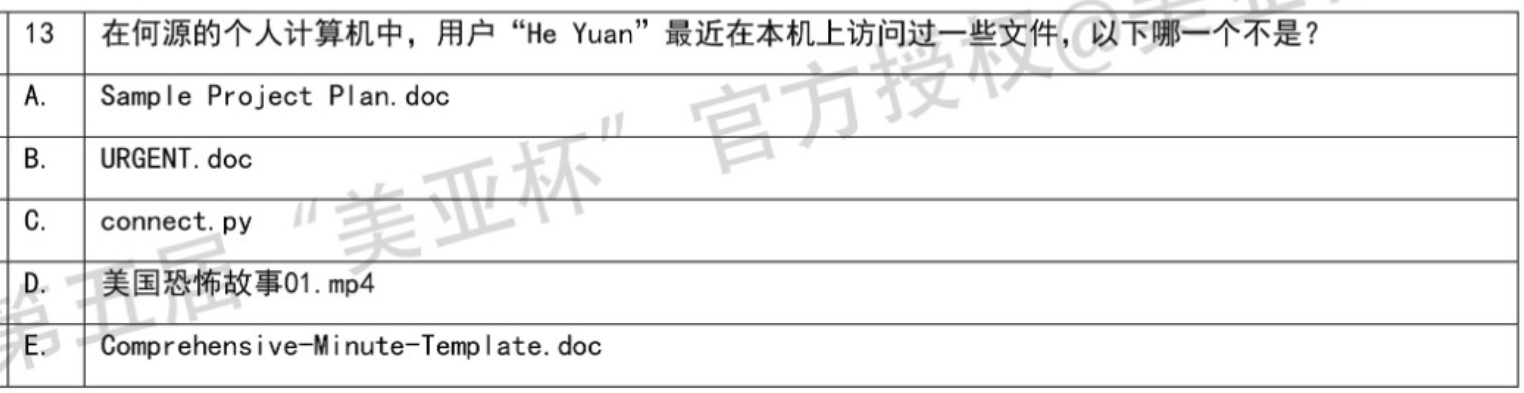

13.B

还是在取证大师里翻一圈【最近访问的文档】就有了

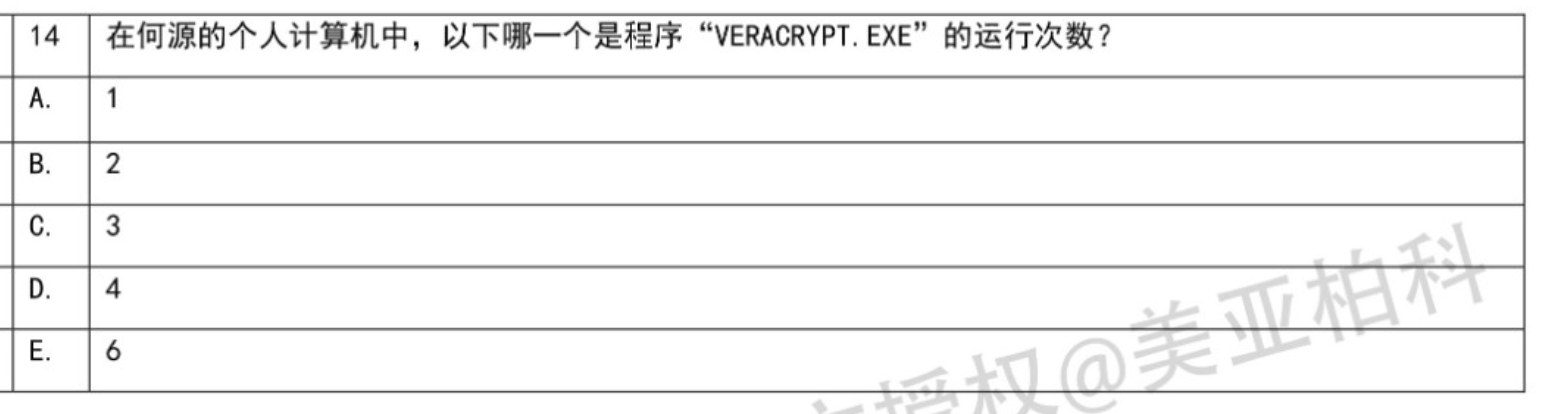

14.C

还是一搜就有

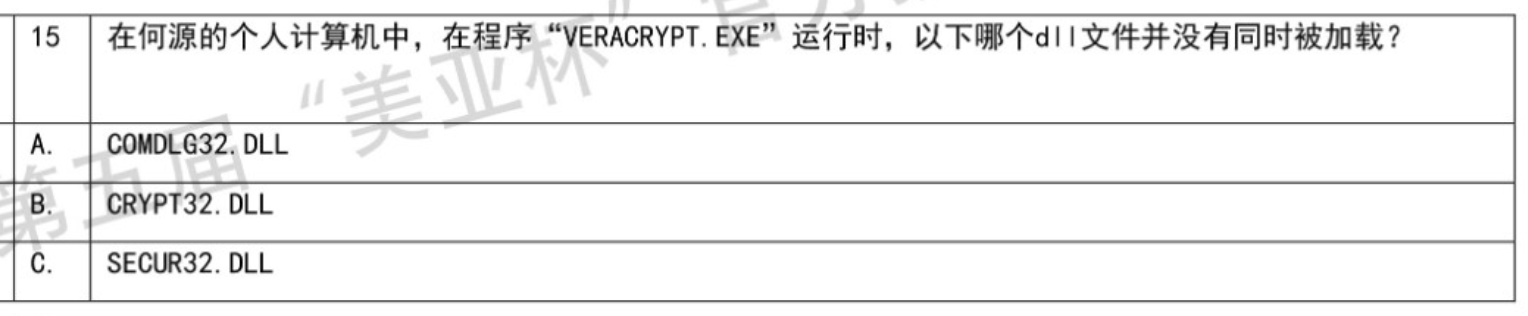

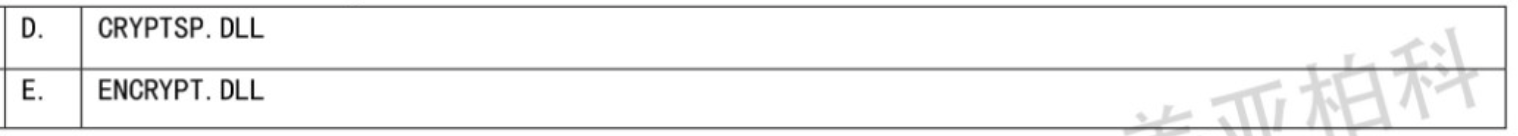

15.E

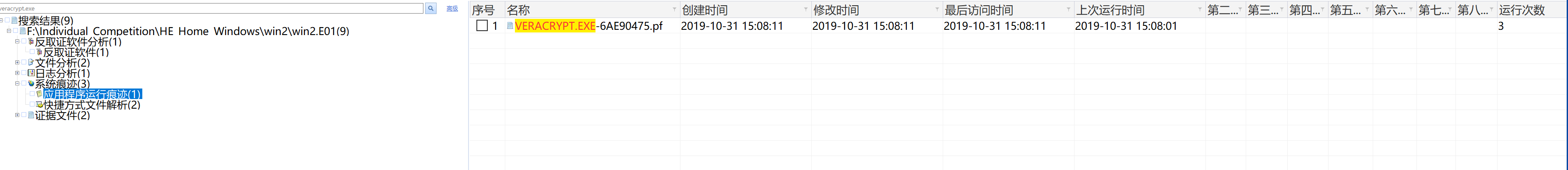

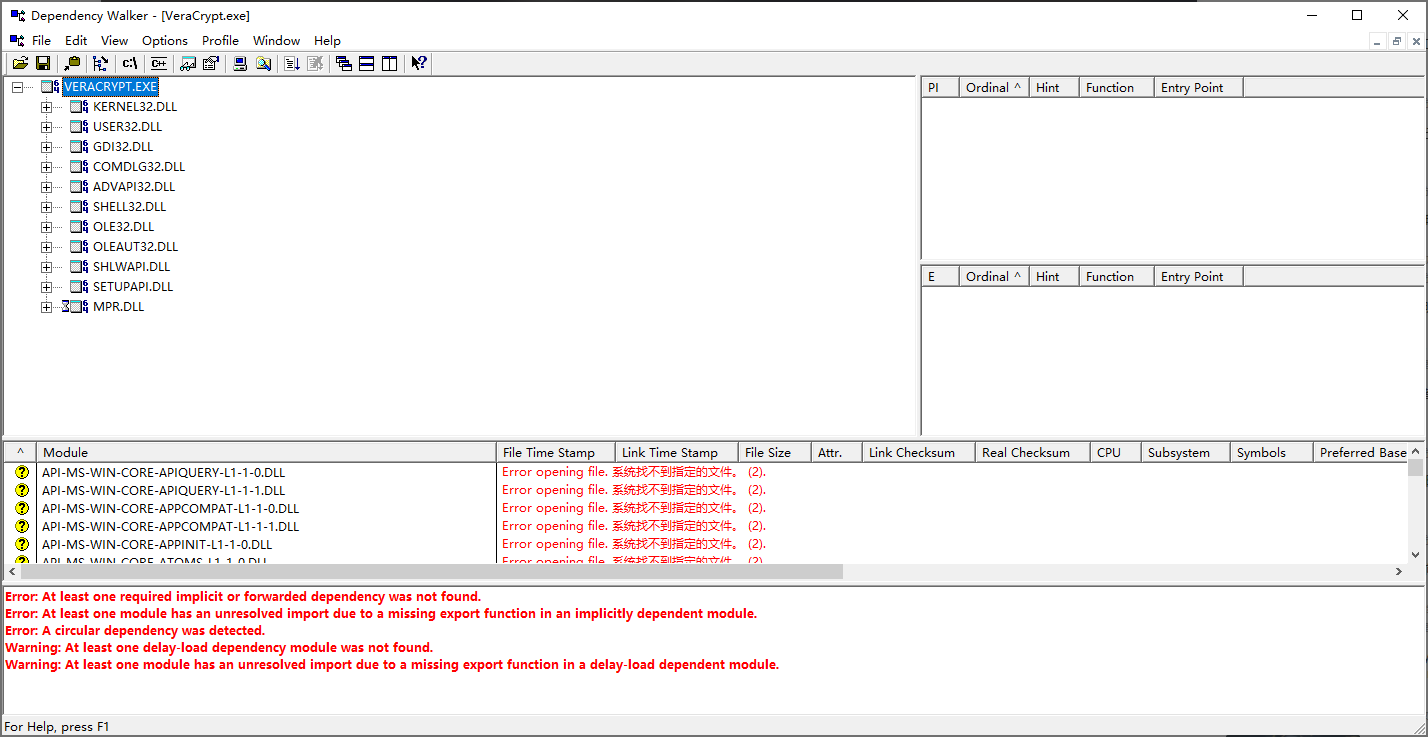

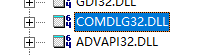

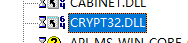

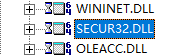

先用取证大师找到文件提取出来,拖到Dependency Walker里一看就有了

需要注意的是电脑性能像我这样差的会卡挺久

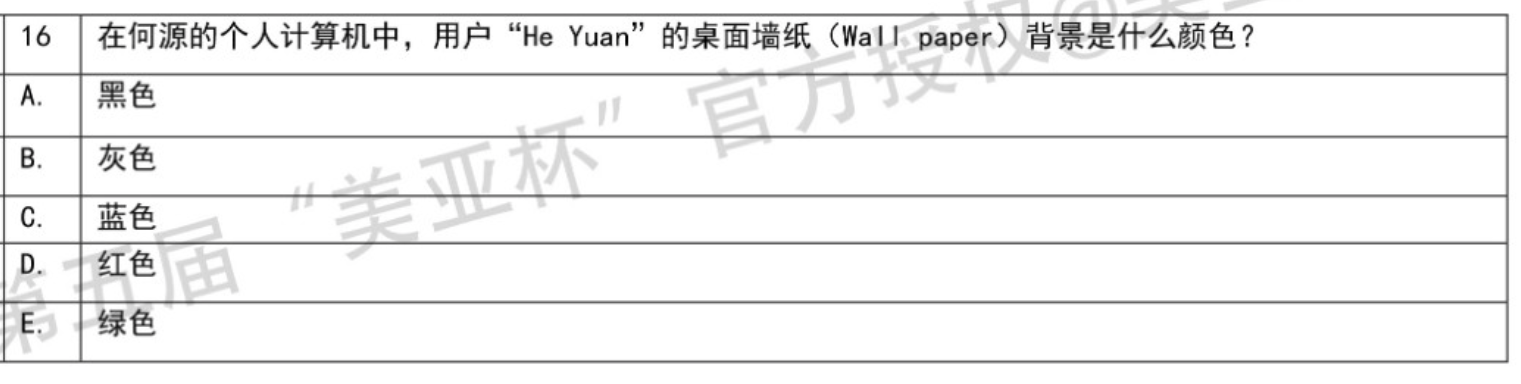

16.C

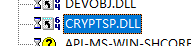

使用火眼仿真进虚拟机一看就是蓝色

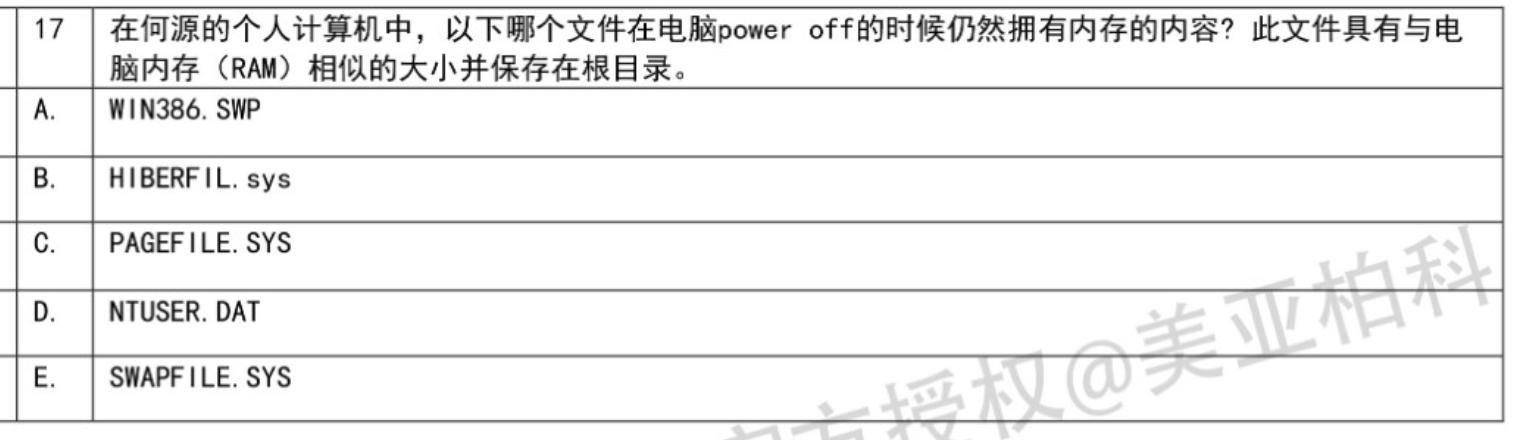

17.B

首先这几个文件我都没在根目录下找到

Windows中用来在休眠状态储存内存数据的文件就是HIBERFIL.SYS,所以直接选B即可,有关这个文件的详情可以百度康康

关于这五个文件的简单说明(来自百度):

WIN386.SWP为虚拟内存交换文件,存放内存中长时间闲置的程序

HIBERFIL.SYS为内存备份文件,电脑休眠时会将内存所有内容写入该文件中,以便唤醒时快速恢复

PAGEFILE.SYS为虚拟内存页面文件,也就是虚拟内存

NTUSER.DAT为用户配置文件

SWAPFILE.SYS为Metro App的虚拟内存交换文件,比较生僻

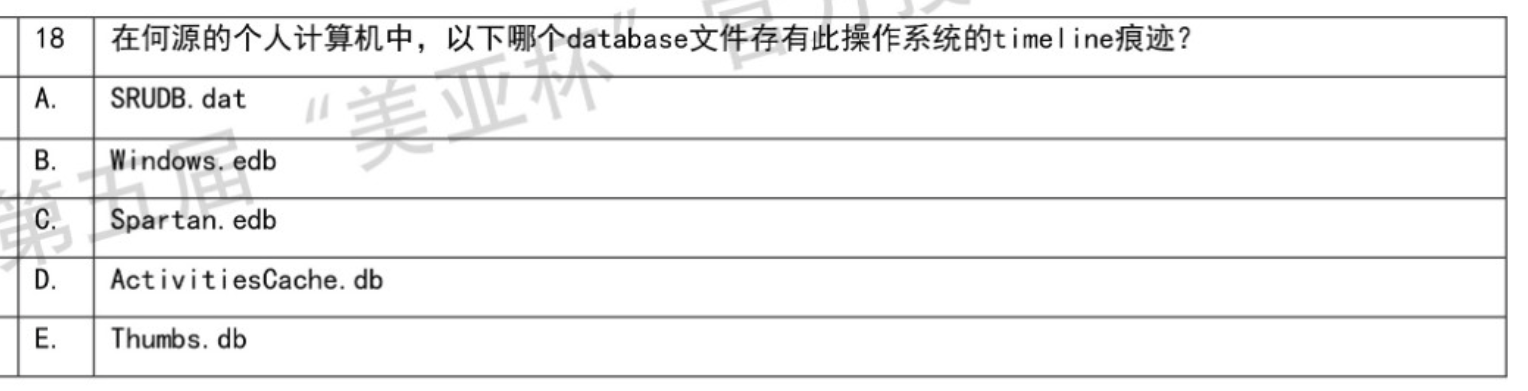

18.D

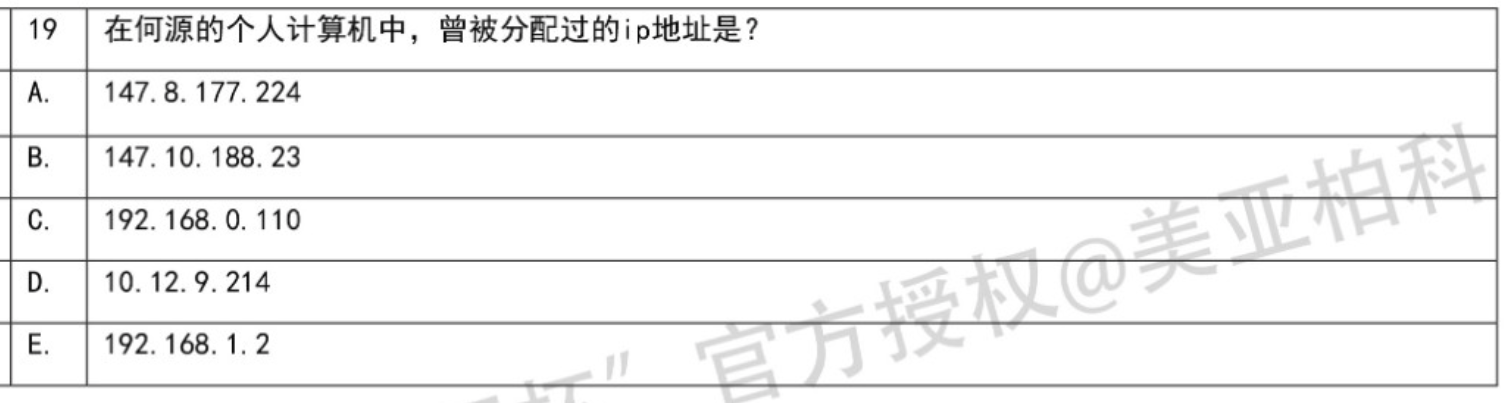

19.A

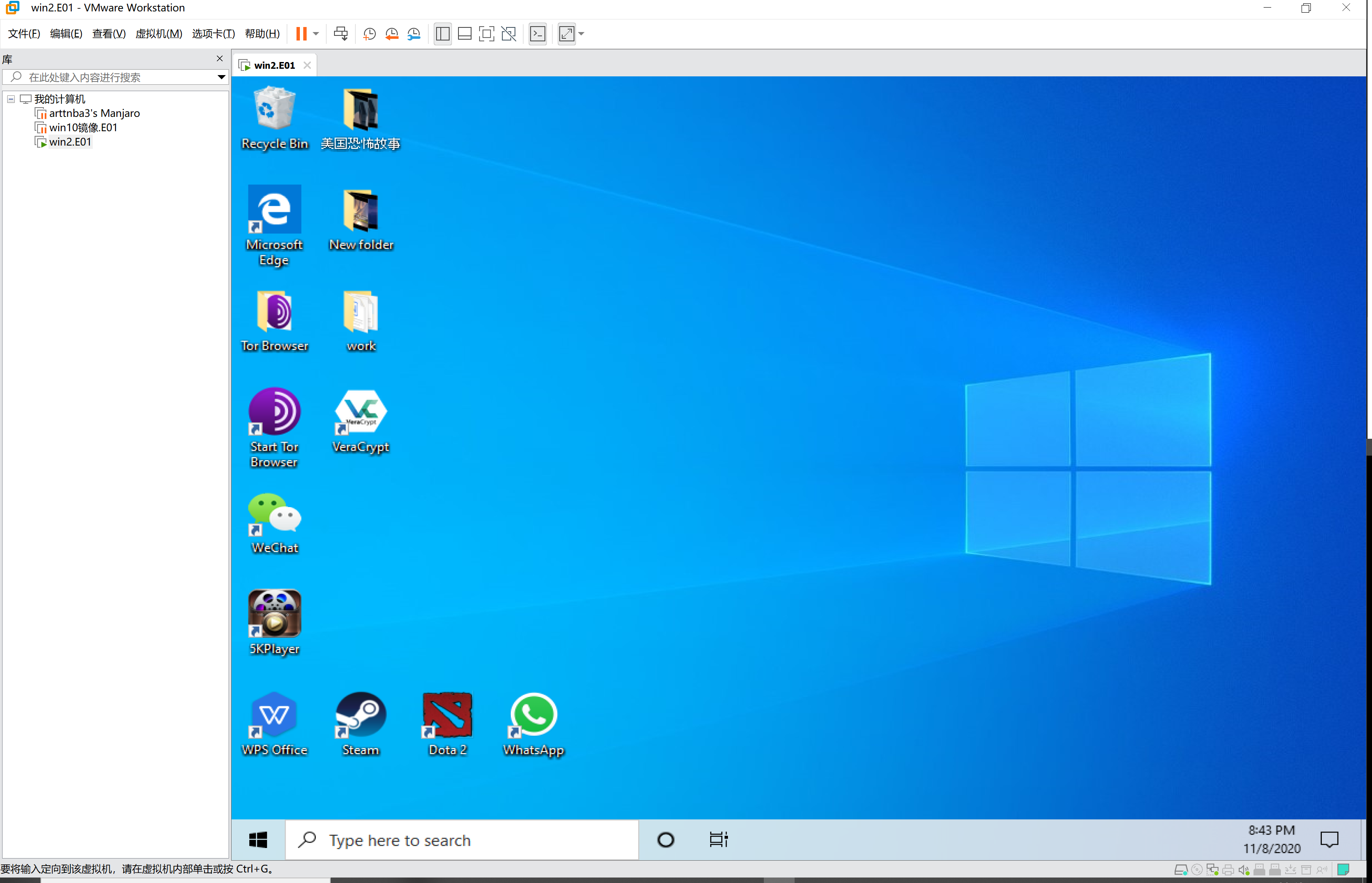

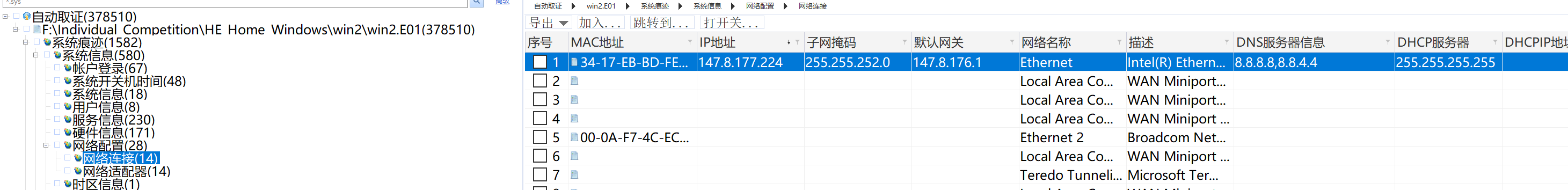

取证大师查看网络连接即可

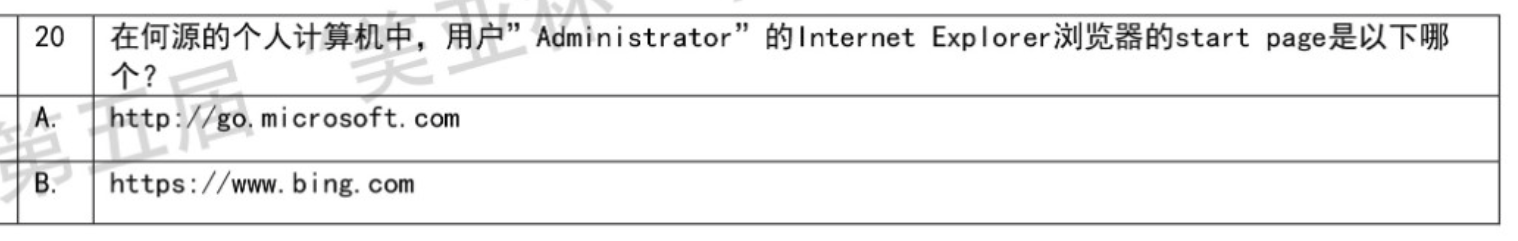

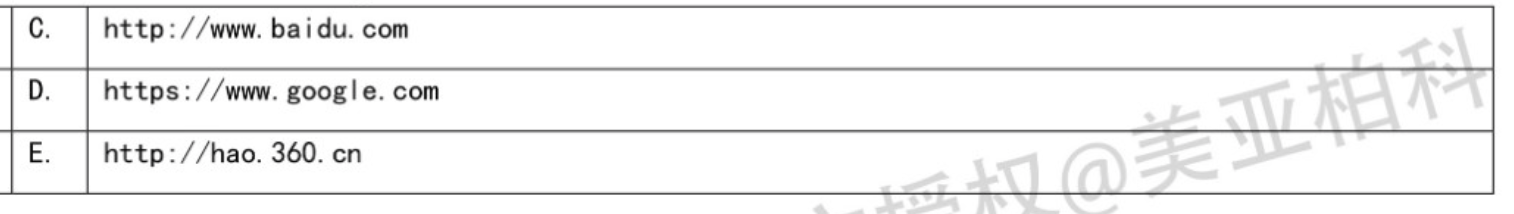

20.E

火眼仿真里切到Admin账号一看就有了

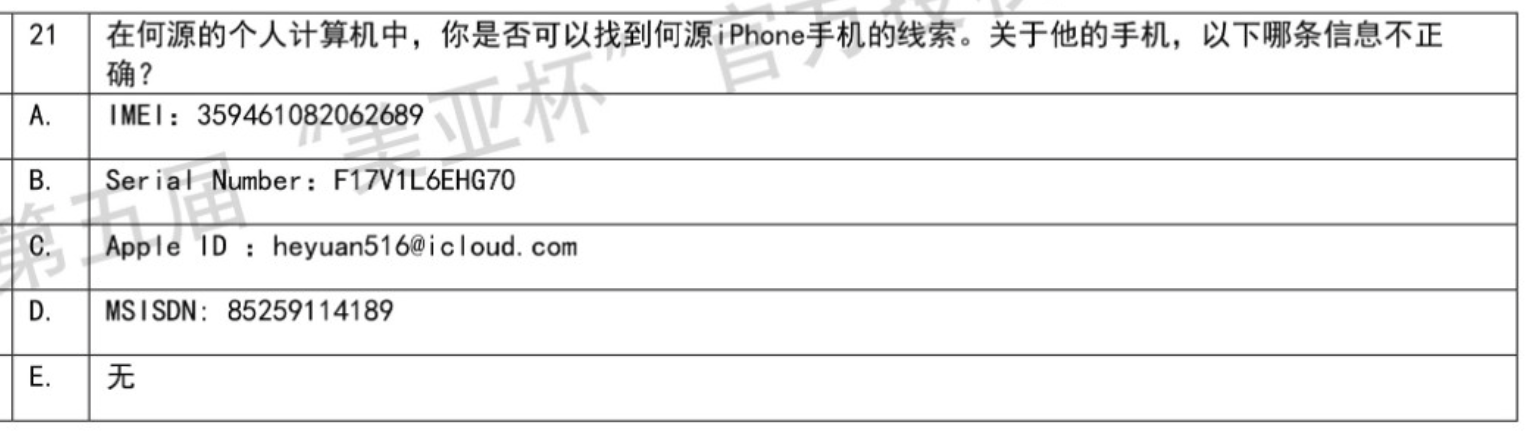

21.C

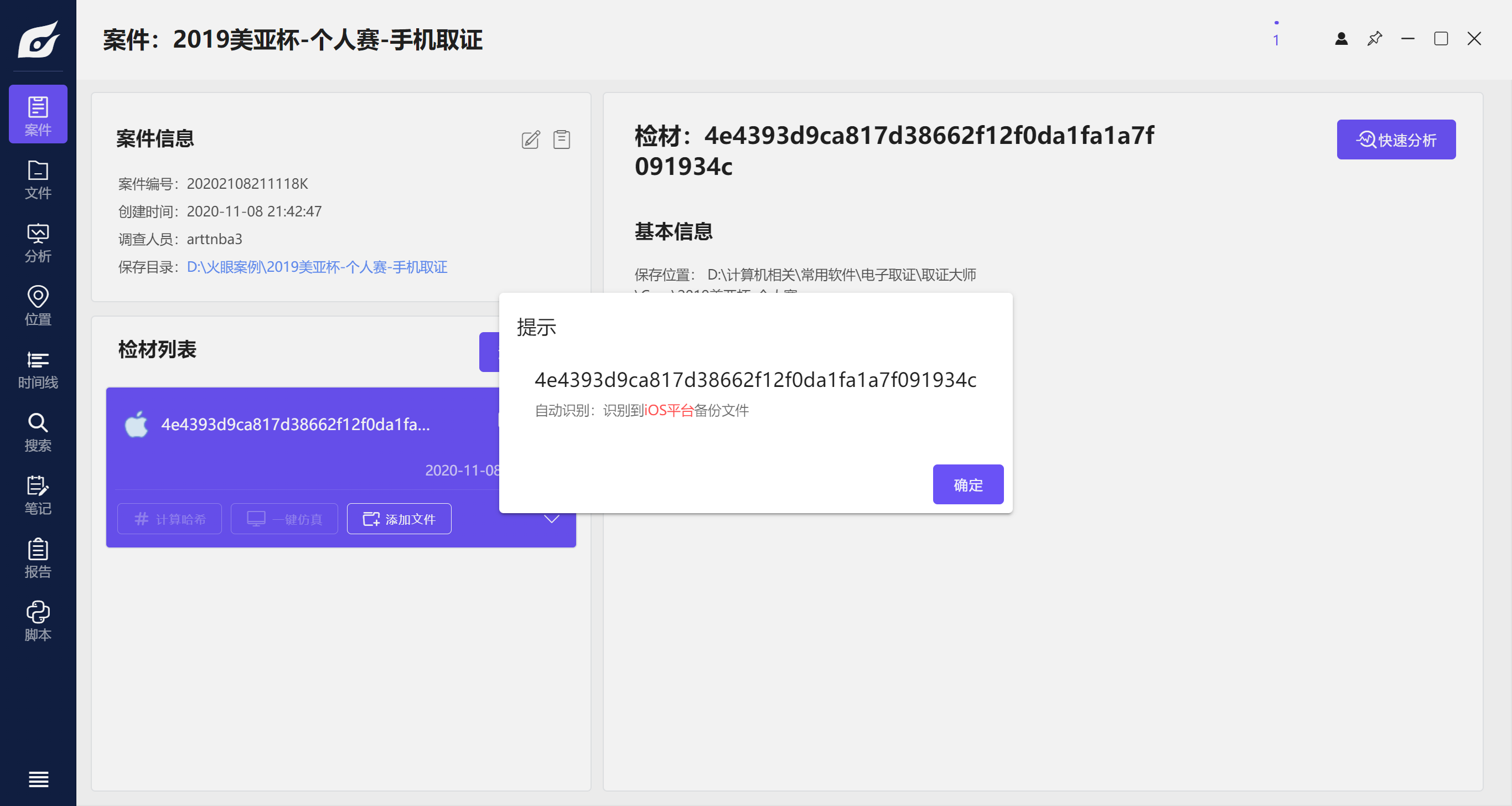

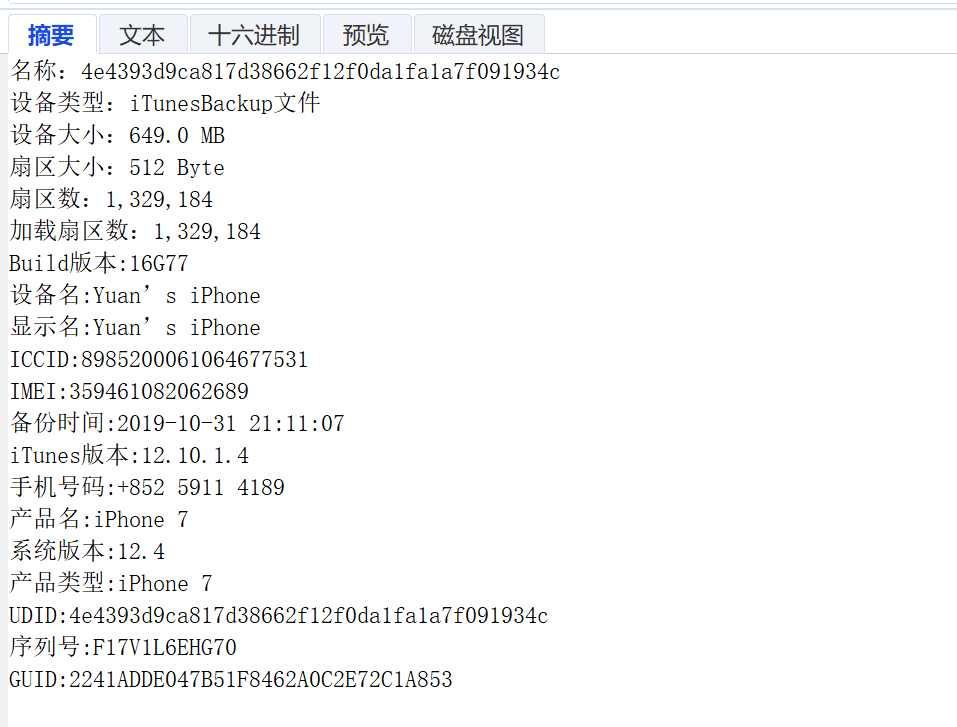

一开始找这个备份一直没啥思路,直到我看到取证大师首页就有分析结果…

将整个文件夹导出,使用火眼证据分析软件和取证大师进行分析,开启我们下一个阶段的解题

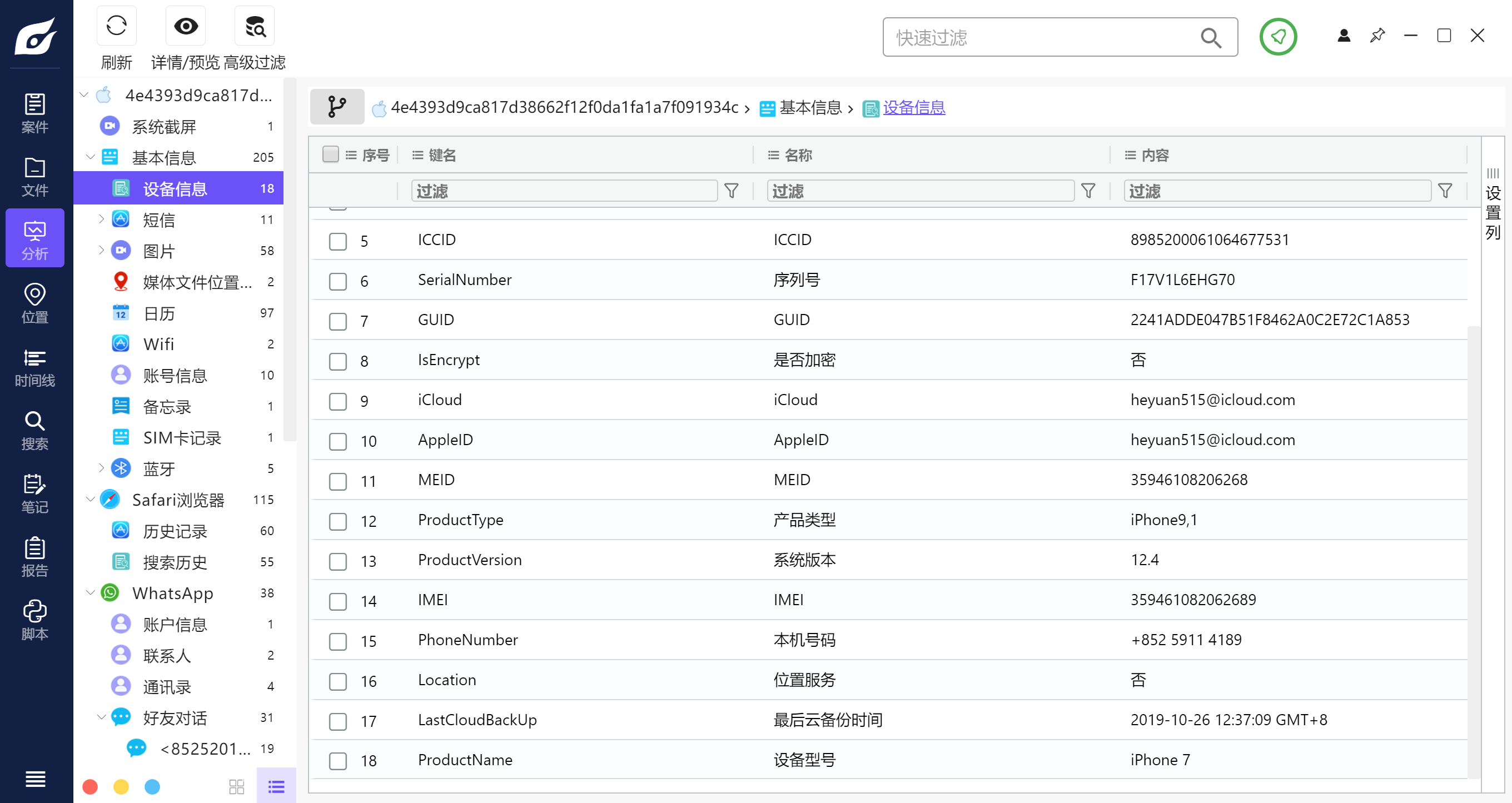

在火眼当中我们可以看出题目中的iCloud的id与犯罪嫌疑人的iCloud的id不同

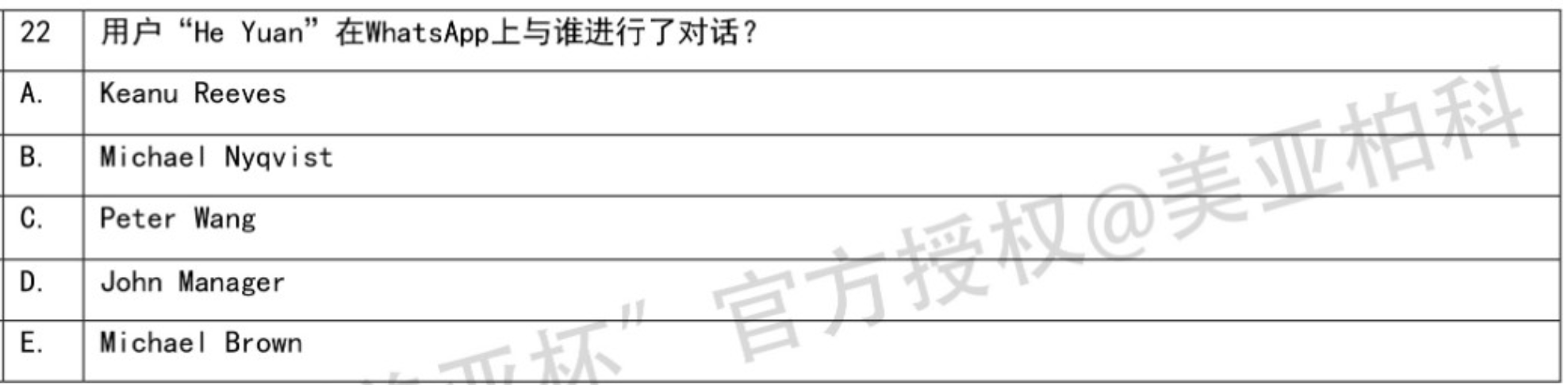

22.D

还是火眼里可以直接找出的内容

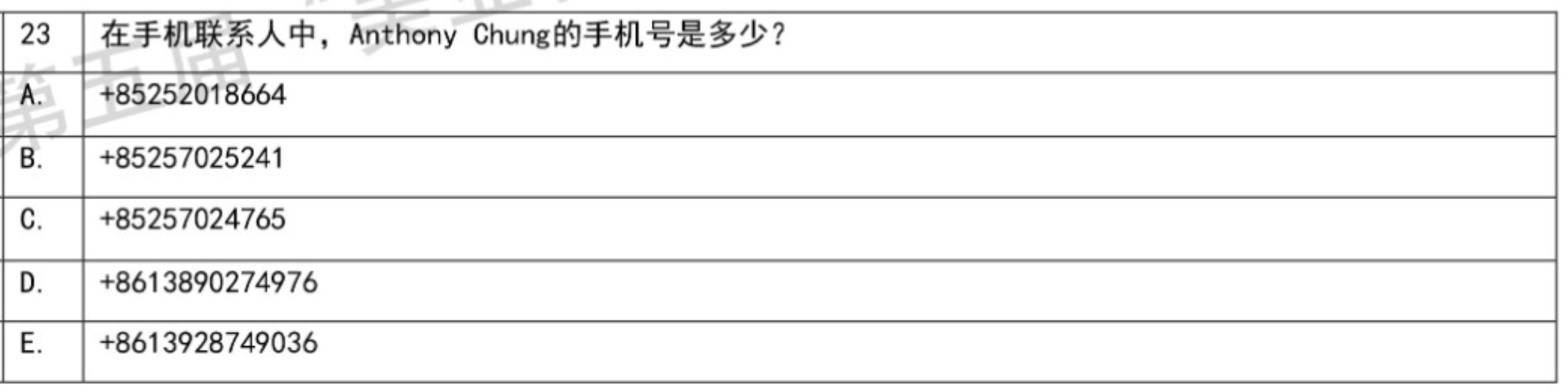

23.A

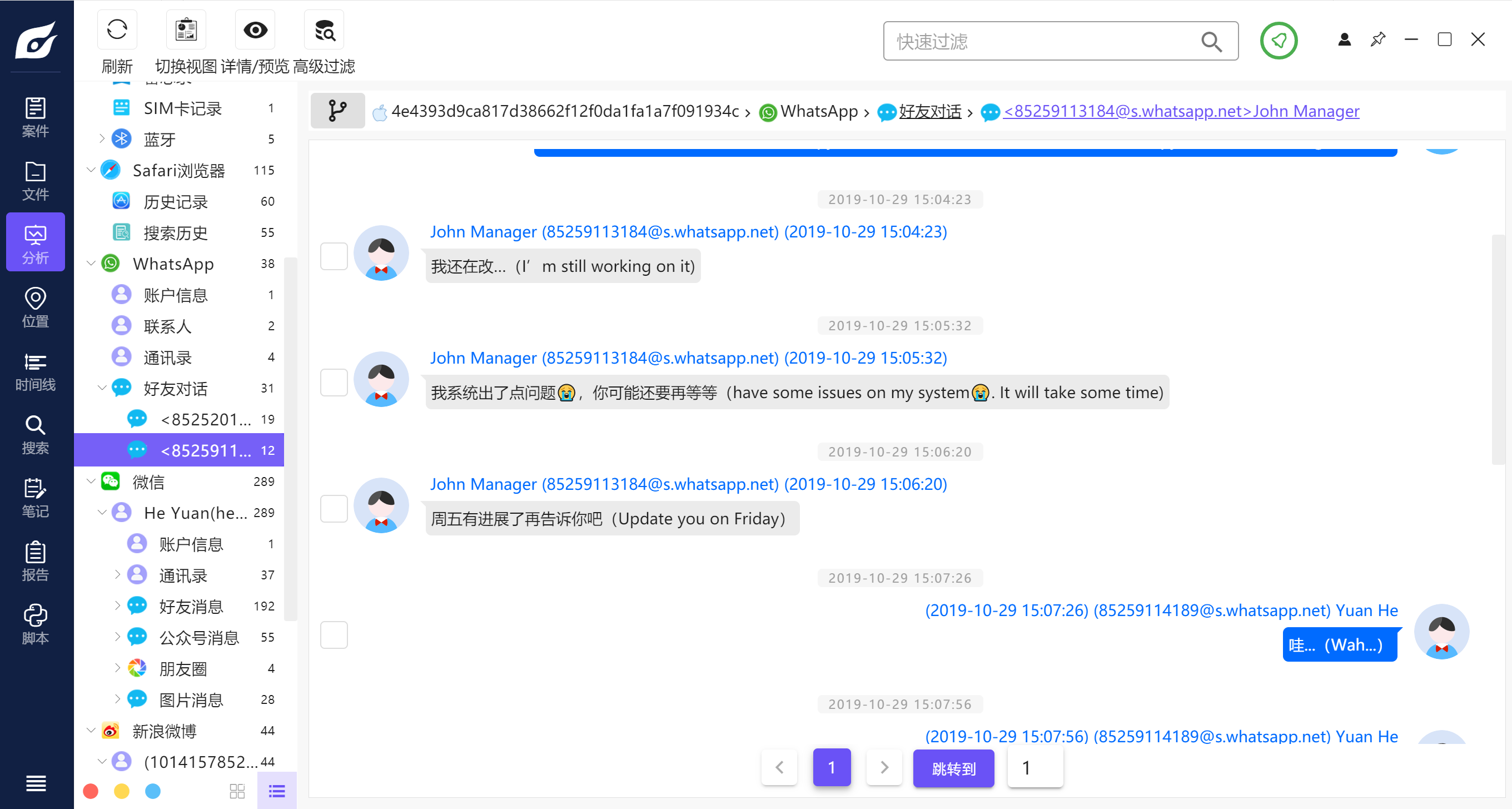

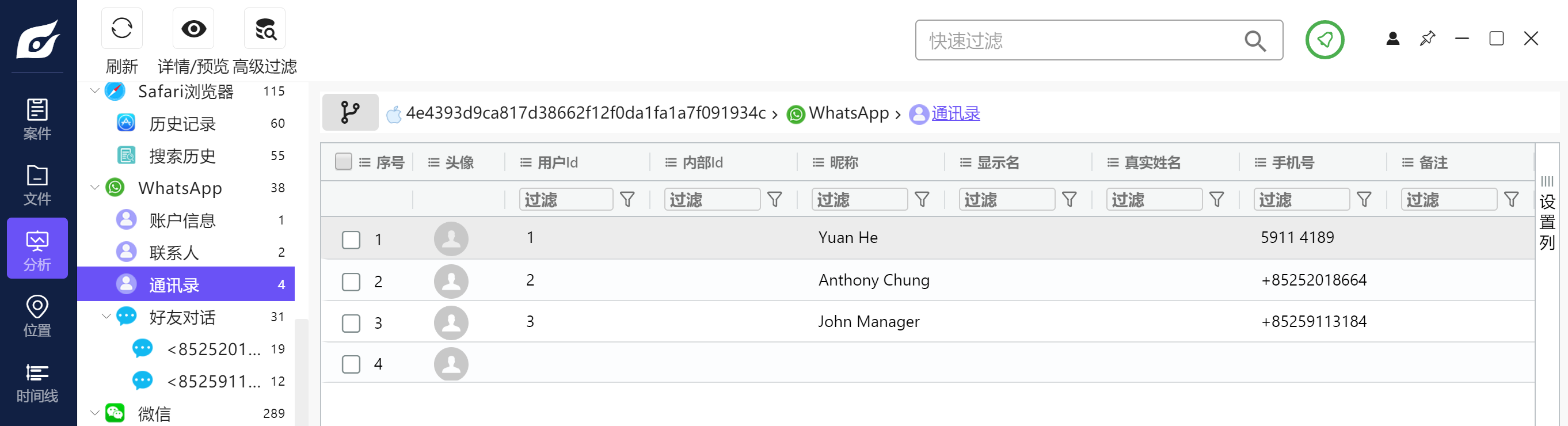

这一个在What's App里的联系人中可以看到

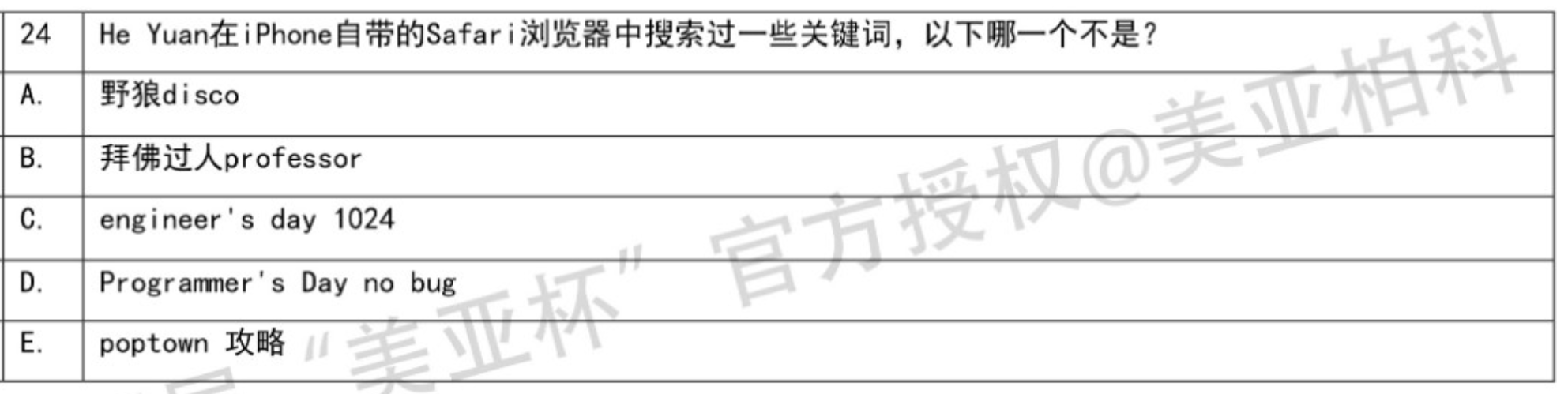

24.B

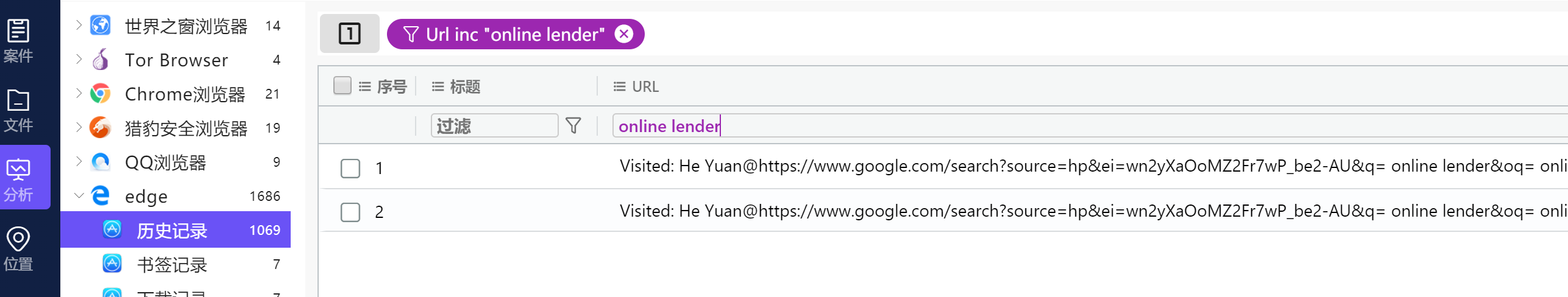

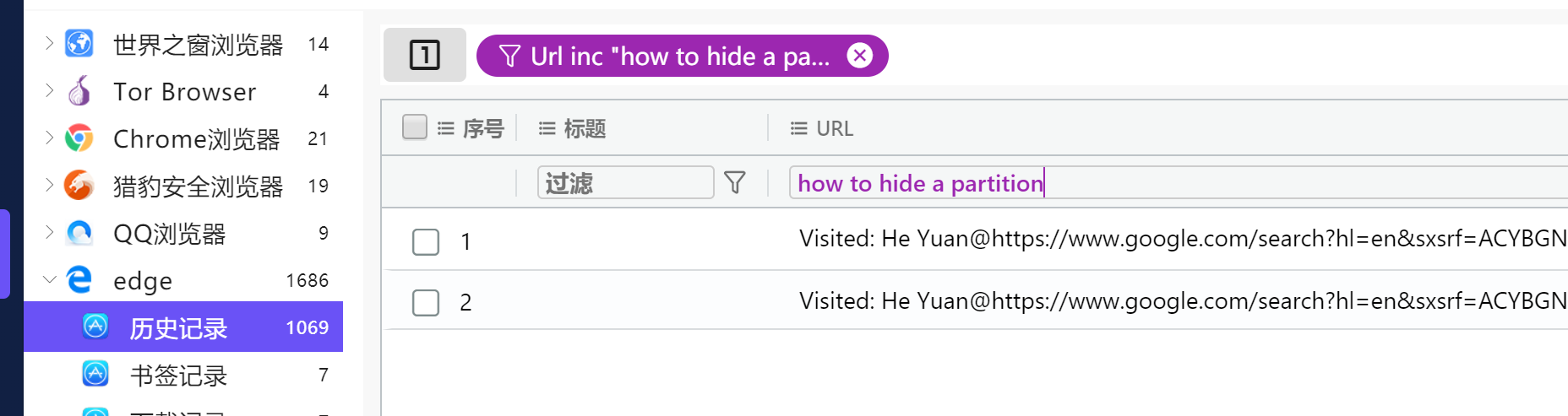

还是在火眼里,粗略翻一翻可以发现除了B以外的都有搜过

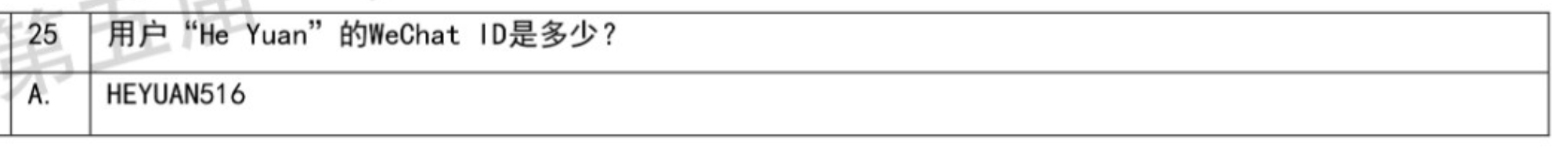

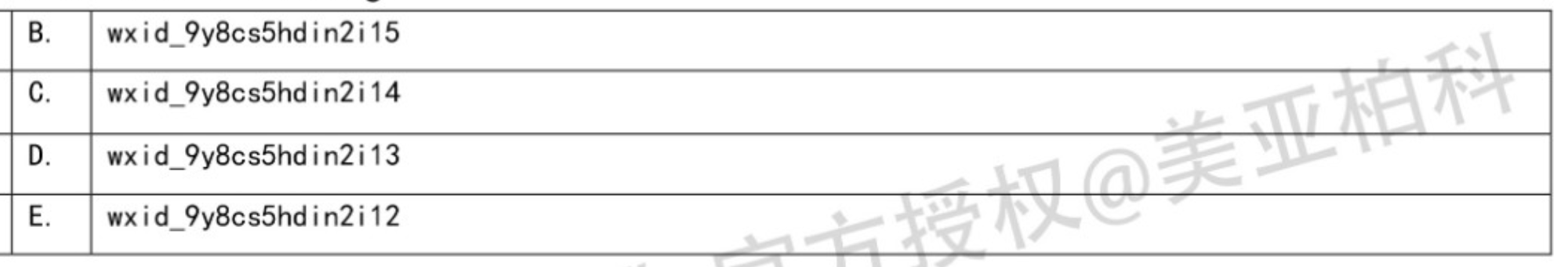

25.E

还是秒出的混分题,火眼一翻就有

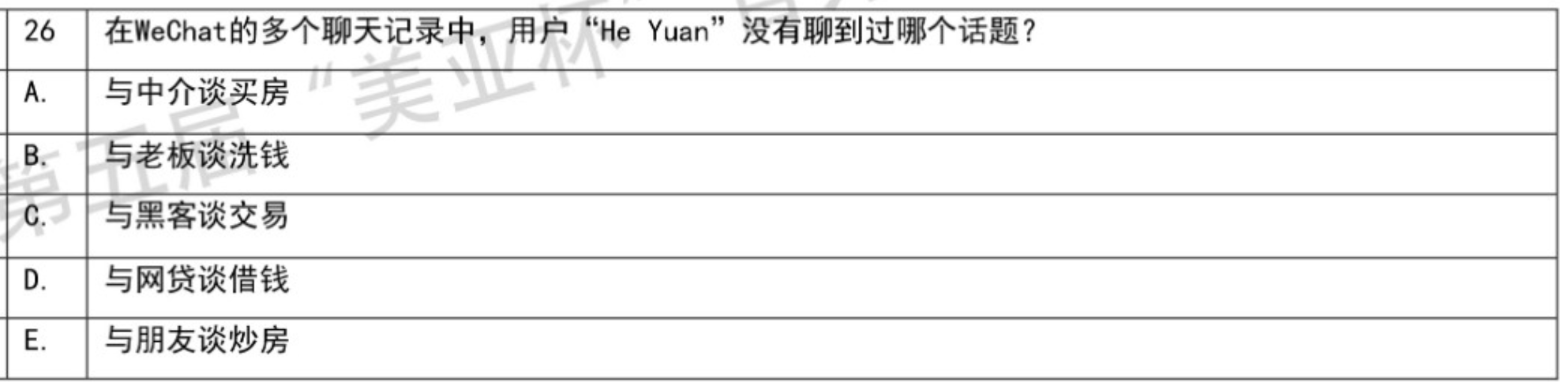

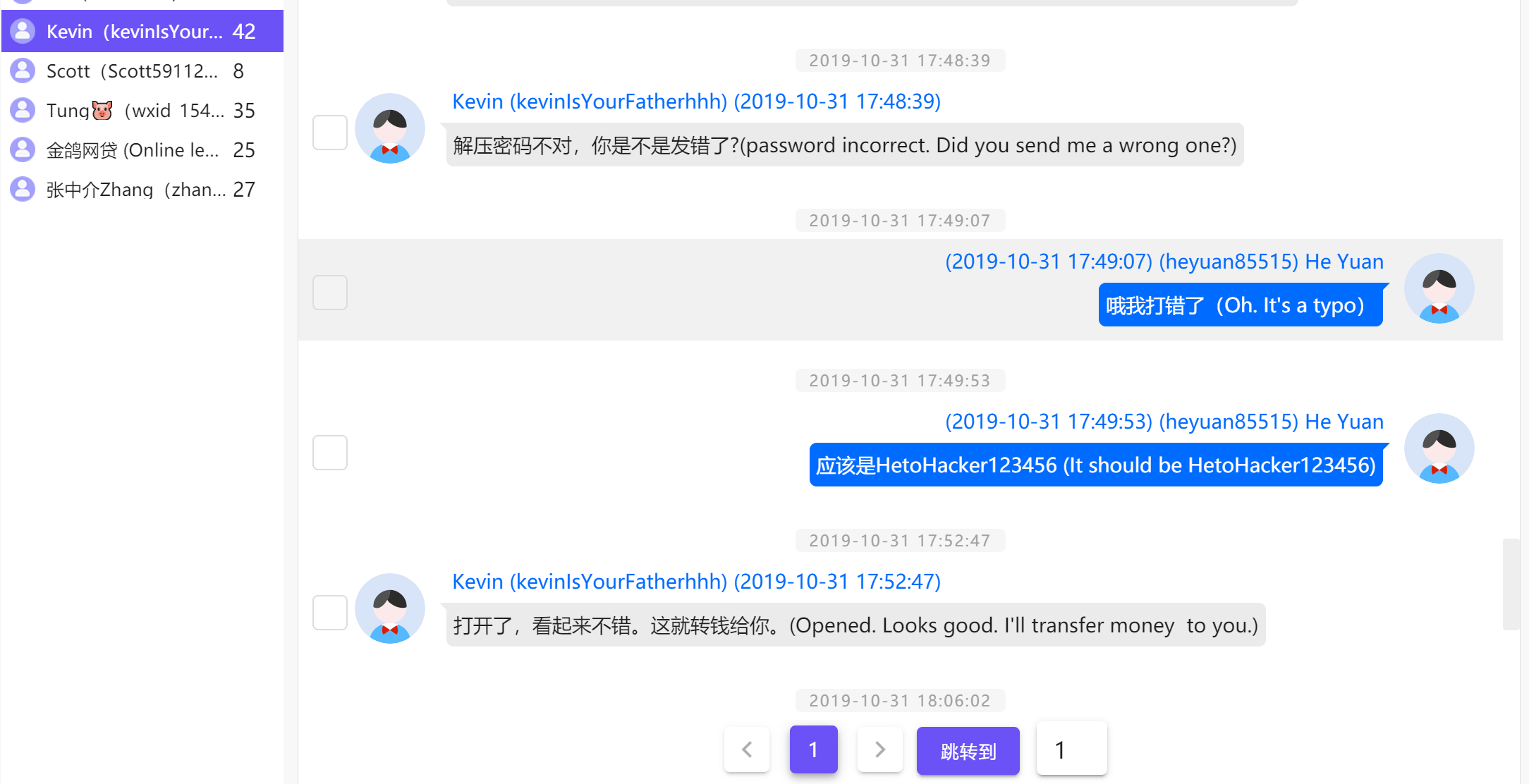

26.B

首先从逻辑上进行分析如果是和老板聊洗钱的话那么在案情简介上就会提到这件事情而且整个案情也会发生变化所以必然没有聊到这个话题

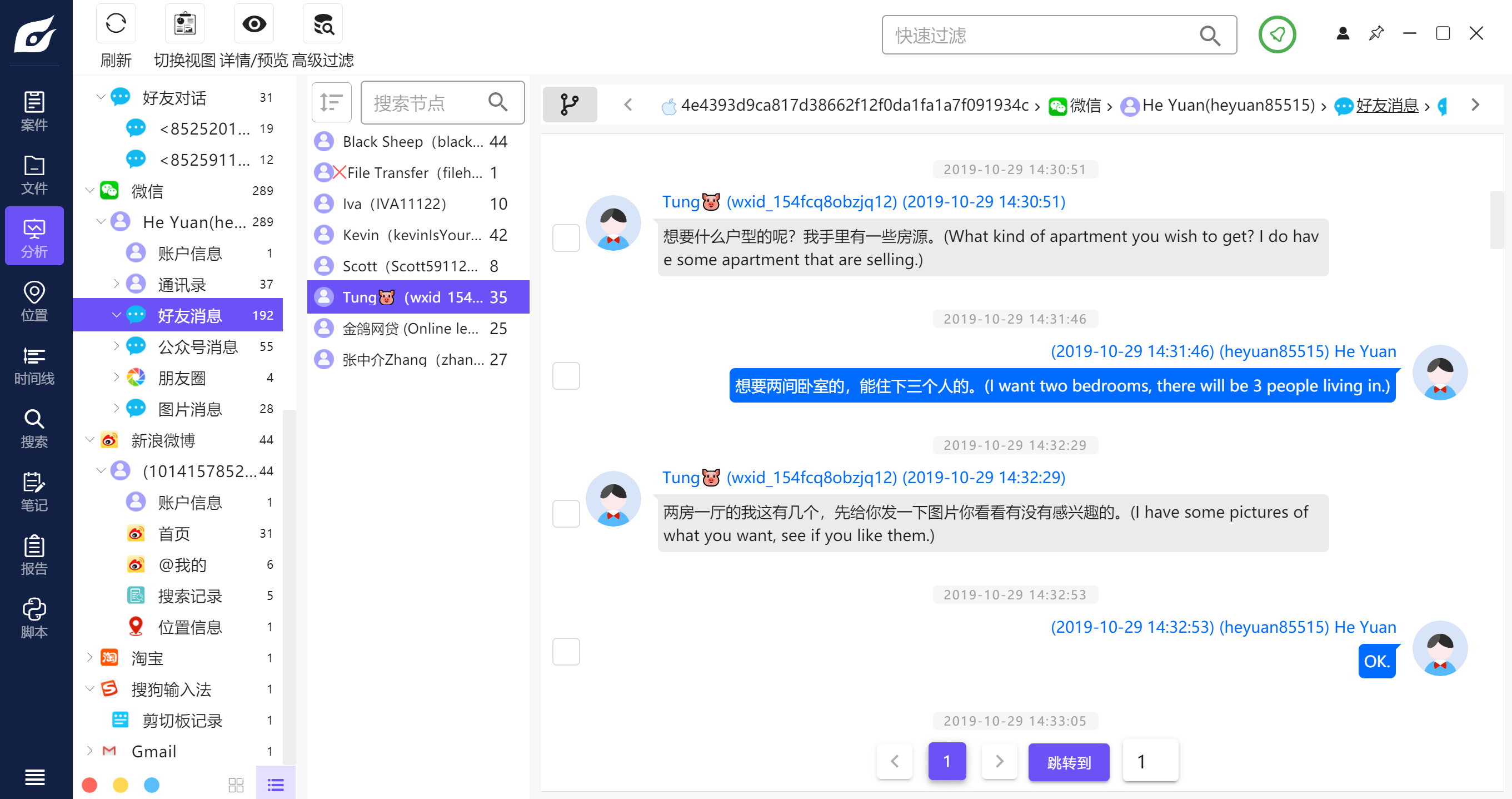

与中介谈买房:

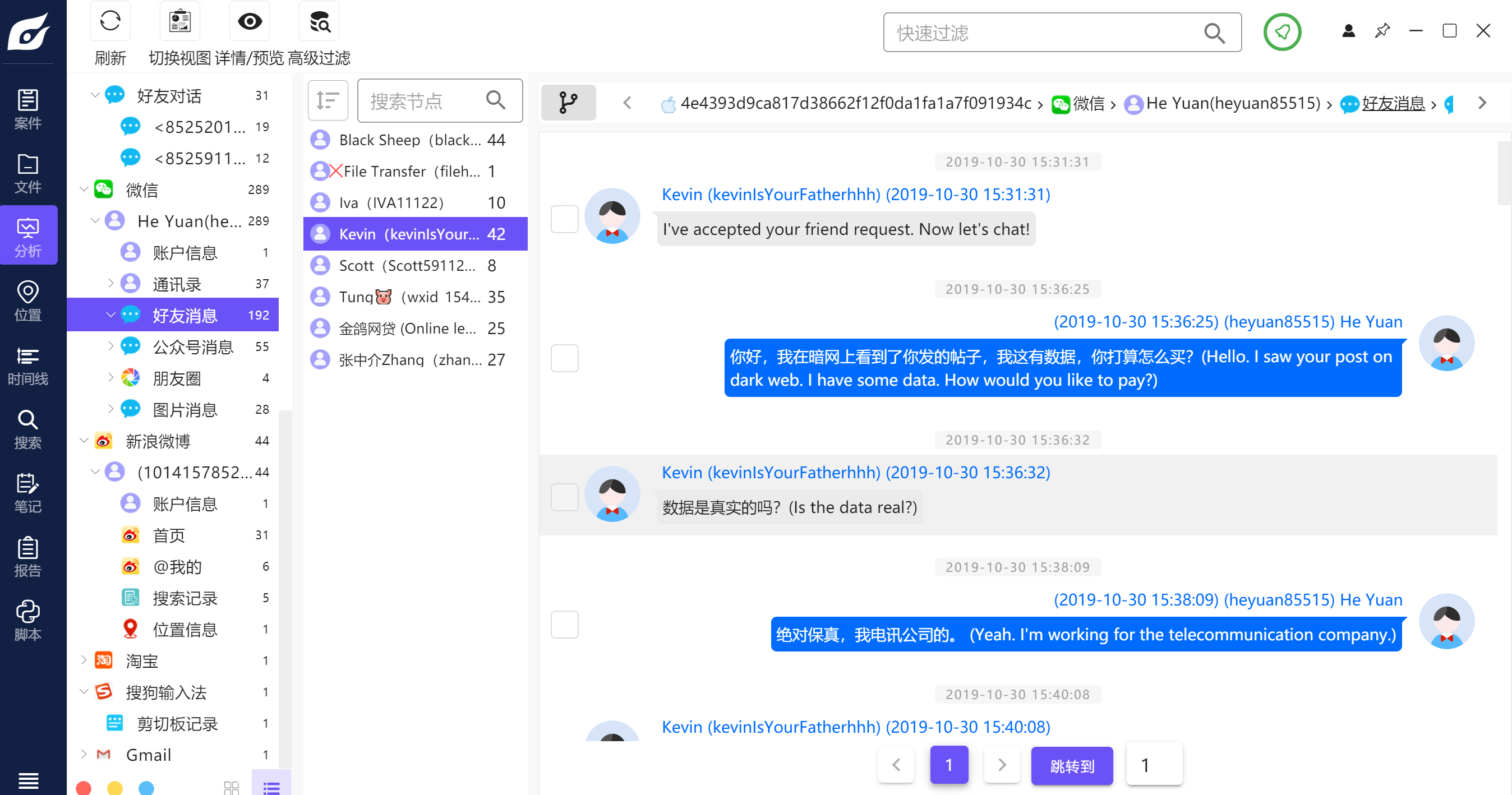

和 带 黑 阔 进 行 嘿 产 交 易:(后面还会涉及到这个)

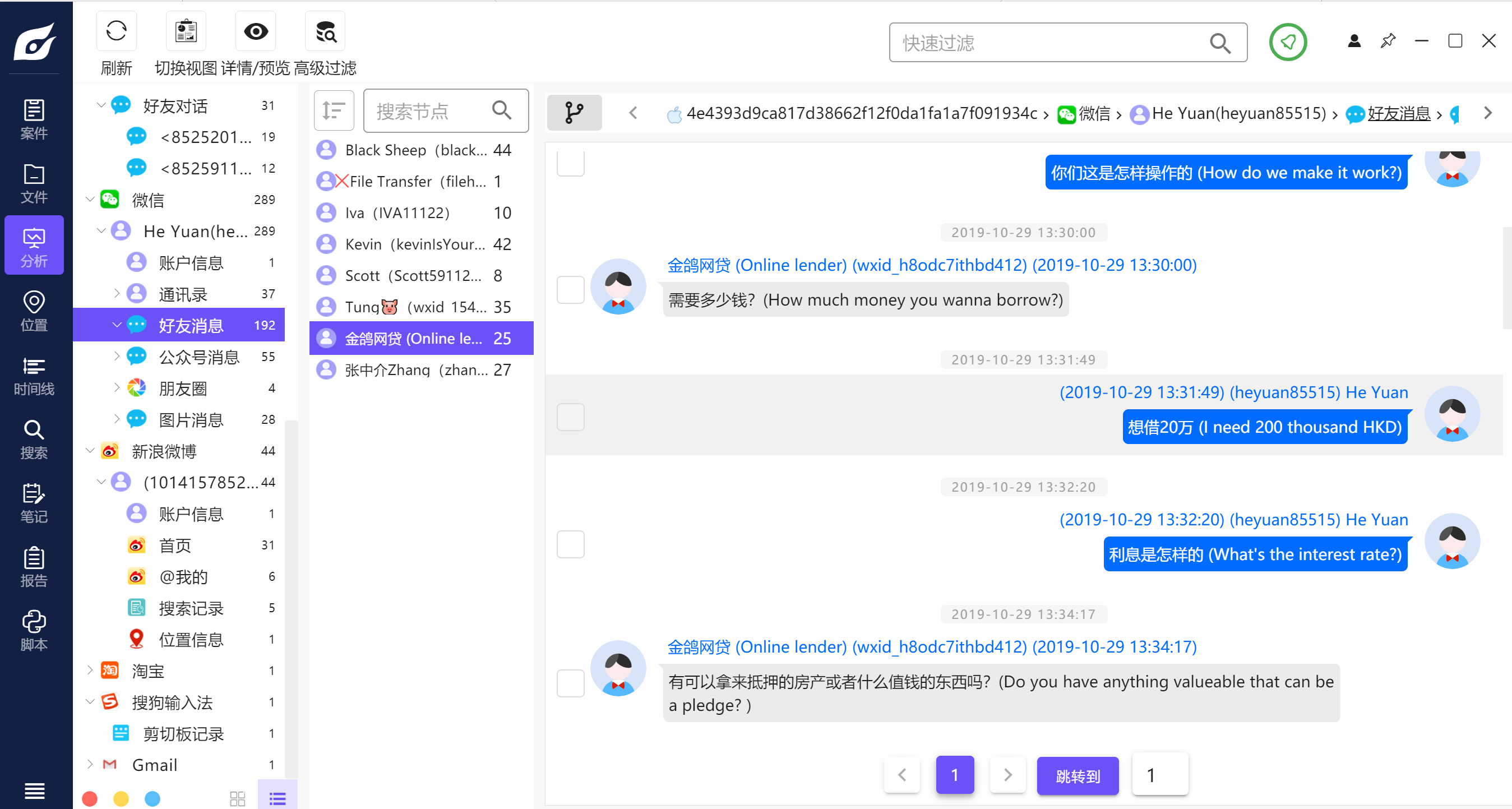

与网贷谈借钱:(当程序员也太惨了,没有头发也没有钱QAQ)

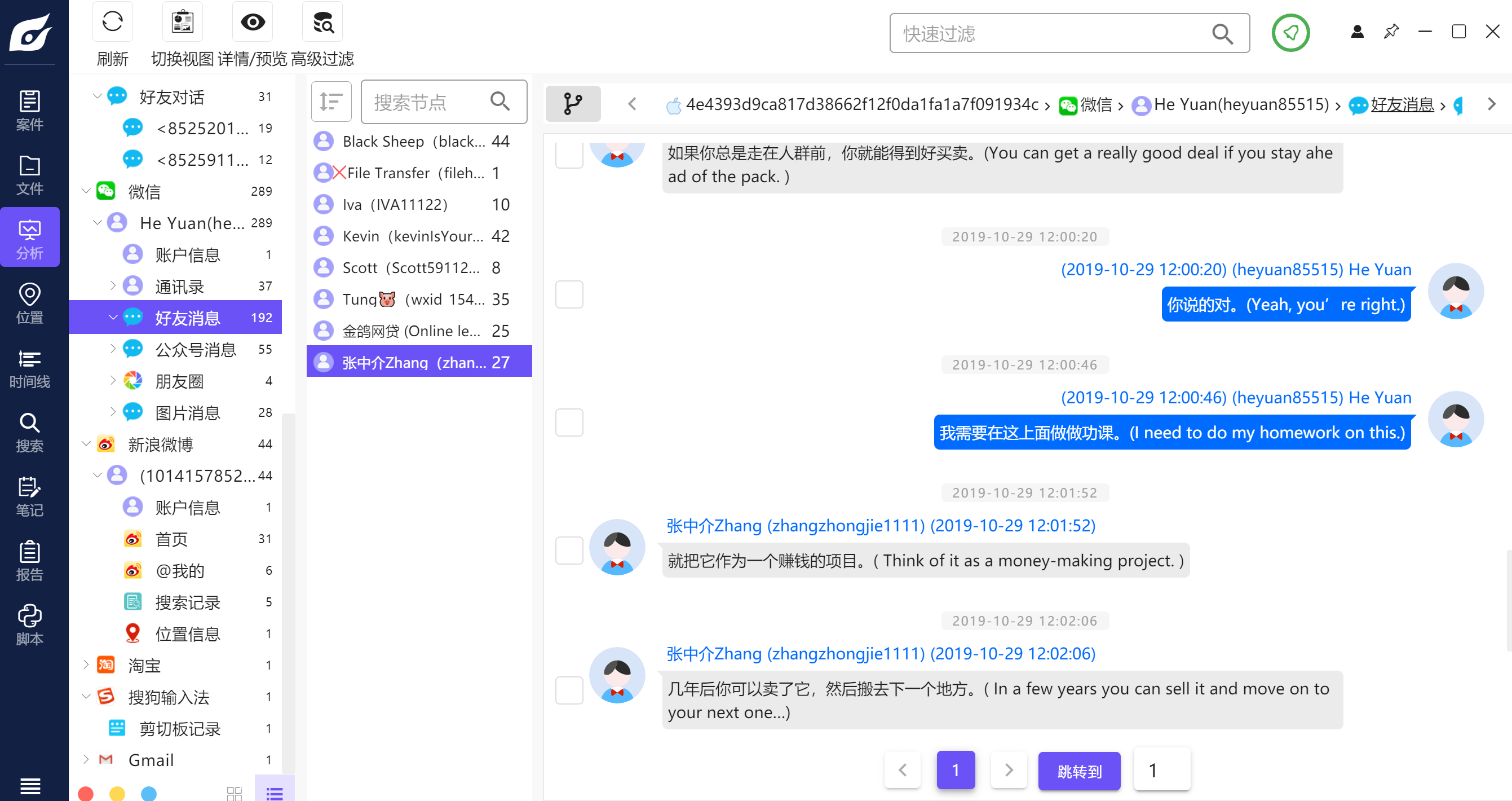

与朋友谈炒房:(房价泡沫快破⑧(恼))

可以看得出来除了洗钱的内容以外都聊到了

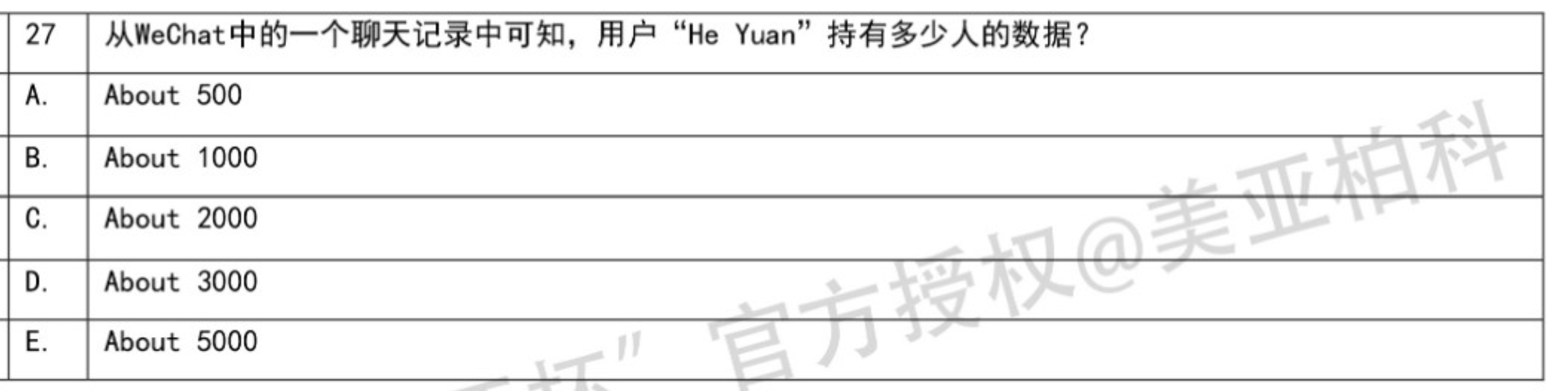

27.C

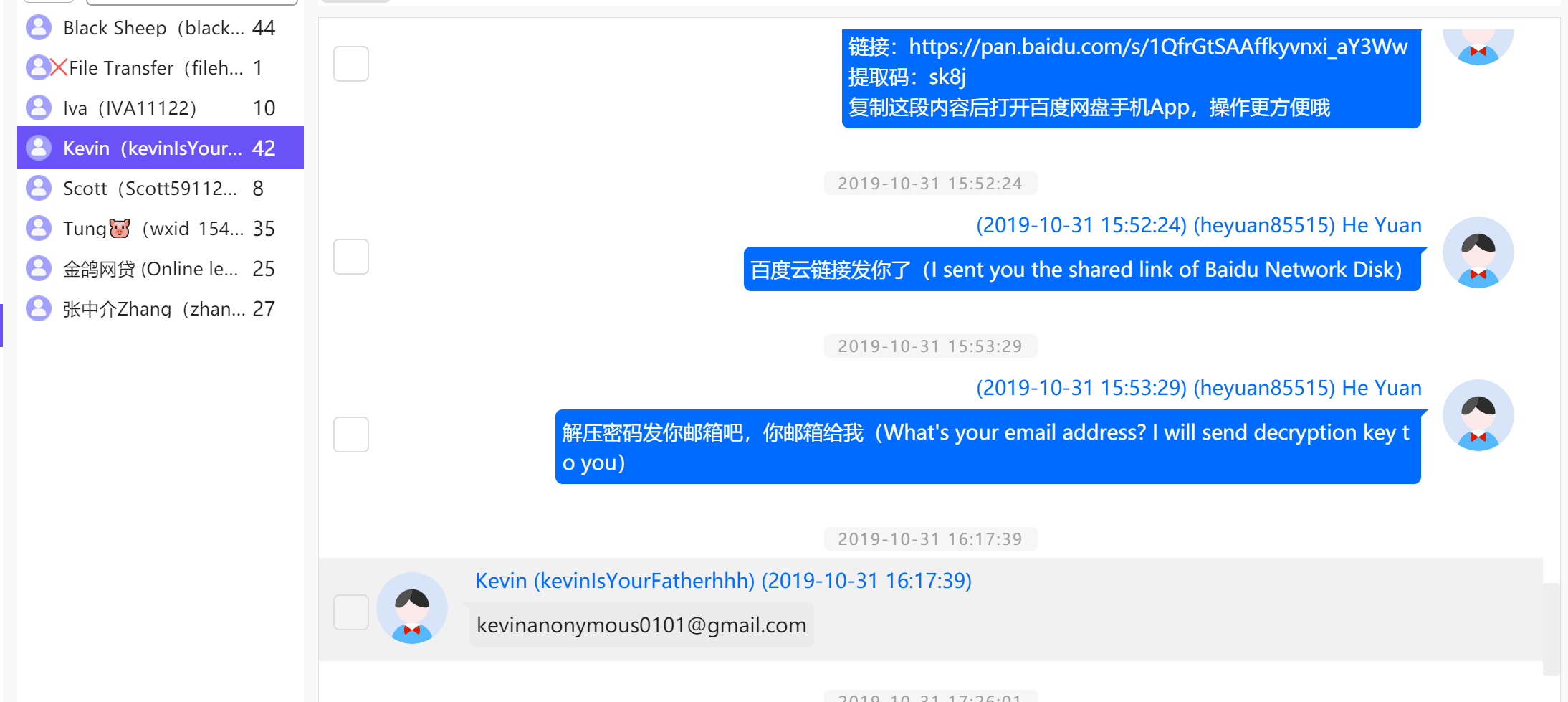

可以在火眼的微信聊天记录里发现才2000条数据就敢出来卖?too young too simple!

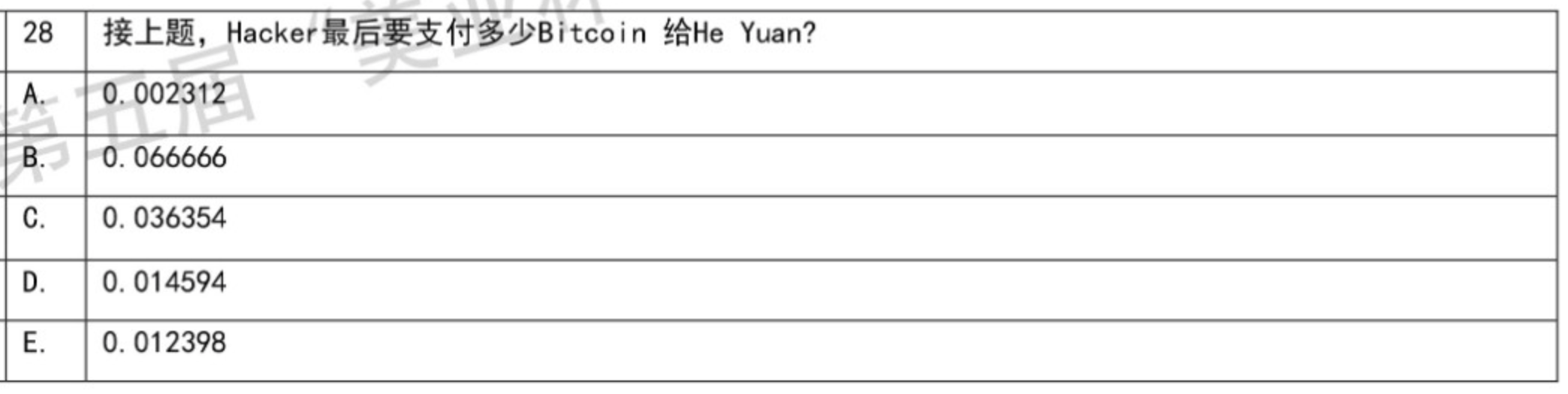

28.D

还是在微信聊天记录里这也太便宜了⑧

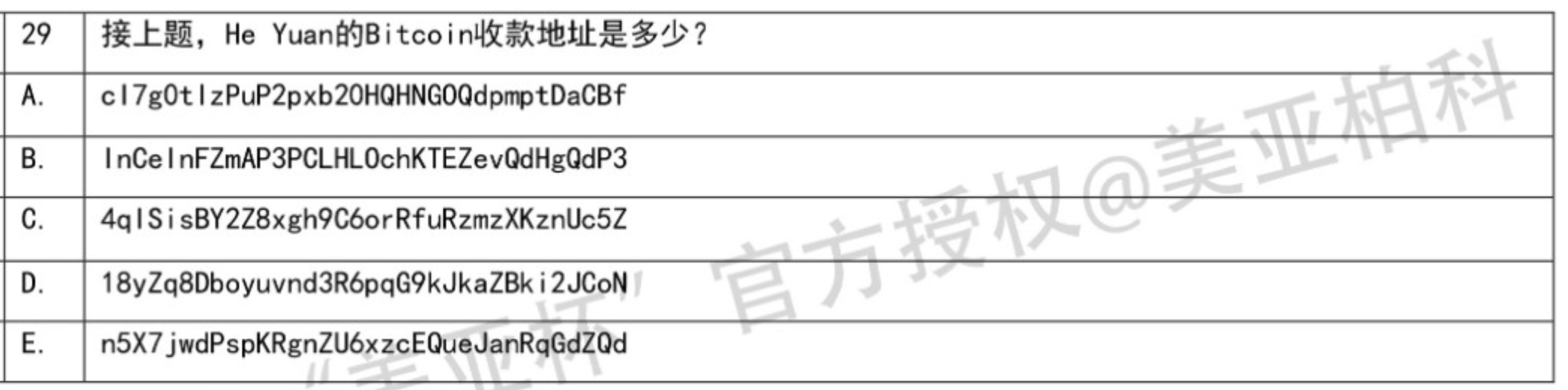

29.D

这一道题稍微有一丶丶绕,在手机备份里本身的图片是裂图,但是在电脑镜像中我们可以看到嫌疑人在电脑上也登录过自己的微信,因此我们重新回电脑镜像里可以看到这个交易的图片

需要注意的是电脑上有多个BTC地址的图片,还好出题人没有屑到两个都放在一个选项里,所以我们可以直接选出来

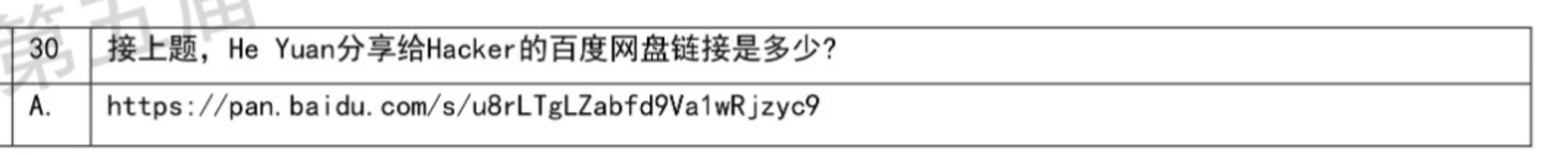

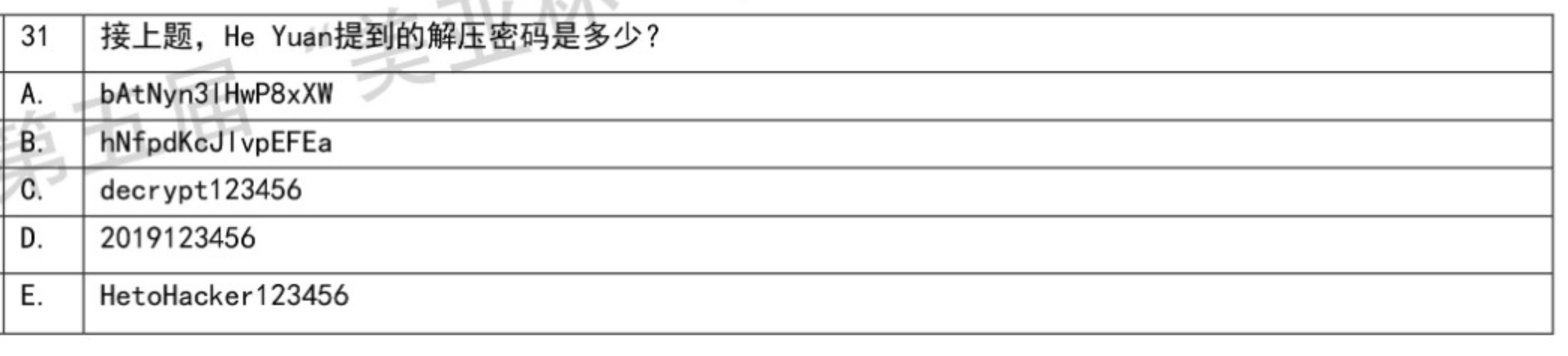

30.E

还是在其与 带 嘿 阔 的聊天记录里

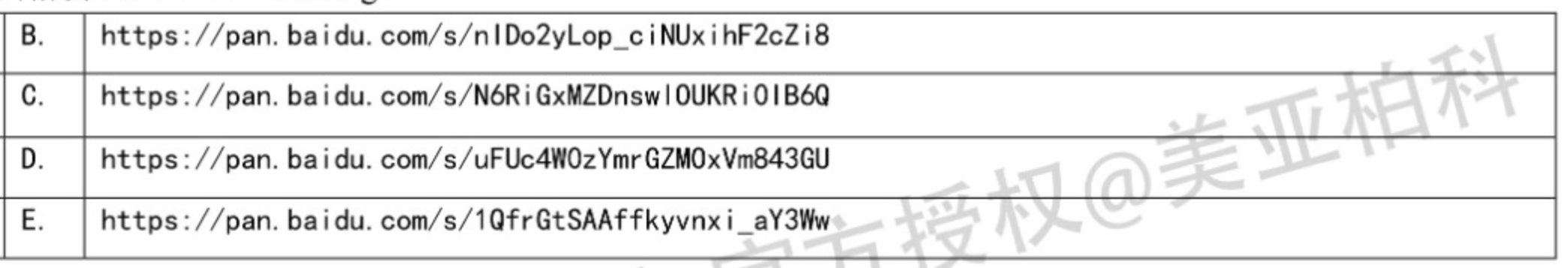

31.E

需要注意的是虽然前面的聊天记录里说到密码通过邮箱打过去了,但是后面的聊天记录里我们可以看到的是通过邮箱发过去的密码是错误的,正确的密码还是在其与 带 嘿 阔 的聊天记录里

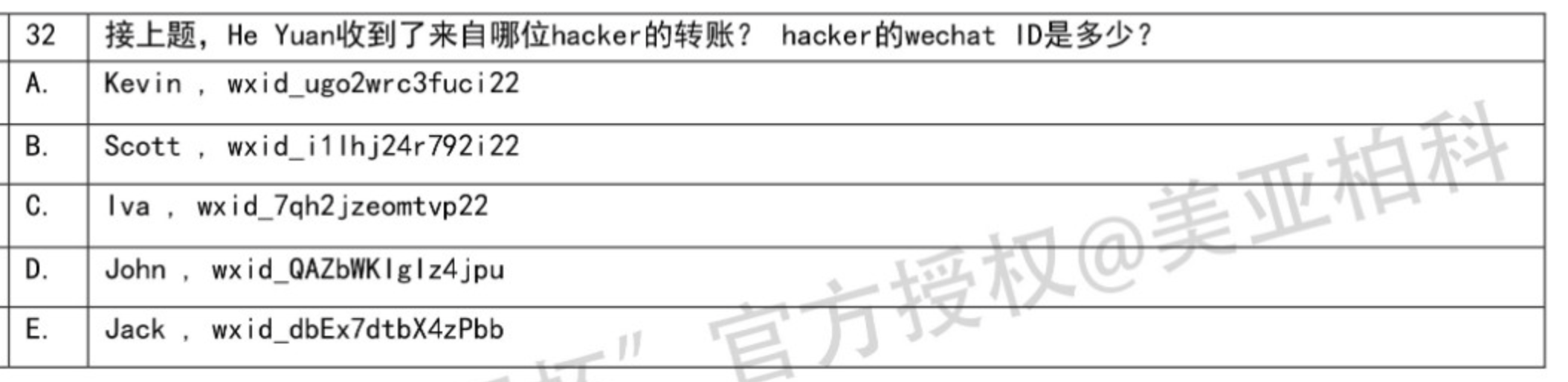

32.A

很明显就是Kevin没有暗示某社交媒体上某个美🐕的意思

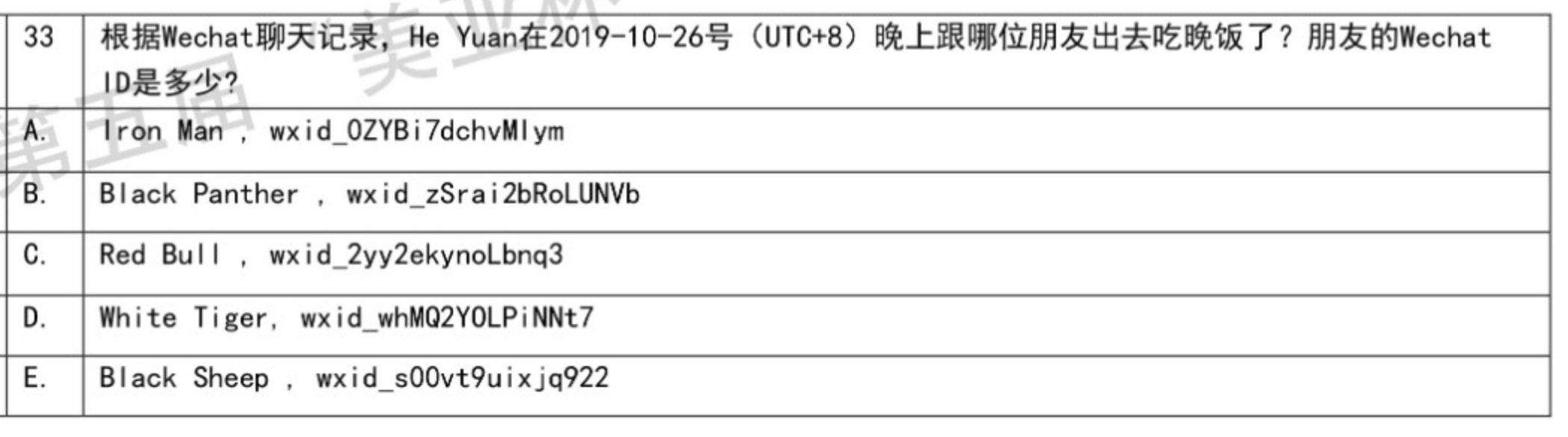

33.E

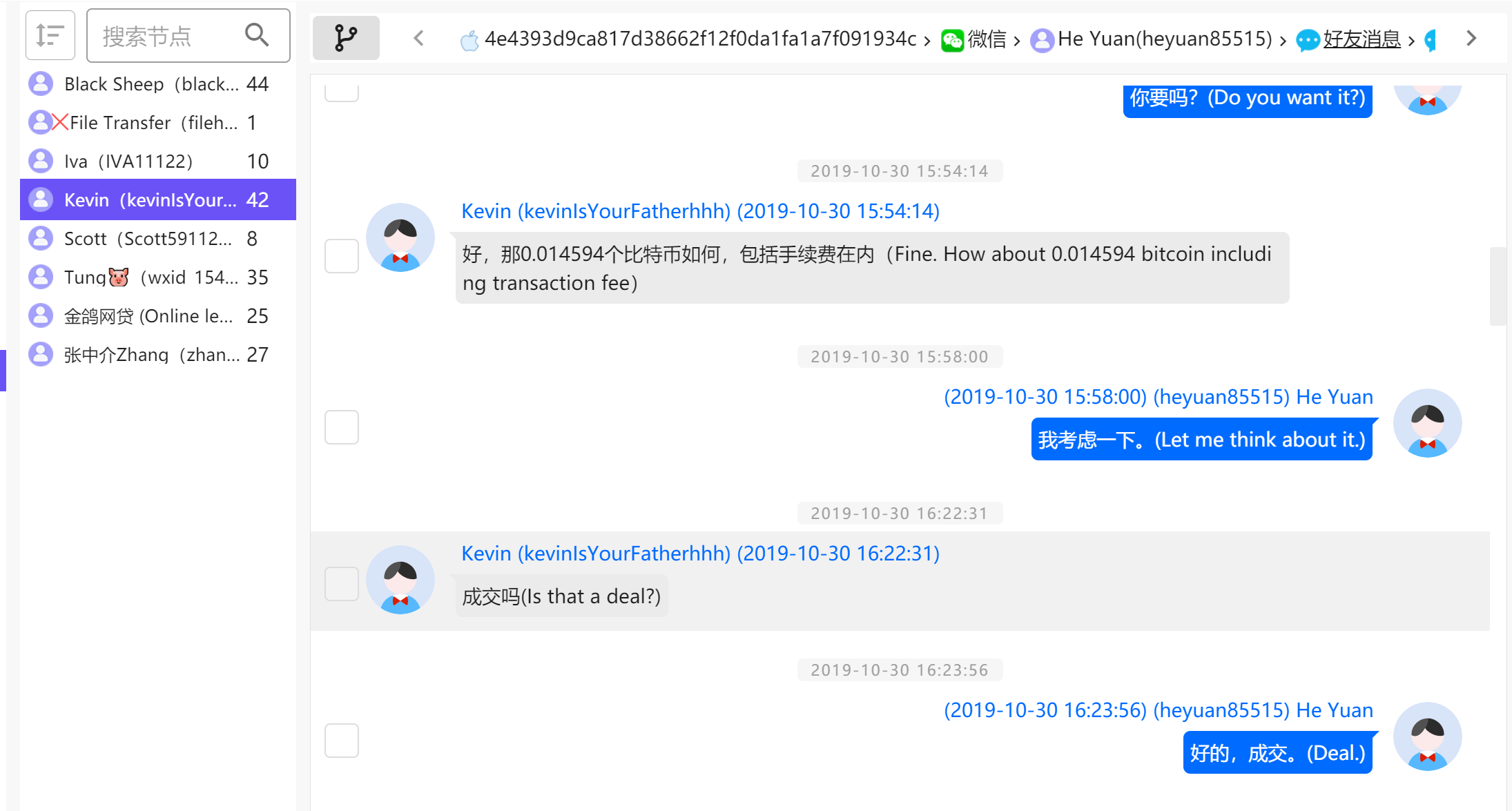

在聊天记录里可以看到是Black Sheep此处艾特black watch

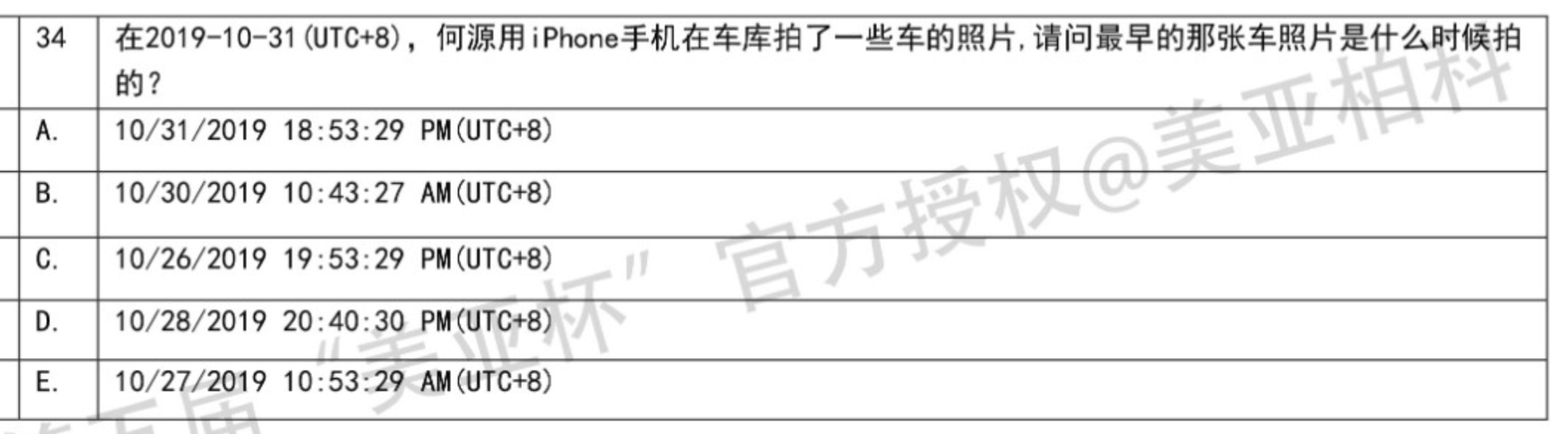

34.D?

(问就是没找到这张图,我菜死了

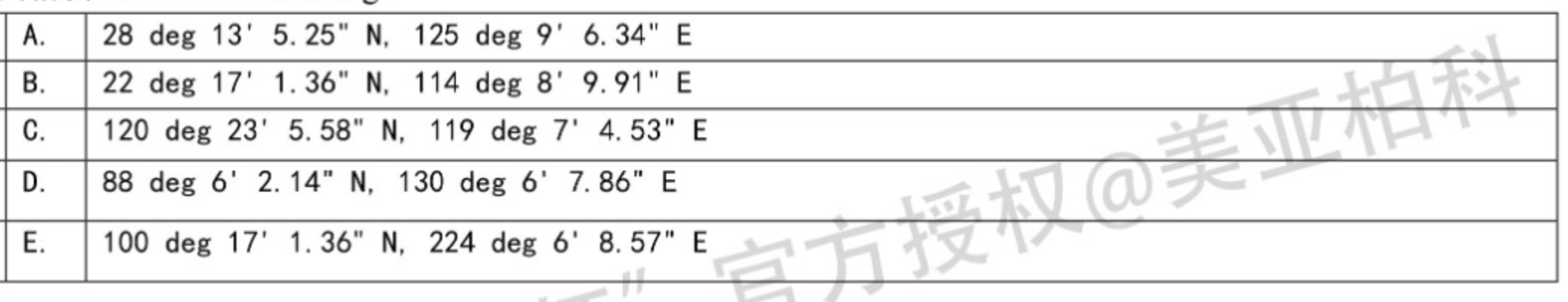

35.B

(问就是没找到这张图,我菜死了

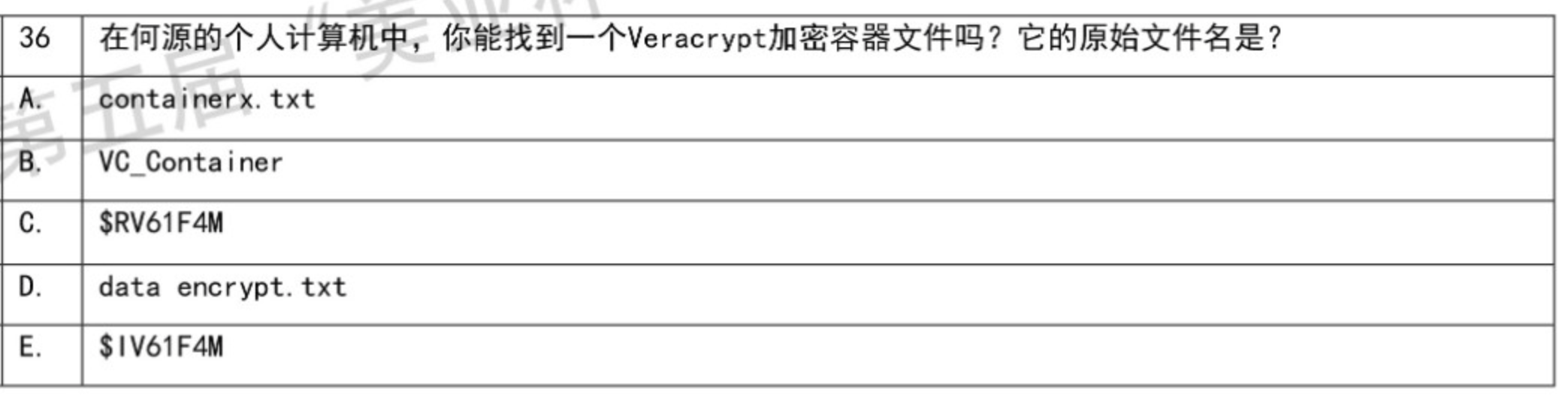

36.D

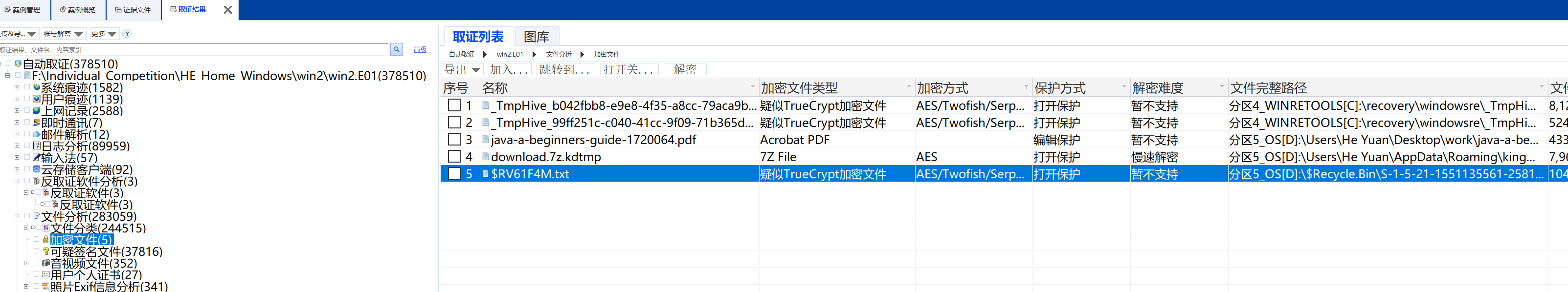

首先在取证大师里我们可以看到有几个加密文件,最下面那个文件名看着比较正常(因为选项中的几个后缀名只匹配到了这一个),跟进到源文件看看

可以看到是一个用户内部ID为1000的用户放在回收站($Recycle.Bin)里的文件

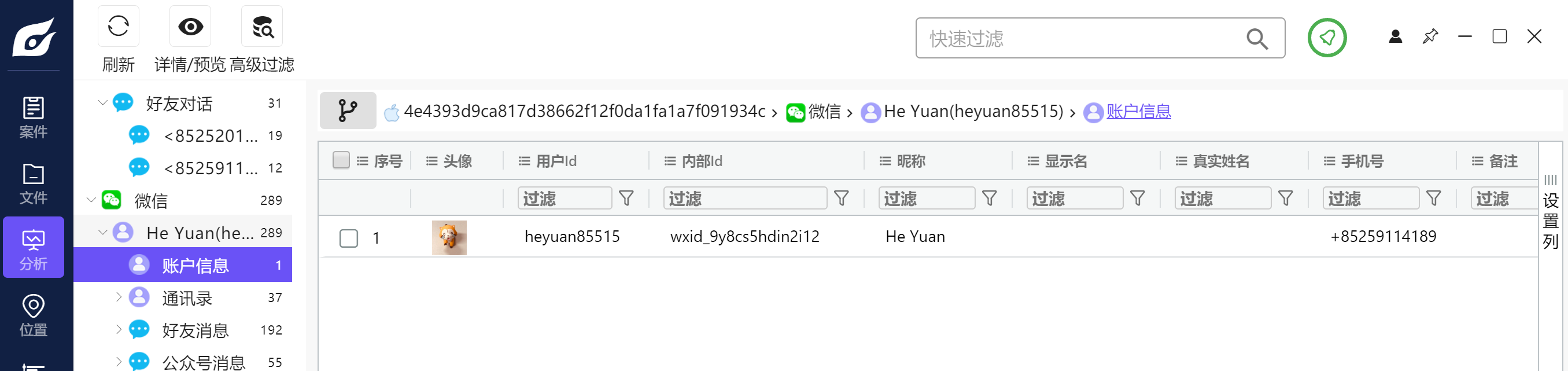

ID1000就是He Yuan,直接往该用户垃圾桶里翻就能找到文件名了

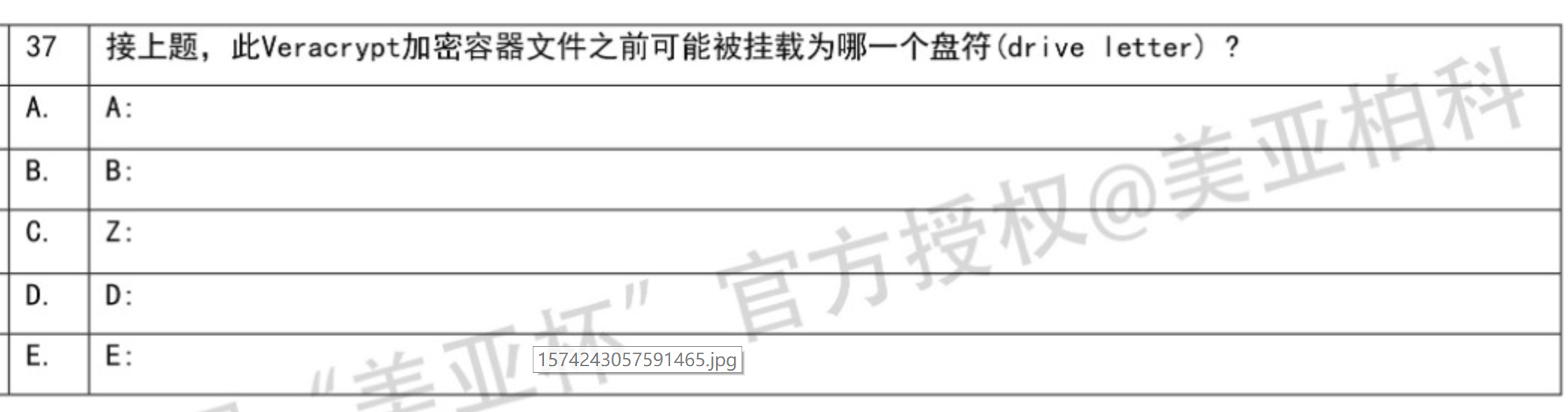

37.A

在最近访问记录里看到访问了盘符C:与盘符A:,故猜测是挂载到了盘符A:上

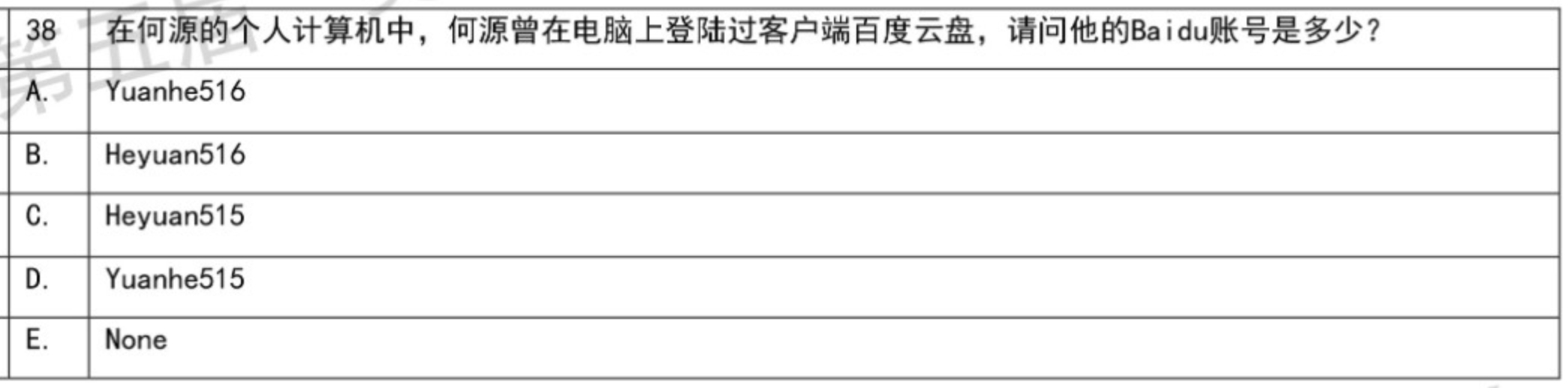

38.C

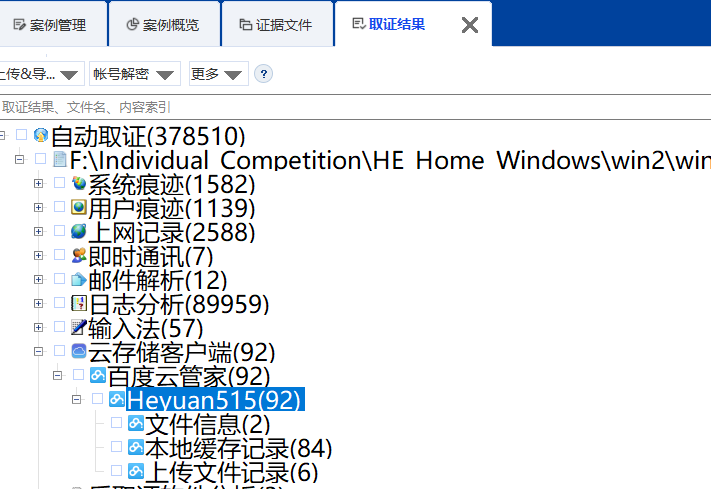

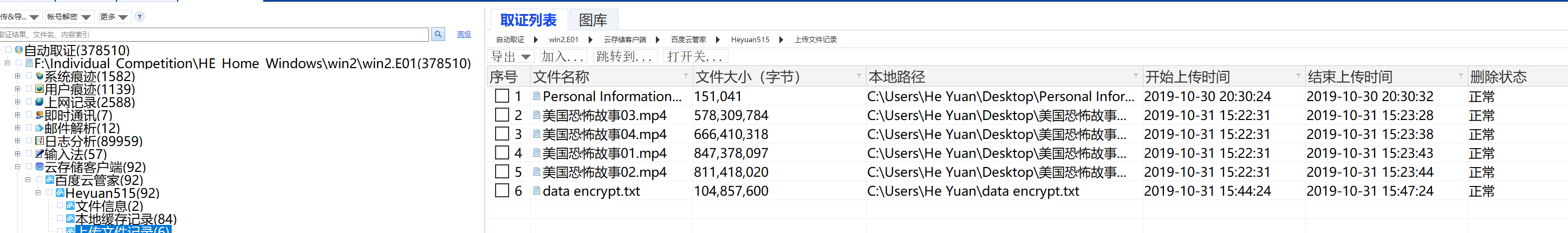

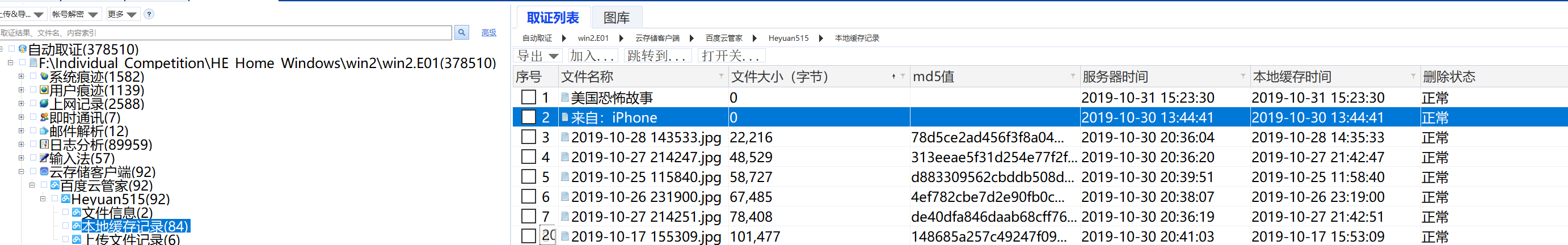

在取证结果->云存储客户端里可以看到应当是Heyuan515

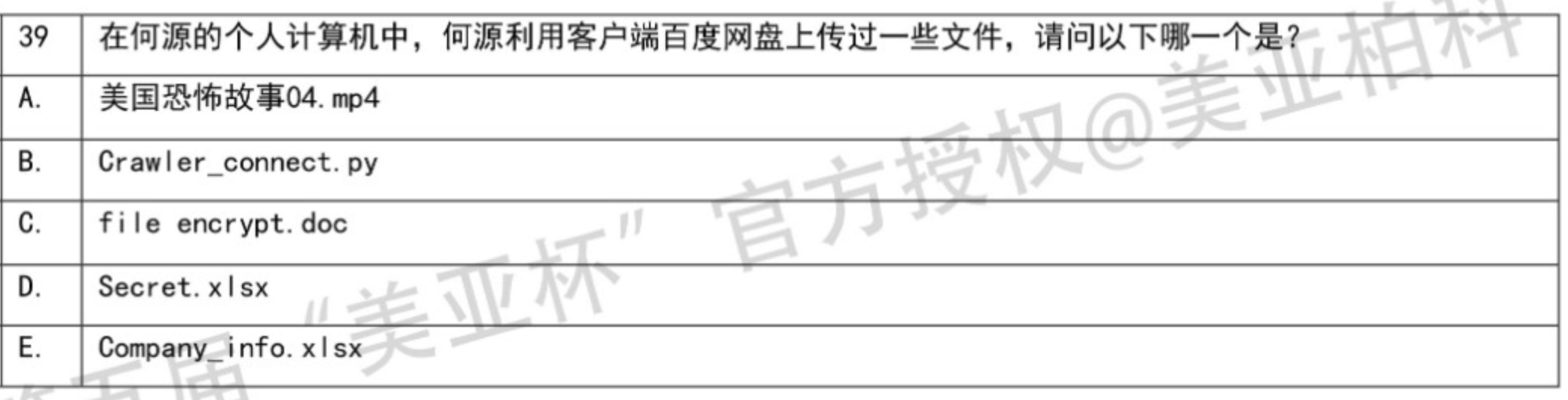

39.A

和上题一样的位置

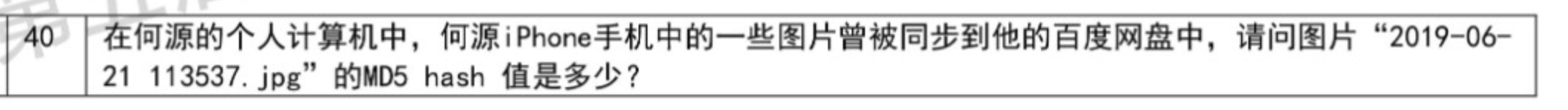

40.C

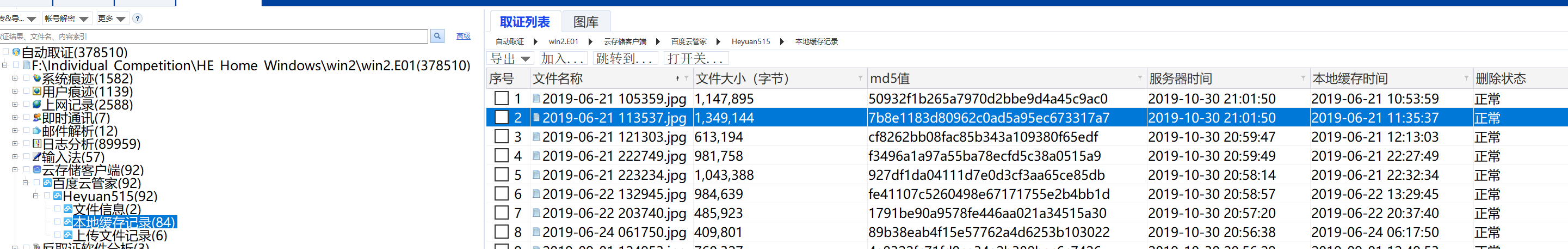

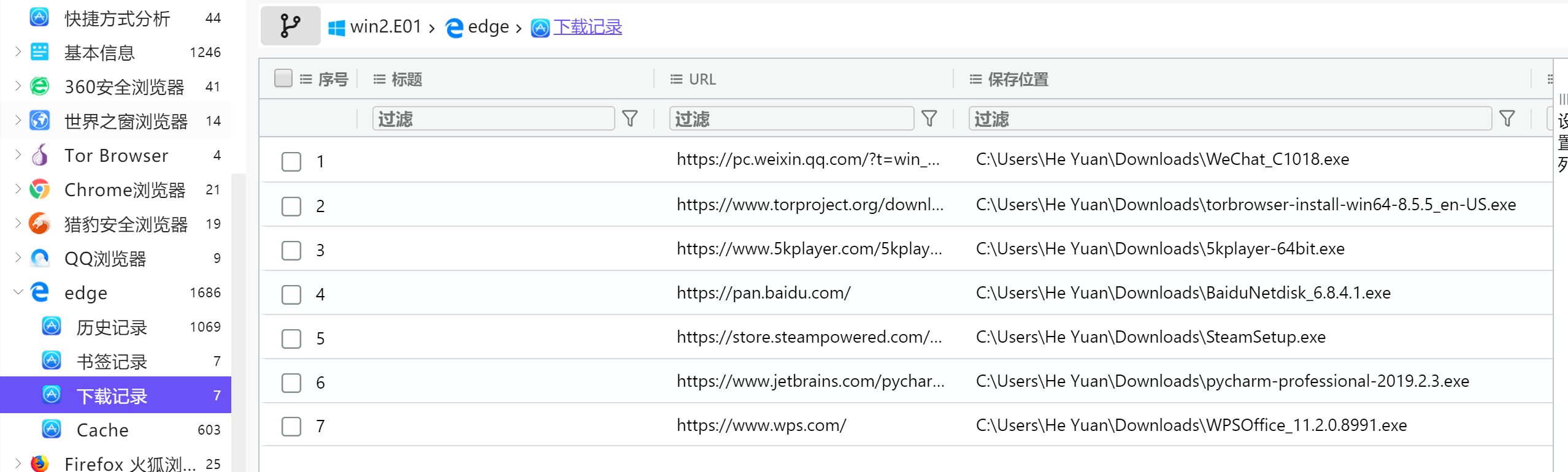

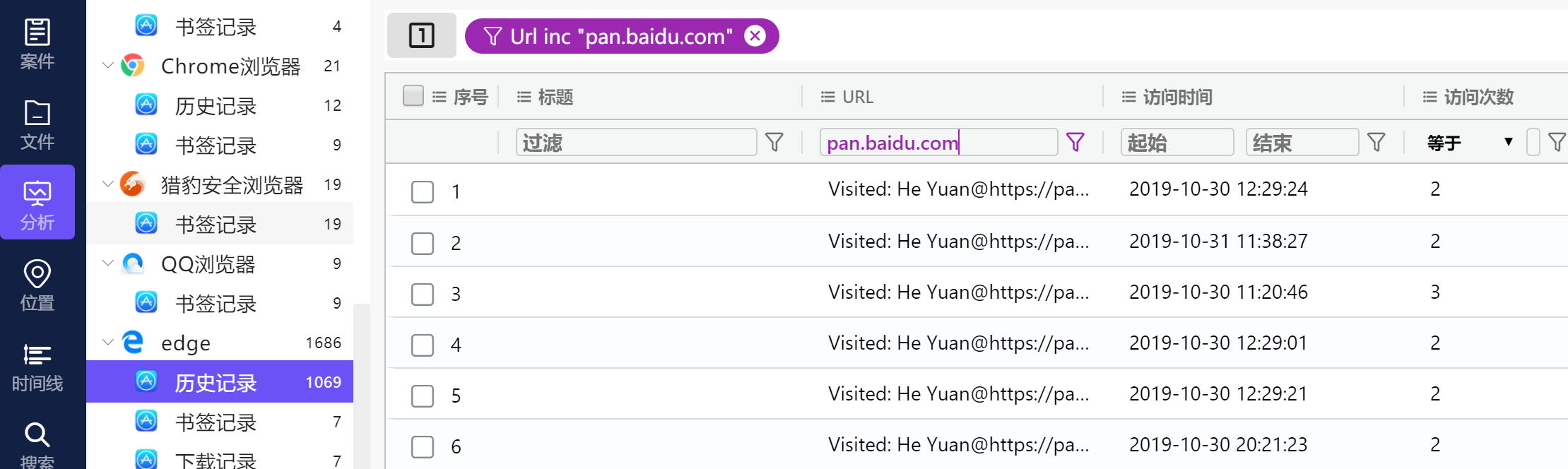

见百度云管家的文件缓存记录

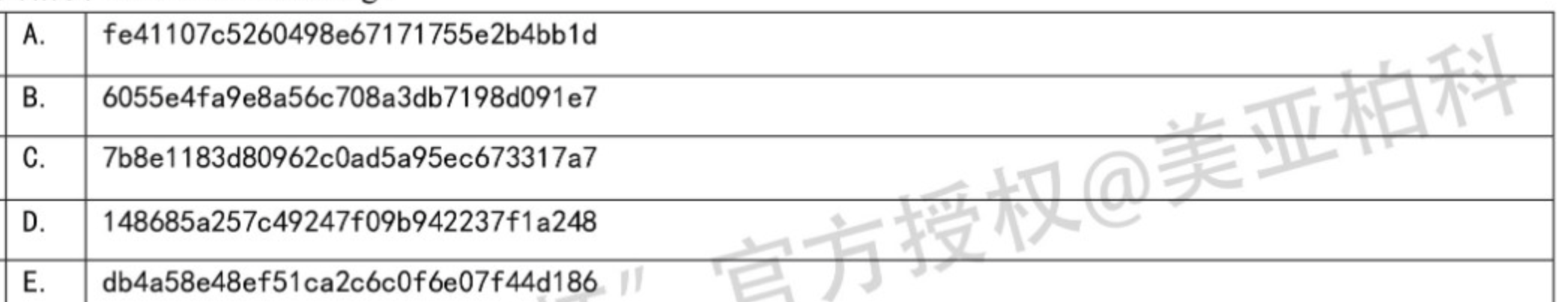

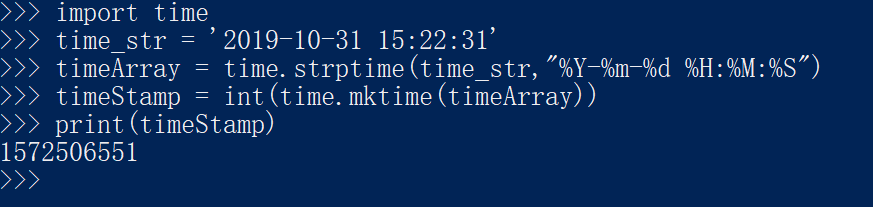

41.A

可以使用Python计算时间戳(其实我也是现查的

为什么打了个此题无效的标签…可能是因为比赛期间根本没法算⑧(假如不知道这个方法的话

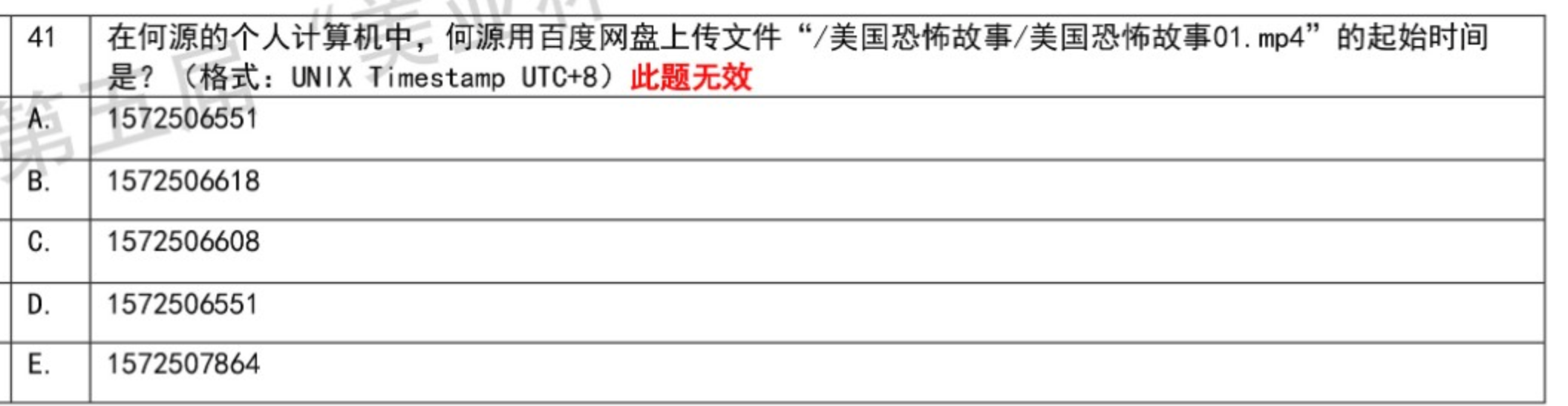

42.B

见百度云本地缓存记录,大小0字节的两个是文件夹,剩下的就都是普通文件了

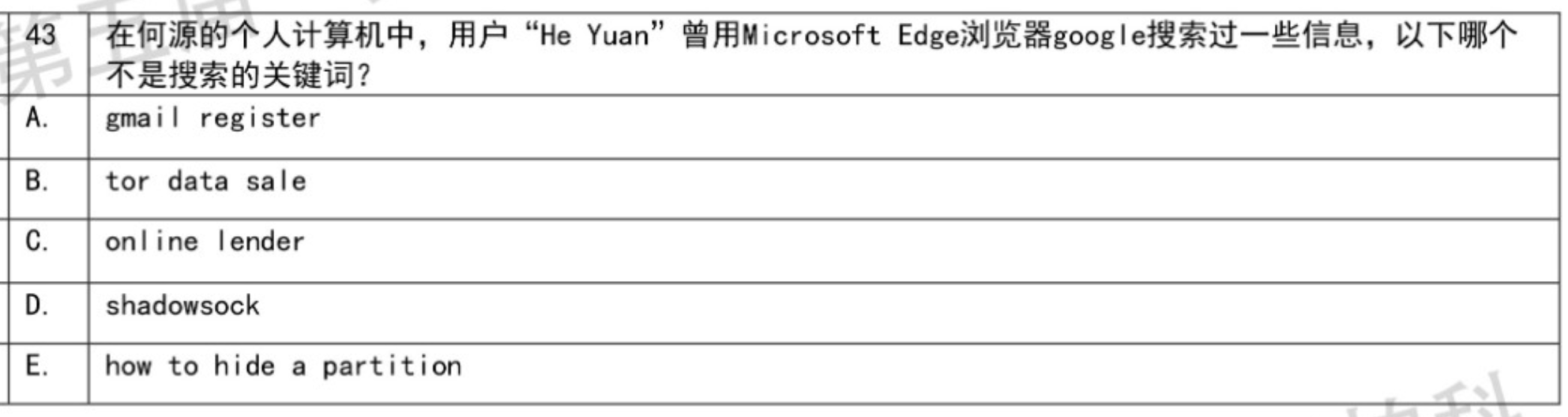

43.D

在火眼里逐项搜索即可

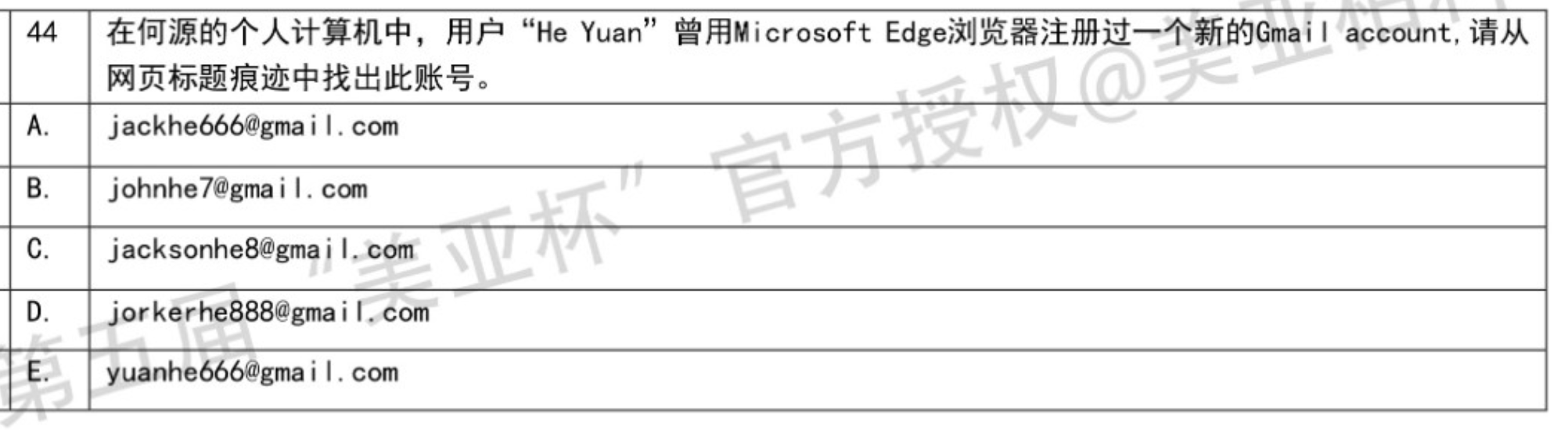

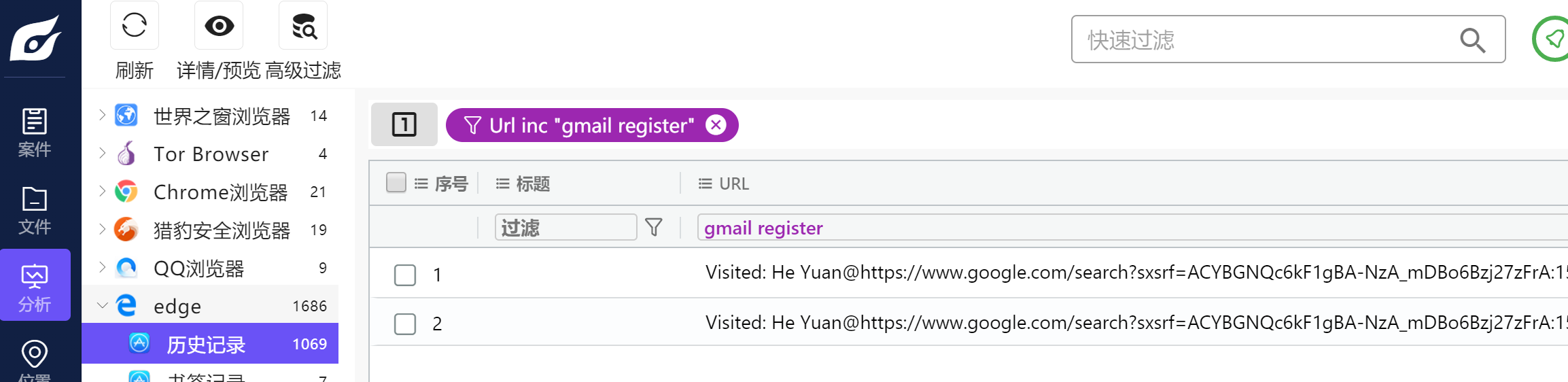

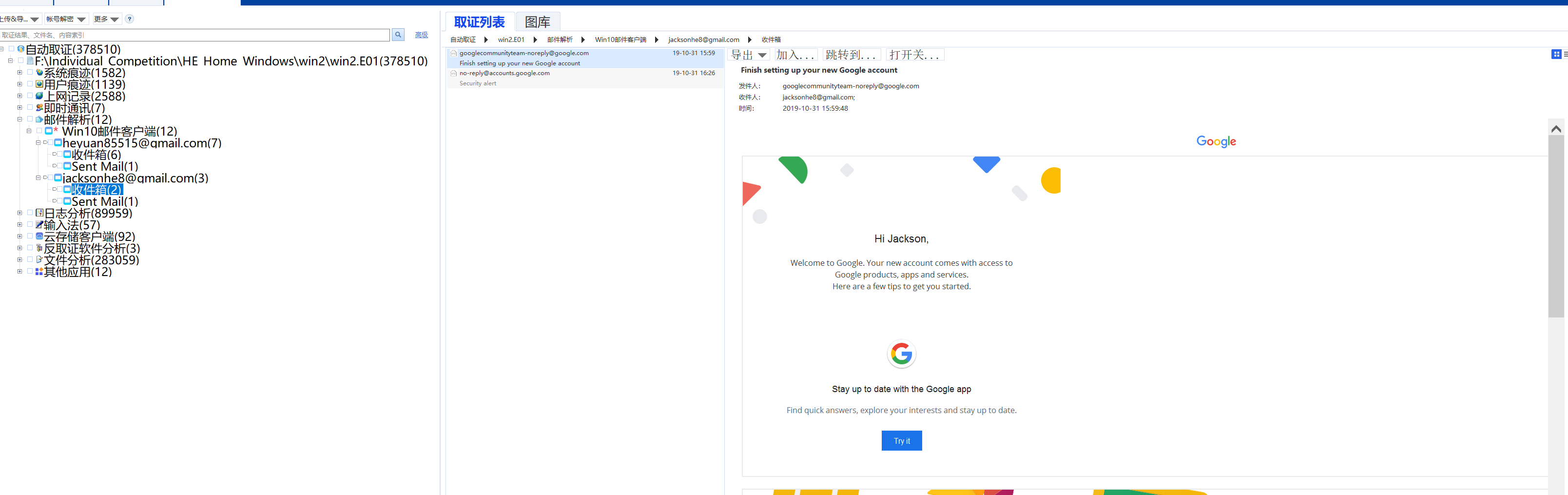

44.C

其实在邮件记录里就可以看到一封注册谷歌账号后的默认导航邮件

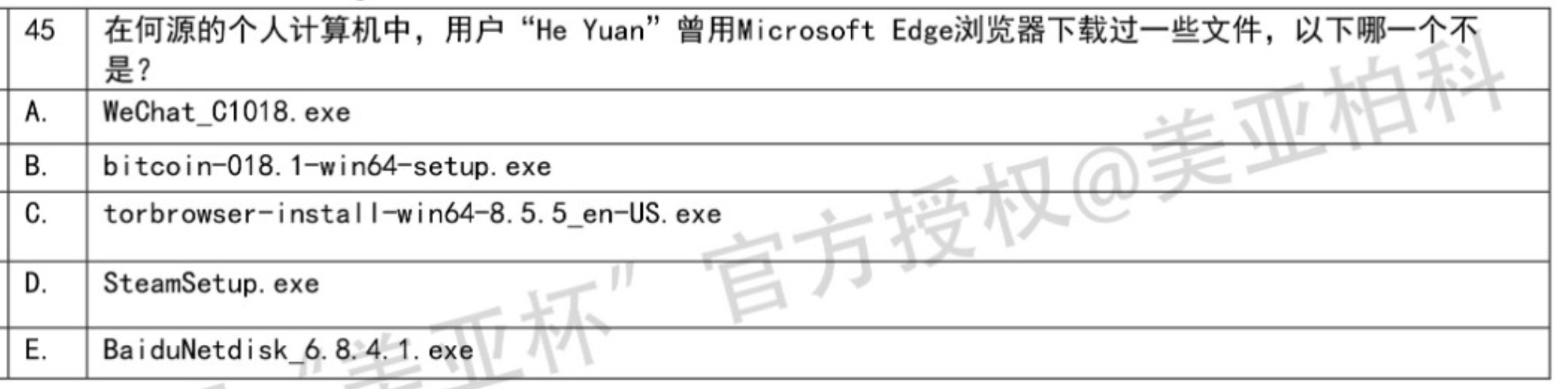

45.B

在火眼的下载记录里有

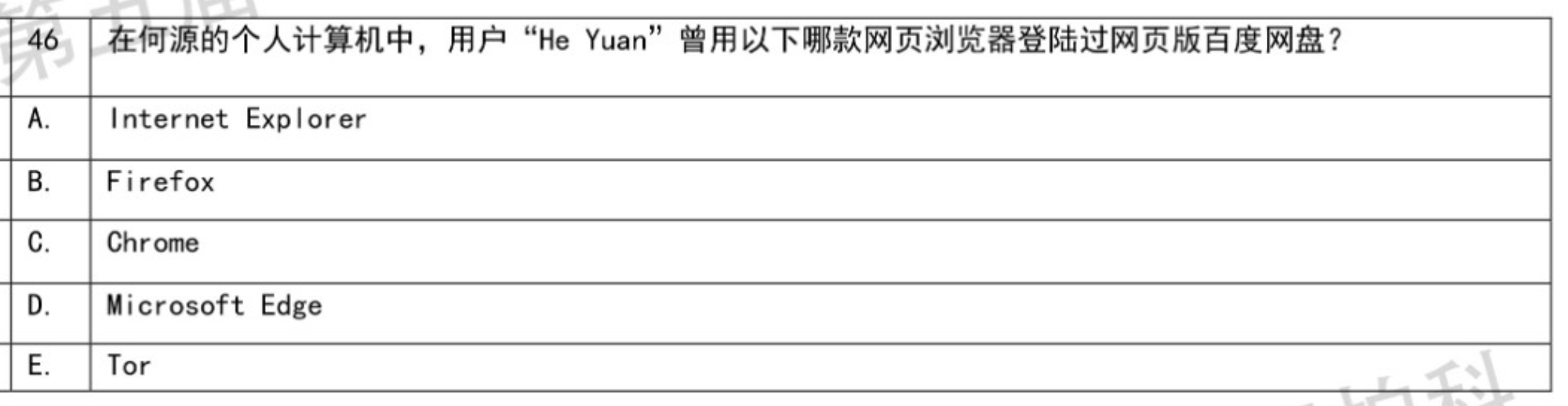

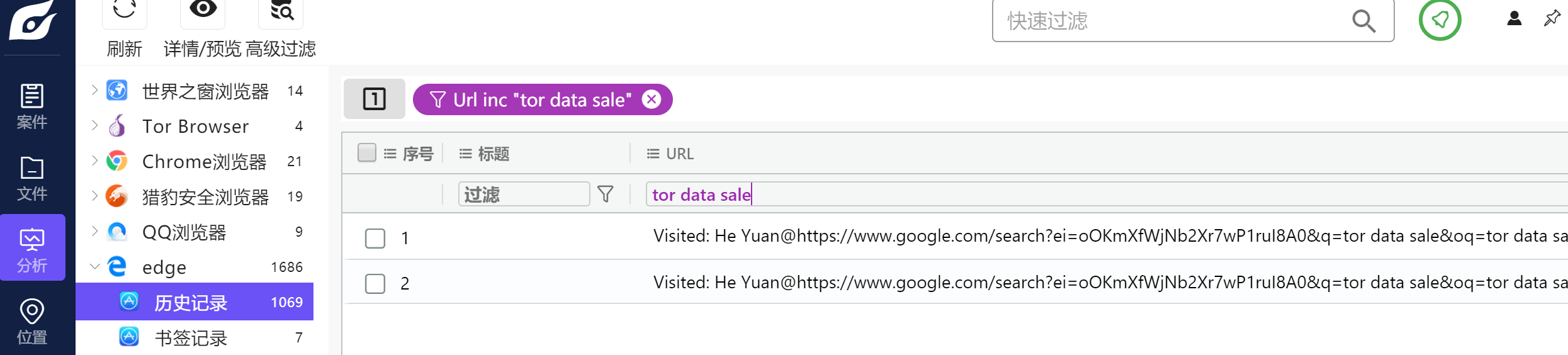

46.D

几个浏览器历史记录搜一遍过去就有了

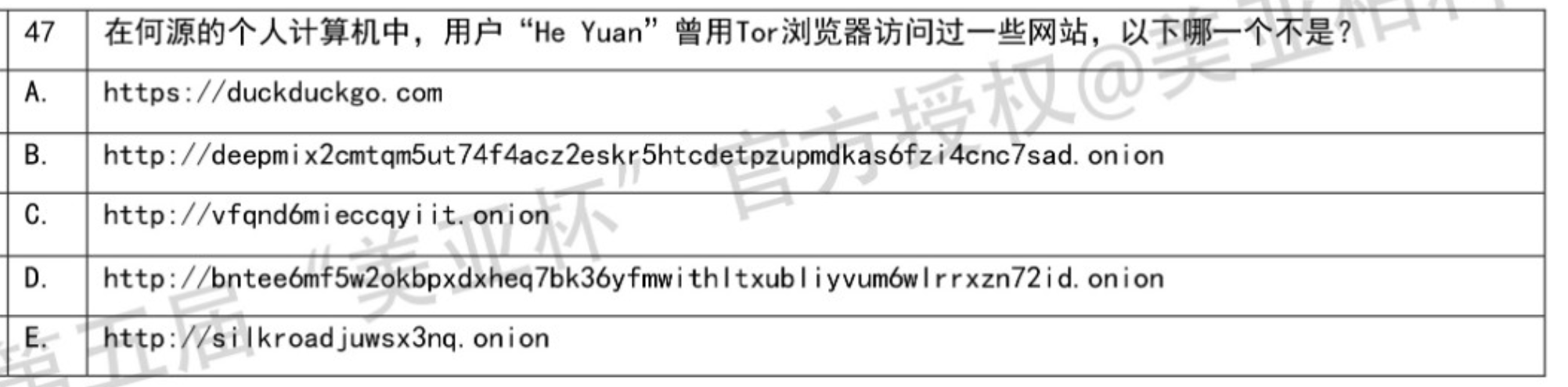

47.

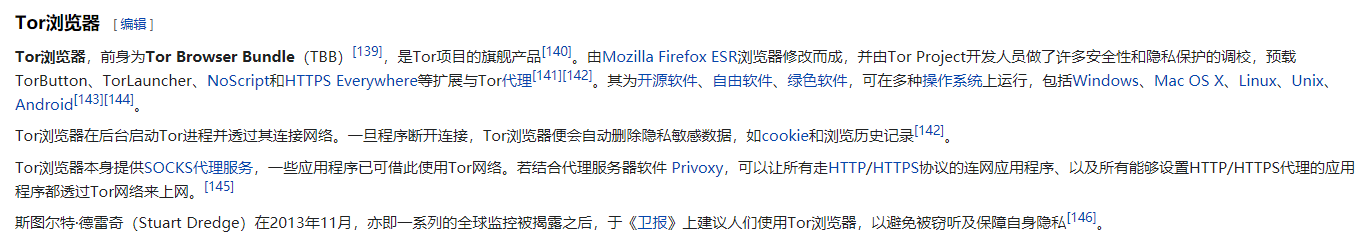

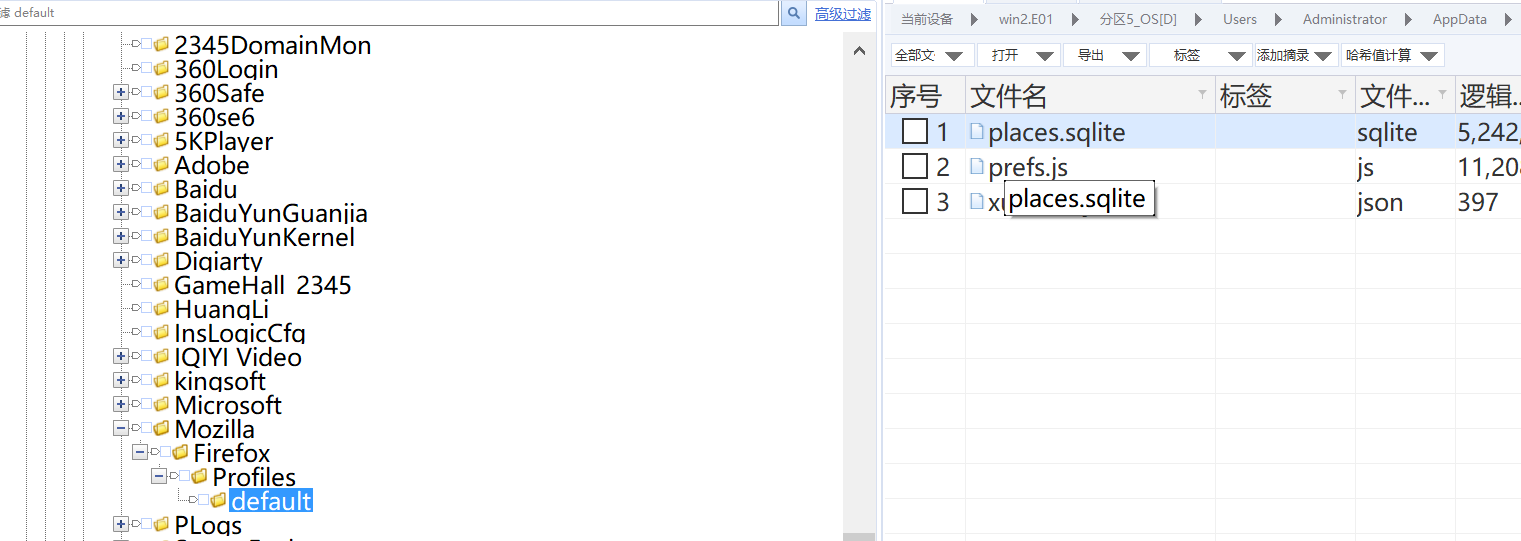

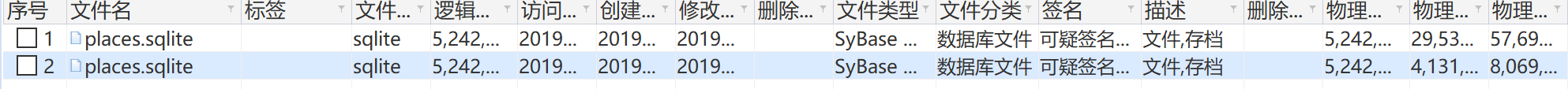

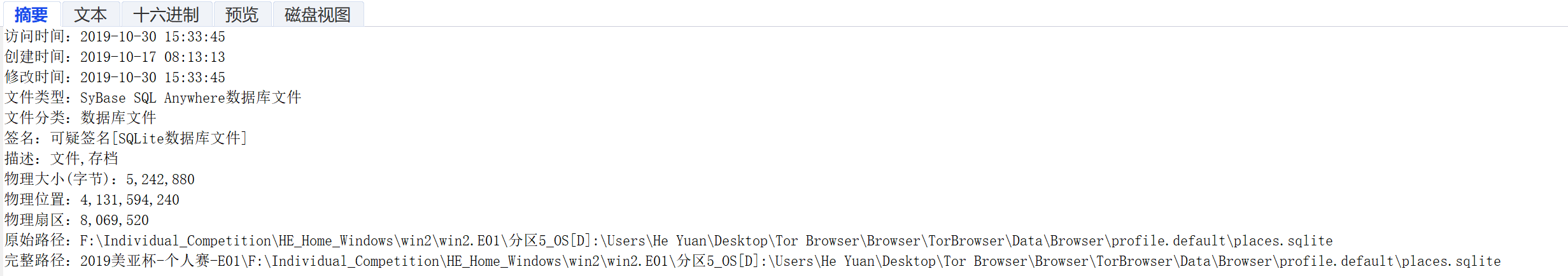

首先了解Tor浏览器相关知识:

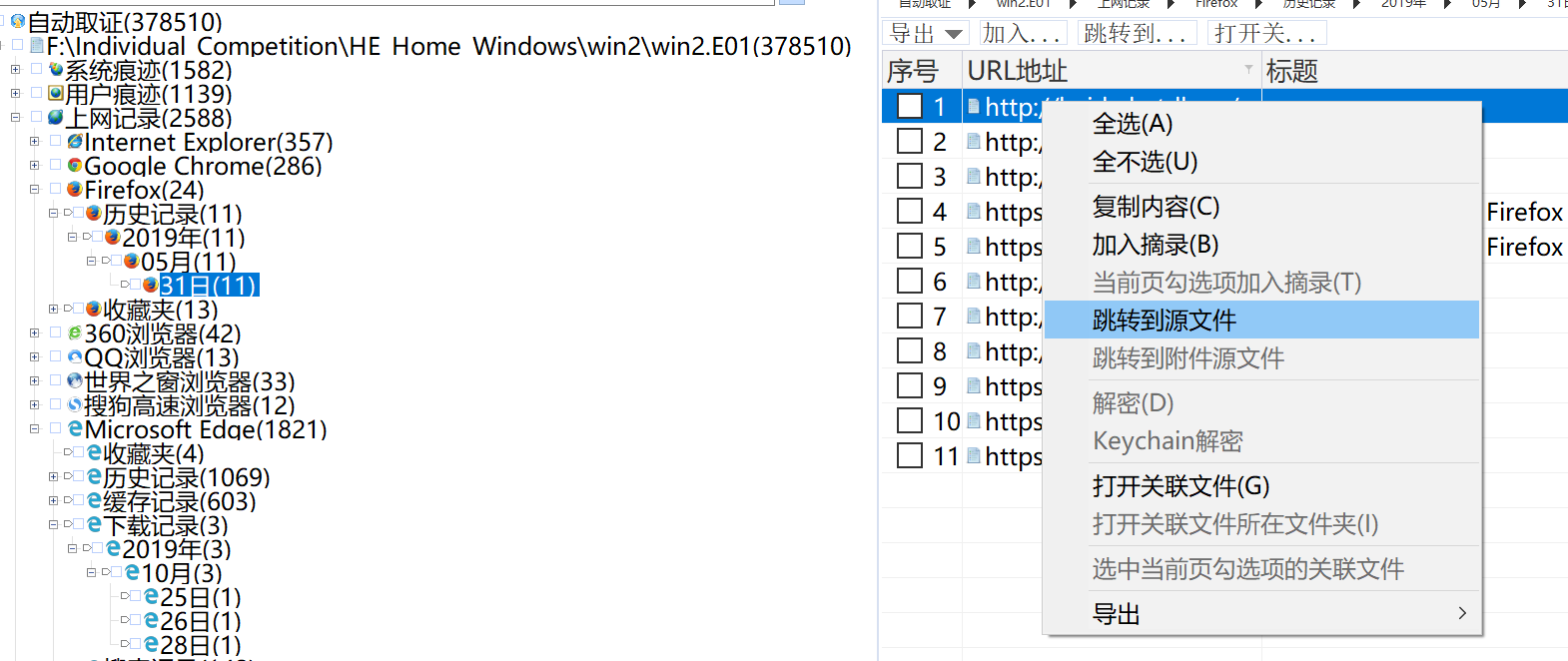

Tor是基于火狐浏览器修改而成的,而火狐浏览器的历史记录存留在数据库places.sqlite里

查找places.sqlite文件,将tor目录下的那一个提取出来,

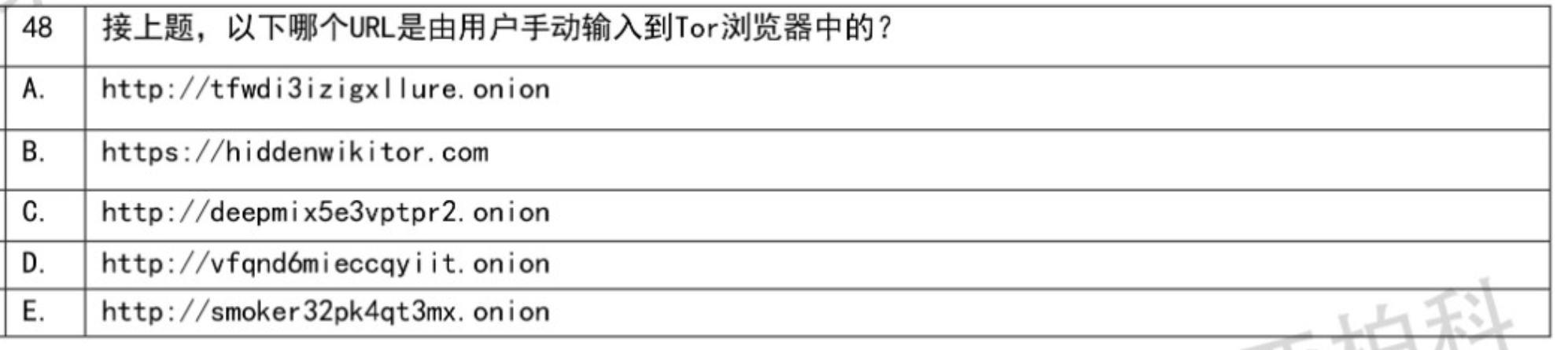

48.

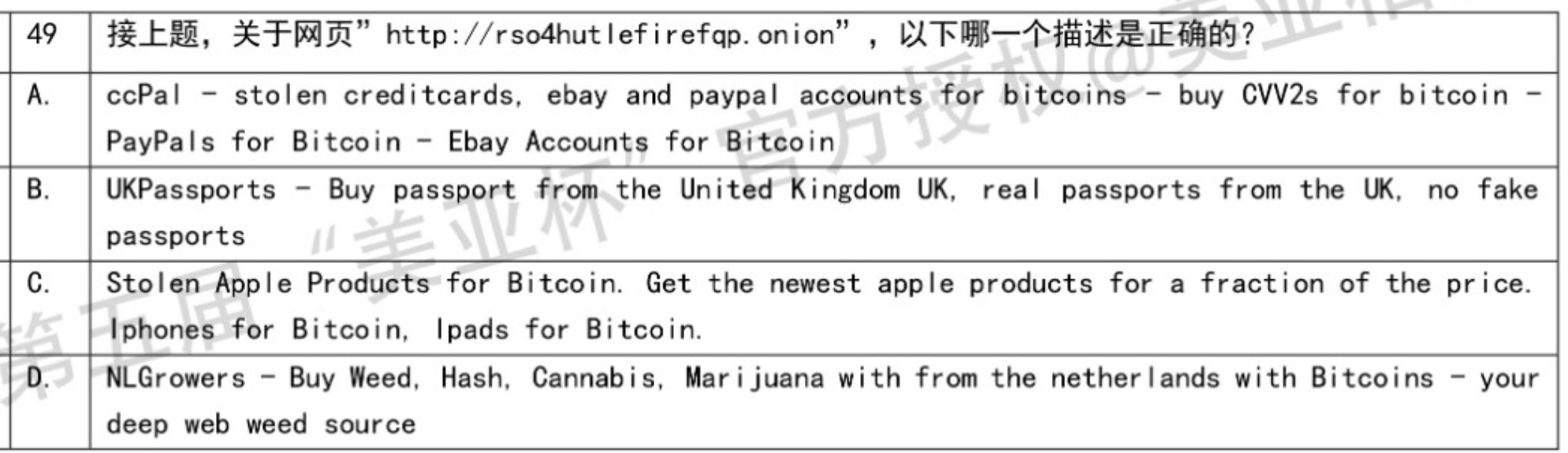

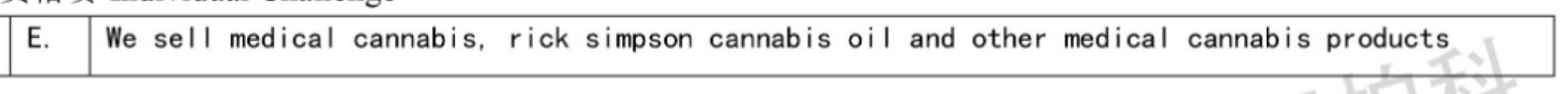

49.

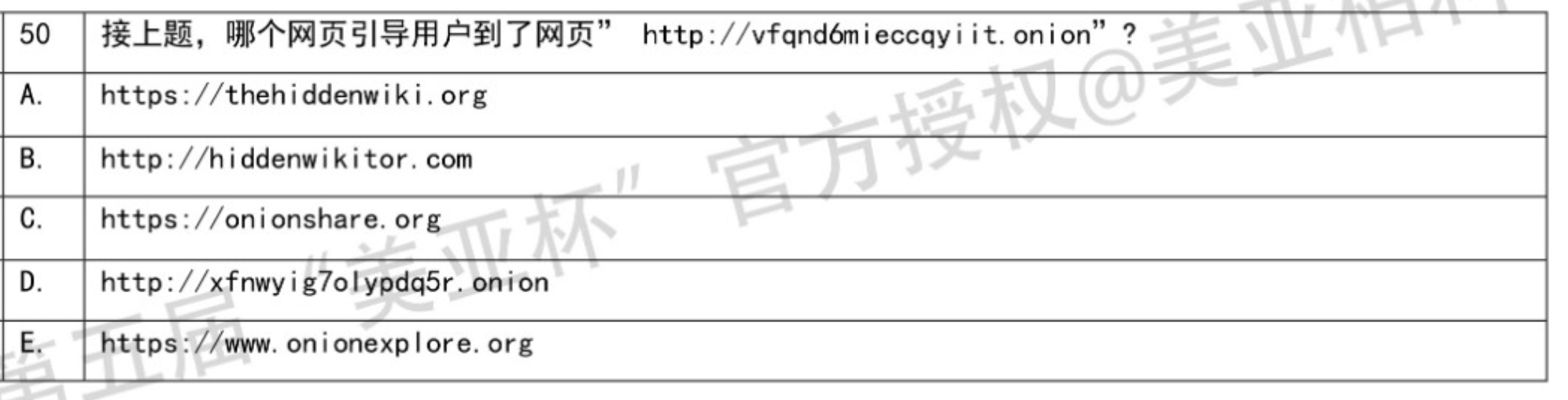

50.

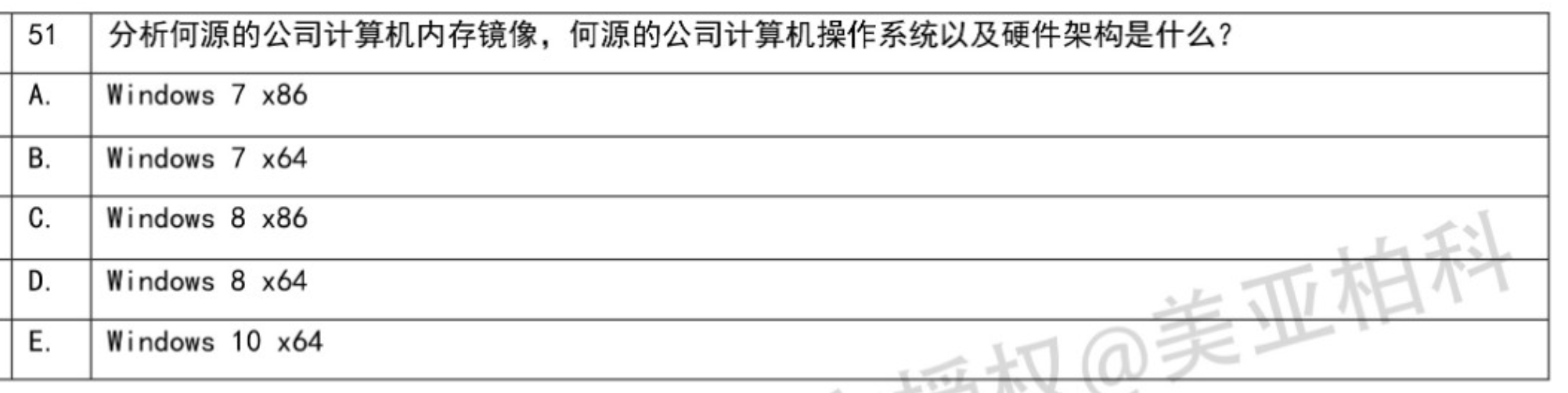

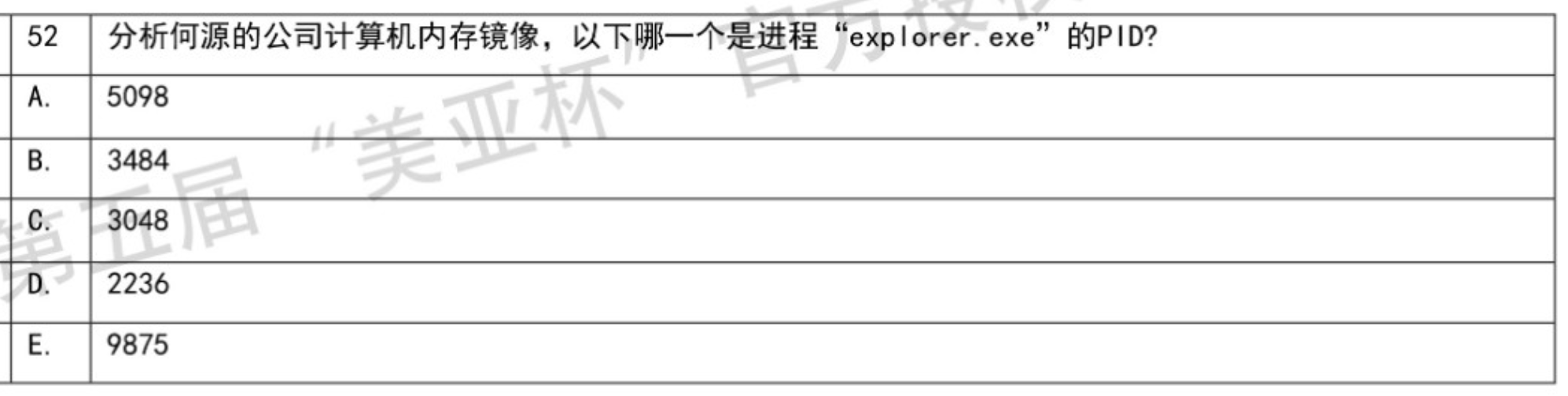

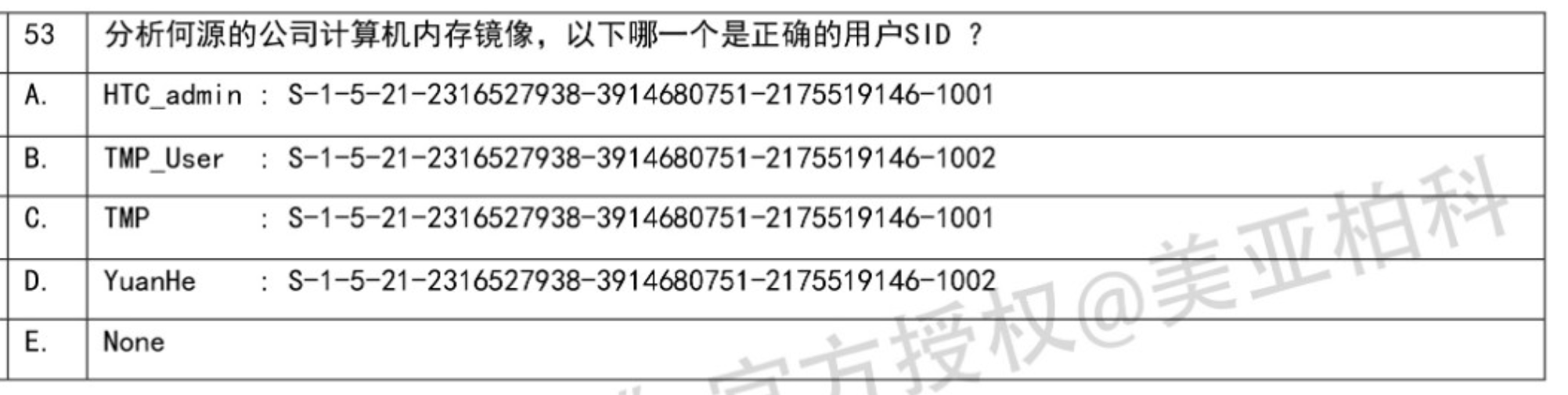

51.

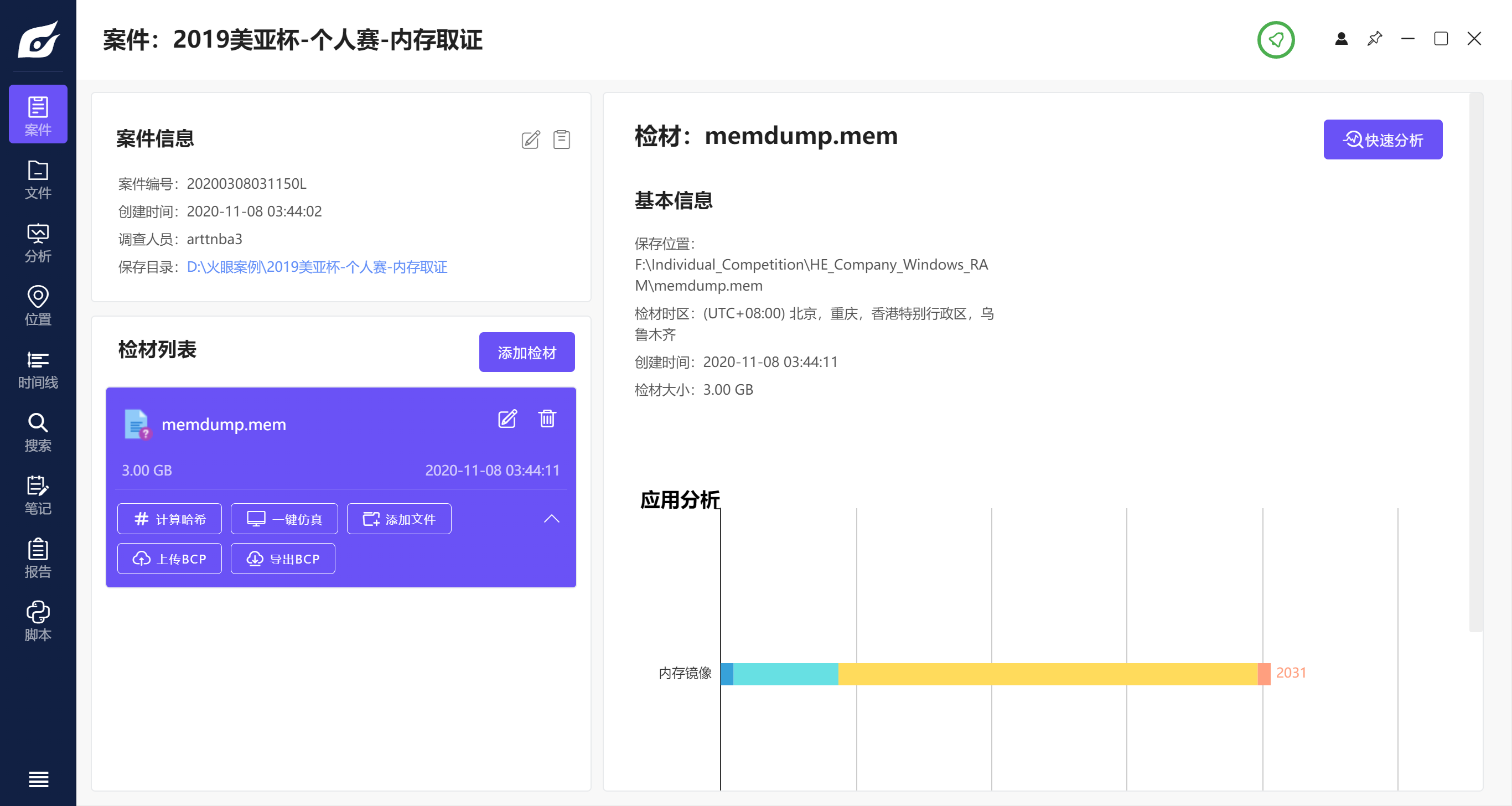

为了准备今年的美亚杯,清理硬盘空间的过程中一不小心把内存镜像删了,明天重新拷一份回来再看看…